前言

未经授权,禁止转载!

0x01

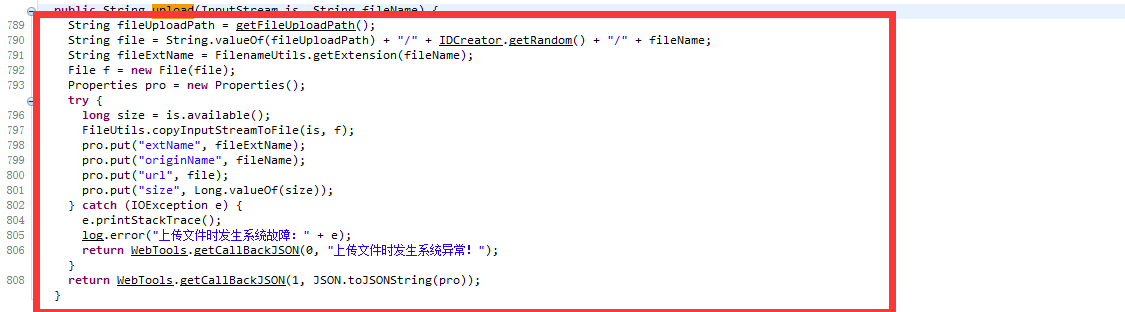

前段时间,在对某站群系统进行代码审计时,发现某处DWR-AJAX接口存在文件上传漏洞

代码层:public String upload(InputStream is, String fileName) {

String fileUploadPath = getFileUploadPath();

String file = String.valueOf(fileUploadPath) + "/" + IDCreator.getRandom() + "/" + fileName;

String fileExtName = FilenameUtils.getExtension(fileName);

File f = new File(file);

Properties pro = new Properties();

try {

long size = is.available();

FileUtils.copyInputStreamToFile(is, f);

pro.put("extName", fileExtName);

pro.put("originName", fileName);

pro.put("url", file);

pro.put("size", Long.valueOf(size));

} catch (IOException e) {

e.printStackTrace();

log.error("+ e);

return WebTools.getCallBackJSON(0, ");

}

return WebTools.getCallBackJSON(1, JSON.toJSONString(pro));

}

可以清楚的看到这里是一处文件上传漏洞,在进行存储的过程中,未进行任何文件类型效验操作。

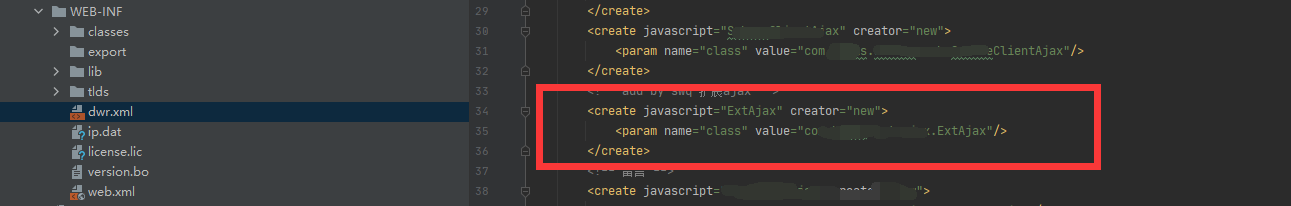

由于是dwr框架,可以通过dwr.xml 查看映射关系

注:

在没有源码的情况下,可以通过访问dwr框架的接口页面

默认路径:http://localhost/dwr/index.html

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2011

2011

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?