一、背景

在做红队渗透时,经常会遇到目标机安装了各种杀毒软件,诸如360、腾讯管家之类的。导致生成的payload总是无法利用且被杀软强制删除的事情时常发生。这个东西真的很烦人,烦死了!只能停下来去研究一下杀软的原理以及如何绕过。在此记录下来做个备忘录。

二、需要用到的工具

cobalt strike:这个是在做红队渗透时用到的一款软件,具有团队协作和生成payload的工具。主要有两个部分组成,一个是服务器端,一个是客户端,服务器端只支持Linux,客户端MacOS、Windows、Linux都支持。软件运行前提是要安装java。

相关链接:

Adversary Simulation and Red Team Operations Softwarewww.cobaltstrike.com

Veil:这个是一款生成payload并绕过杀软的一款工具。

相关链接:

https://github.com/Veil-Framework/Veilgithub.com三、免杀步骤

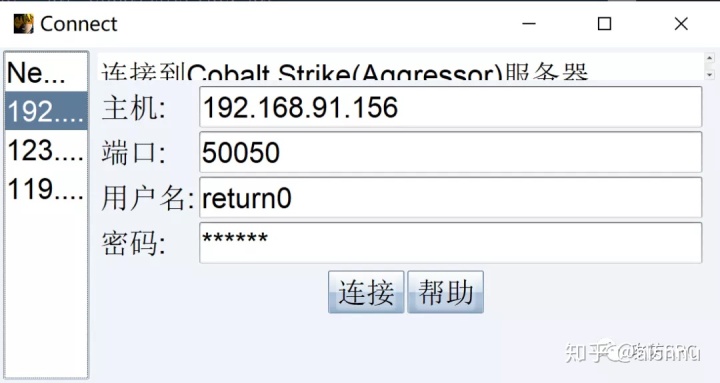

3.1 设置CS服务器端和客户端

在这里提醒一下,如果你的CS展开目录之后文件没有执行权限,是无法运行的,所以需要给CS目录下的文件添加执行权限。

chmod +x 文件名运行CS服务端

(base) root@kali:~/python/cs4.0# ifconfig

eth0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.91.156 netmask 255.255.255.0 broadcast 192.168.91.255

inet6 fe80::20c:33ff:dfbf:dfa3 prefixlen 64 scopeid 0x20<link>

ether 00:0c:29:bf:3a:23 txqueuelen 1000 (Ethernet)

RX packets 130003 bytes 193285222 (184.3 MiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 81397 bytes 4399635 (4.1 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

device interrupt 19 base 0x2000

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1000 (Local Loopback)

RX packets 24 bytes 1356 (1.3 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 24 bytes 1356 (1.3 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

(base) root@kali:~/python/cs4.0# ./teamserver 192.168.91.156 123456

[*] Will use existing X509 certificate and keystore (for SSL)

[+] Team server is up on 50050

[*] SHA256 hash of SSL cert is:

[+] Listener: test started!运行CS客户端

点击【连接】即可打开CS客户端。

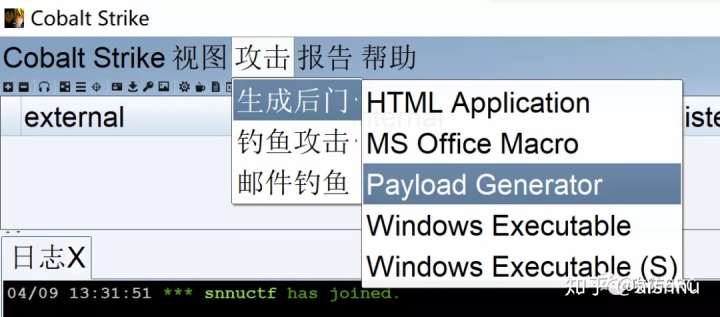

3.2利用CS生成payload

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?