背景:开发过程中,我们的配置文件如果是明文存储,一些敏感信息例如数据库密码、redis密码、重要的ip地址或者文件路径一旦泄露,攻击者可以直接利用这些信息对系统进行攻击,对系统造成严重的危害,所以建议将需要硬编码的敏感信息加密之后存储在配置文件中。我们集成jasypt库来实现springboot项目的配置文件加密。

1、引入jasypt依赖

<dependency>

<groupId>com.github.ulisesbocchio</groupId>

<artifactId>jasypt-spring-boot-starter</artifactId>

<version>3.0.5</version>

</dependency>2、修改配置文件

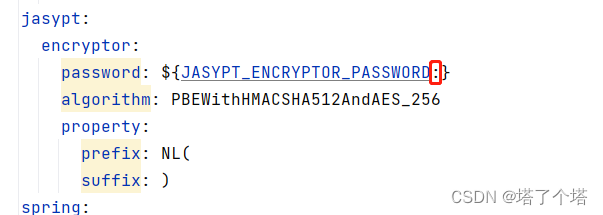

jasypt:

encryptor:

password: ${JASYPT_ENCRYPTOR_PASSWORD:}

algorithm: PBEWithHMACSHA512AndAES_256

property:

prefix: NL(

suffix: )备注:

1、password: 加密配置项数据算法用到的加密盐

2、algorithm:加密算法,有以下三种,加密强度由弱到强依次是:

BasicTextEncryptor(PBEWithMD5AndDES)

StrongTextEncryptor (PBEWithMD5AndTripeDES)

AES256TextEncryptor (PBEWithHMACSHA512AndAES_256)3、prefix/suffix: 加密配置项的前后缀,默认加密后的值用ENC()包裹,我们也可以自定义前后缀,我这里配置的是NL(),所以加密后的配置用NL()包裹,才能生效。

3、启动类增加注解

启动类上增加以下注解,加载配置文件时会自动对配置项进行解密加载。

@EnableEncryptableProperties4、获取加密值的测试类

不同的算法只需要替换Encyptor即可

@SpringBootTest(

classes = IamApp.class,

webEnvironment = SpringBootTest.WebEnvironment.RANDOM_PORT)

public class ProfileEncryptTest {

@Test

public void jasypt() {

AES256TextEncryptor textEncryptor = new AES256TextEncryptor ();

textEncryptor.setPassword("key");

String p = textEncryptor.encrypt("aaa");

System.out.println("encrypt: " + p);

System.out.println("decrypt: " + textEncryptor.decrypt(p));

}

}或直接执行以下脚本,修改完自己需要的值,保存为文件,后缀为bat,双击运行

call java -cp D:/work/environment/apache-maven-3.3.9/repo/org/jasypt/jasypt/1.9.3/jasypt-1.9.3.jar org.jasypt.intf.cli.JasyptPBEStringEncryptionCLI input="aaa" password=key ivGeneratorClassName=org.jasypt.iv.RandomIvGenerator algorithm=PBEWithHMACSHA512AndAES_256

@pause输出结果:

5、启动项目

配置文件中,关于jasypt的password配置项,我没有明确写具体的值,也不建议大家直接把加密盐写入到配置文件中,我们可以写入环境变量或vm option中,我配置文件的写法是写在配置文件中的形式,注意红框标起来的冒号,一定要有。

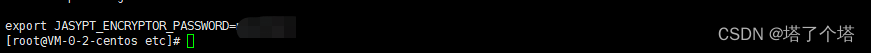

环境变量:

或者配置文件中可以不写password这一项,通过运行脚本传值

java -Djasypt.encryptor.password=key -jar xxx.jar在idea中的启动方式:设置vm option

6、问题处理

集成jasypt的时候,我选择的加密算法是最强的PBEWithHMACSHA512AndAES_256,但是运行测试类,生成加密串的时候,报了以下错误

org.jasypt.exceptions.EncryptionOperationNotPossibleException: Encryption raised an exception. A possible cause is you are using strong encryption algorithms and you have not installed the Java Cryptography Extension (JCE) Unlimited Strength Jurisdiction Policy Files in this Java Virtual Machine

字面意思可以理解为我们安装的jdk8中默认的jre中密码加密强度受限,所以我们这里需要把本地环境进行修改。

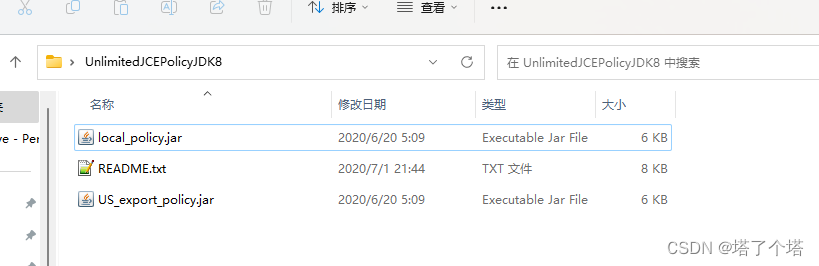

6.1、下载oracle的jce,没有oracle账号的,这里要注册一个

下载地址:JCE Unlimited Strength Jurisdiction Policy Files for JDK/JRE 8 Download

6.2、下载完成,解压缩

6.3、替换本地的policy

将解压缩的为文件替换本地环境中java1.8\jdk\jre\lib\security下的这两个文件(jdk下面的jre)

重新运行测试类获取加密串将不再报错,如果嫌麻烦,直接修改我给出的脚本运行即可。

4335

4335

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?