事件描述

公司合作客户要对业务应用进行压测,每秒几百的QPS,被WAF防火墙这边识别成为CC攻击,在控制台上查看到有大量的CC攻击拦截。

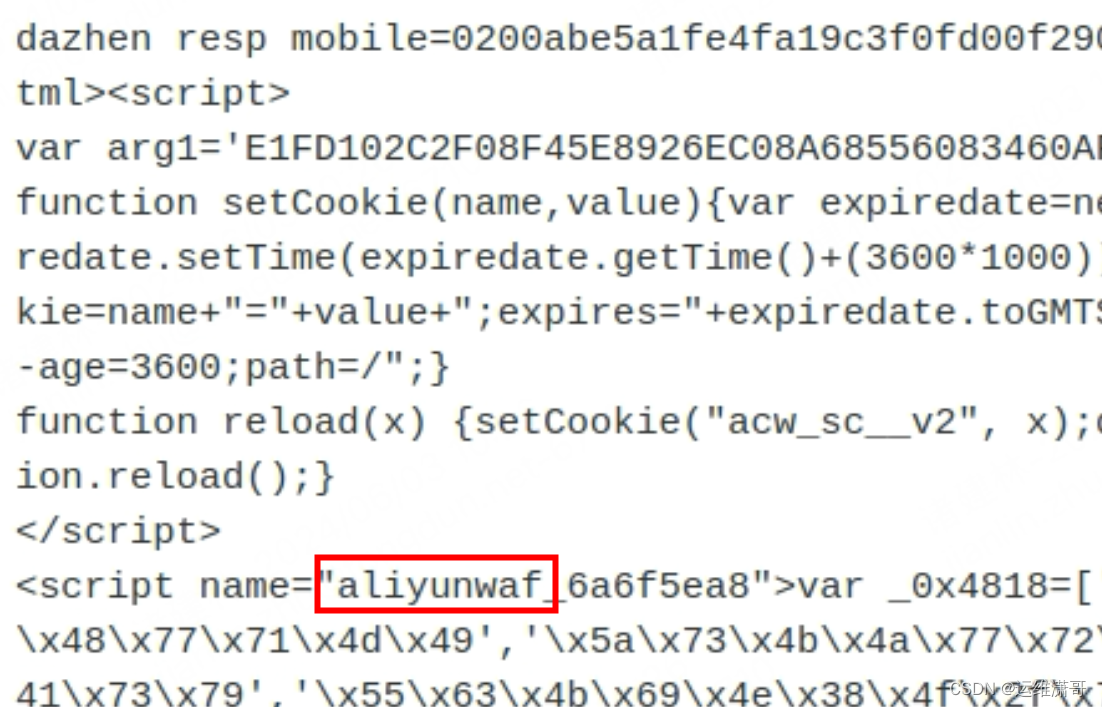

客户报错:这里请求返回405代码,显示aliyunwaf拦截。

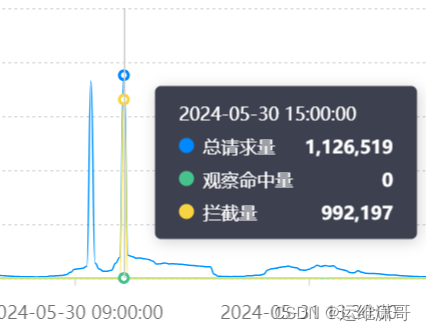

防火墙控制台如下图:

具体拦截时间,第一次客户用正常的程序代码请求,第二次客户用了脚本工具请求所以被拦截了。

从图中看出有大量的CC防护。

解决问题

1、WAF防火墙增加IP地址白名单(这里的白名单是指防火墙中不对IP地址白名单进行信息过滤)不过滤处理IP地址白名单内的信息。不是非白名单的IP地址就不可以访问了,这里理解一定要统一,如果没有明白的话会造成误解。

2、单独配置一个公网IP地址或是端口给对方使用,这个公网IP地址不加入到防火墙中,只需要增加白名单访问控制。

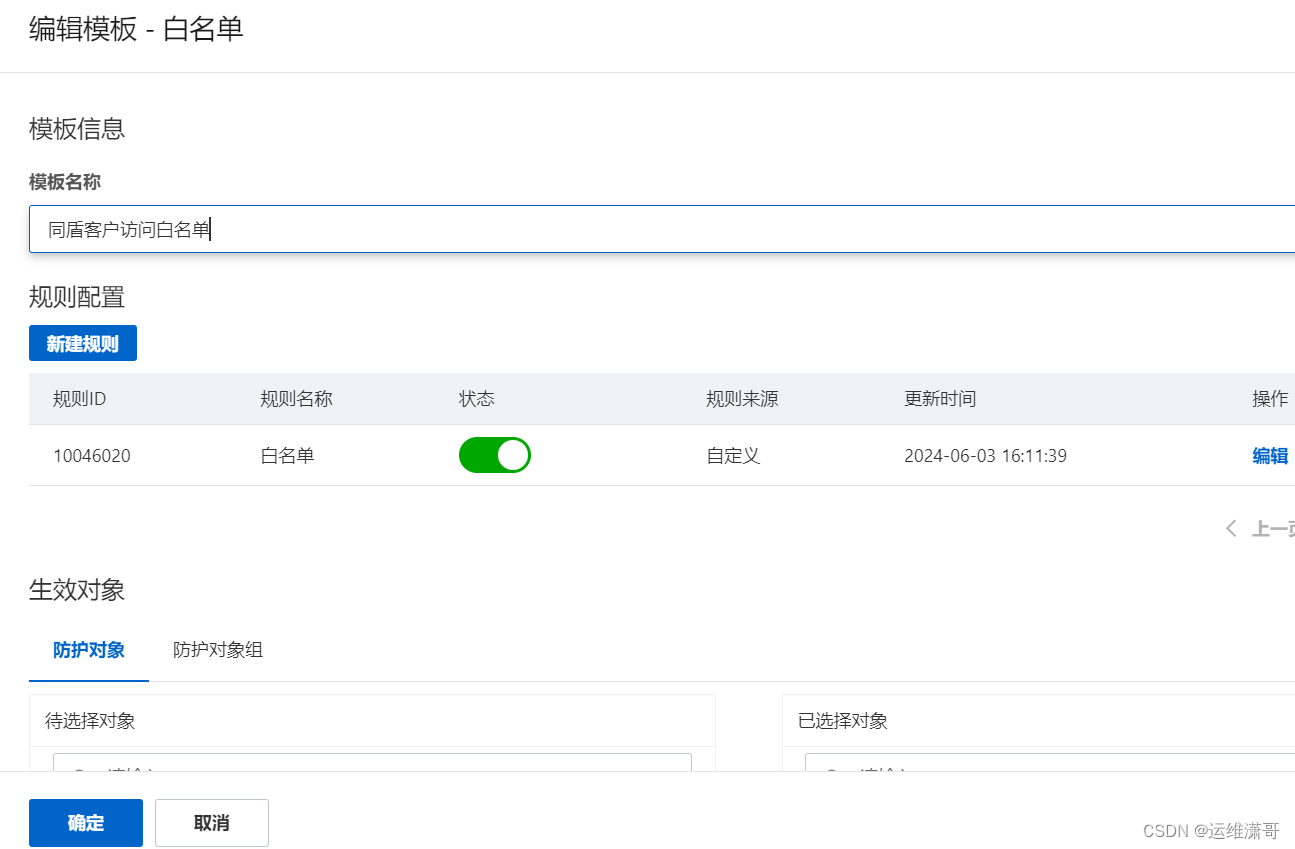

讨论决定用第一个方案

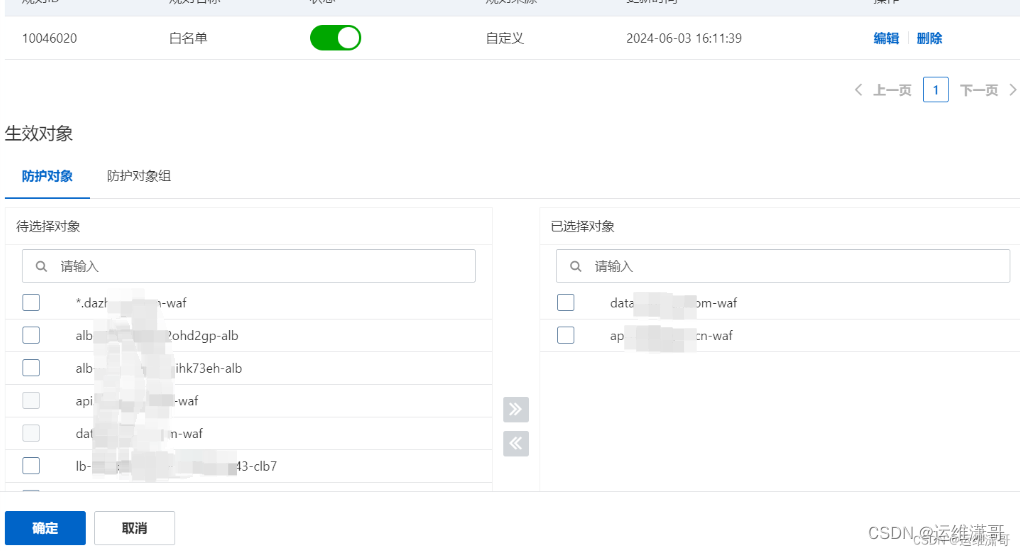

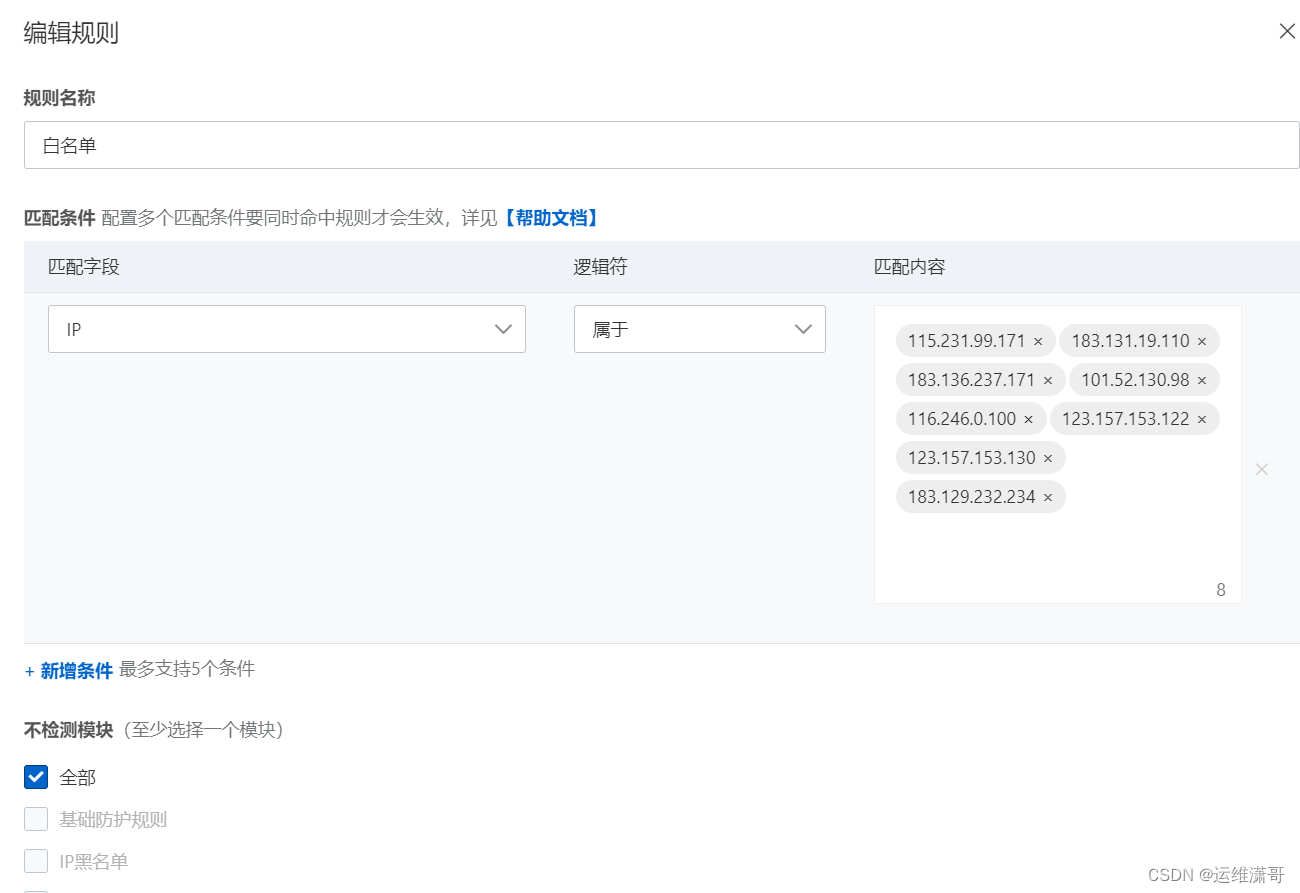

配置先点到防火墙页面,防护配置--> 防护规则 --> 白名单 --> 新建模版

根据提示填入内容

选择防护对象

白名单规则,选择IP地址逻辑符选择属于添加需要加白的IP地址,下面选择不检测的模块。

验证配置

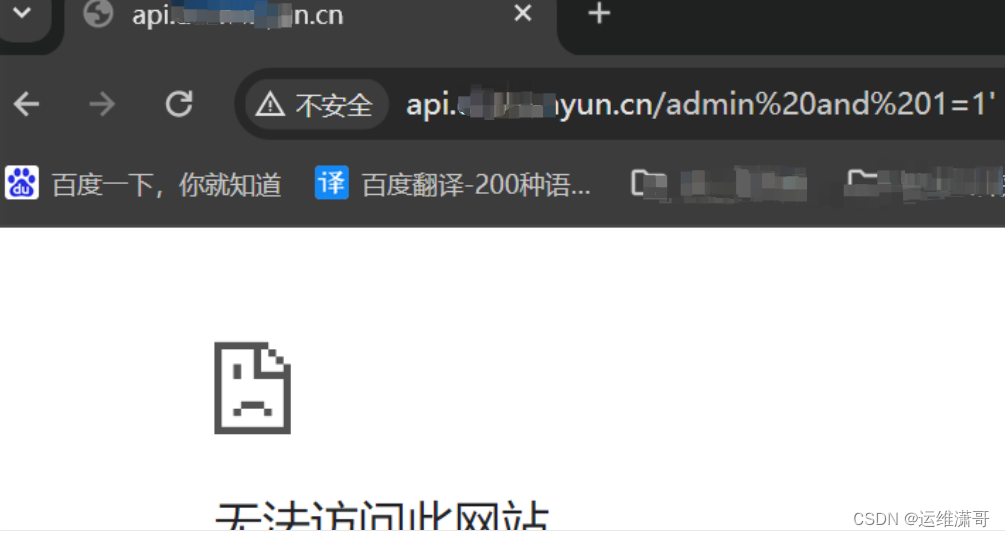

配置完成后用IP地址白名单发起攻击,这里什么都不显示就是正确的。

api.yun.cn/admin and 1=1'

用非白名单内的地址发起攻击查看一下是否被拦截,这里是非白名单的地址发起攻击,正常拦截掉了。

自测验证完成。客户再次发起大量请求后没有再次被防火墙CC规则拦截。

参考阿里云官网文档进行验证。

213

213

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?