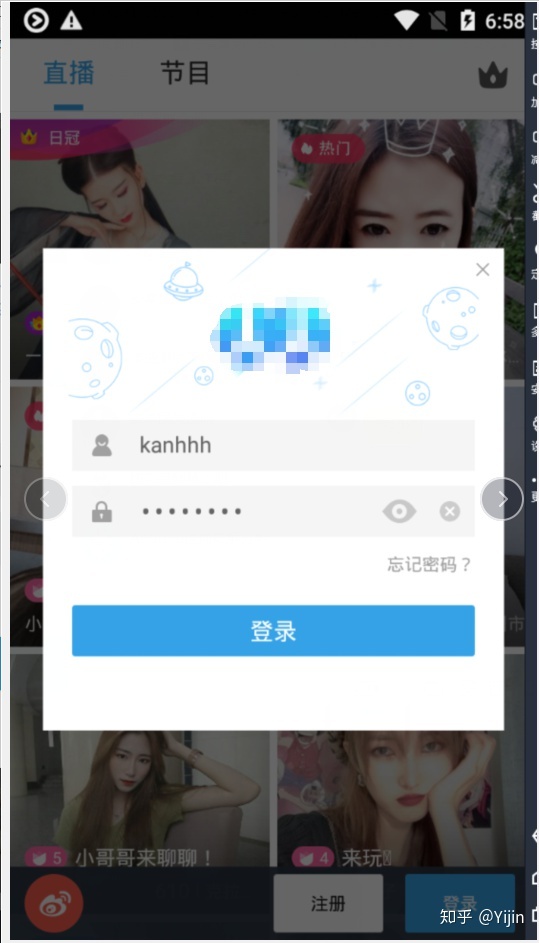

1.打开"人人.apk",进入登陆页面,输入用户名和密码,并用fiddler软件抓包

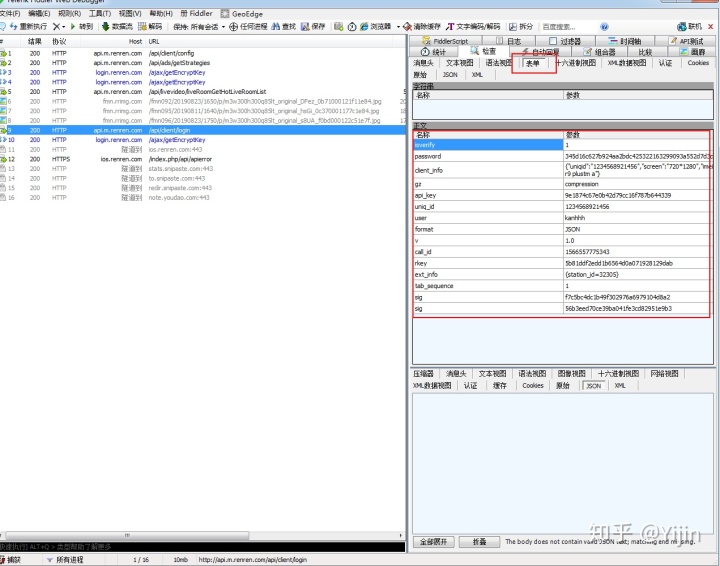

fiddler抓包如下图所示

红框所示为登录时向服务器发达的包,下面我们要分析这里面每个字段的产生

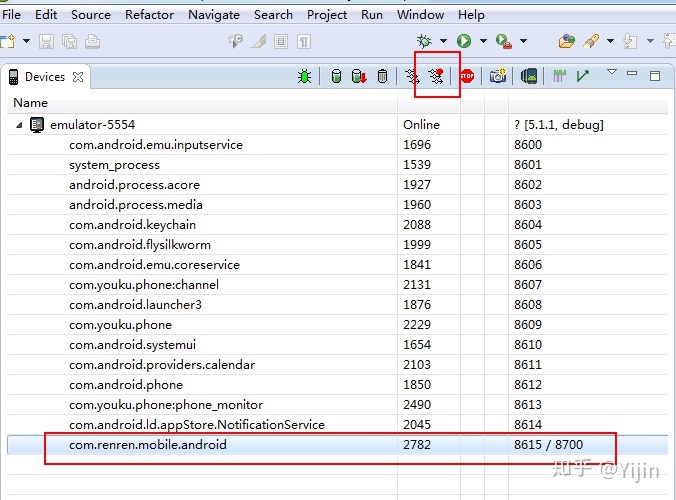

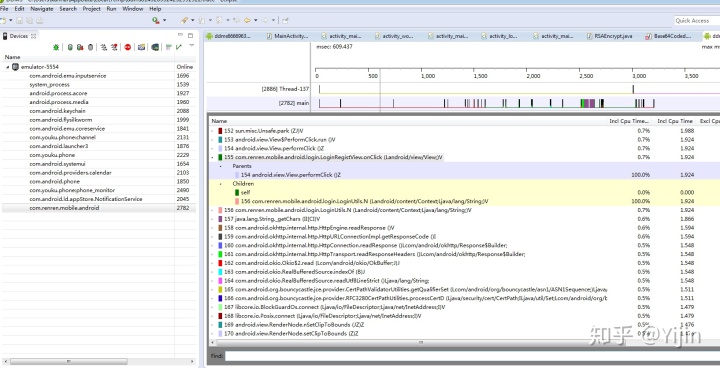

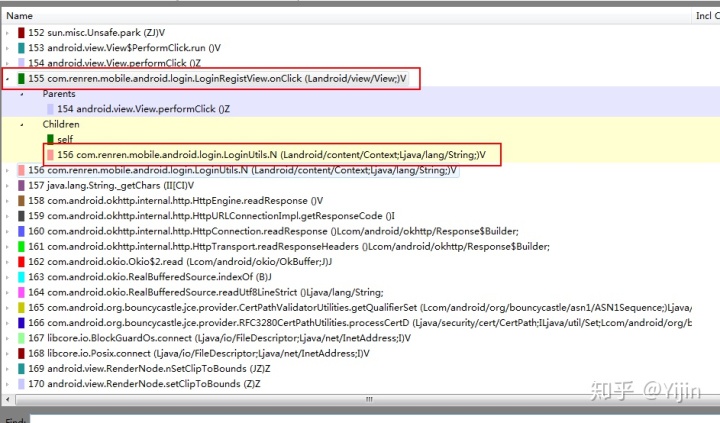

2.打开ddms,点击下图红框的按钮,点击人人.apk登录按钮后,马上点击红框处的按钮,查看登录按钮调用的函数

抓取的结果如图所示:

在抓取的结果中搜索OnClick函数,可以找到红框所示的函数

用andrroid studio动态调试,在此处下断点,发现点登录按钮会在该函数断下,可确认该函数就是登录按钮对应的函数

3.用jadx-gui分析登录函数

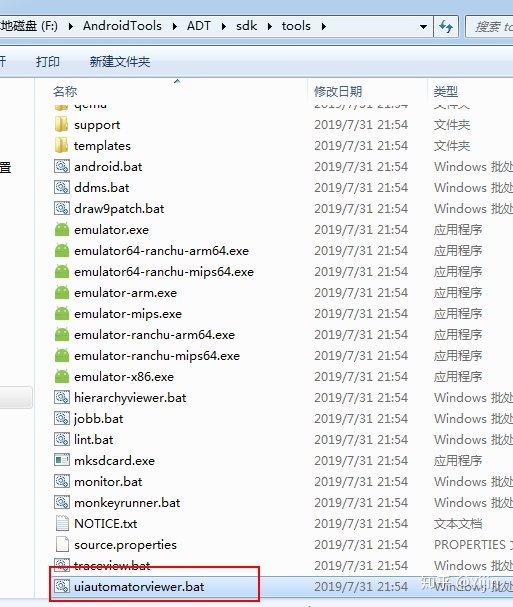

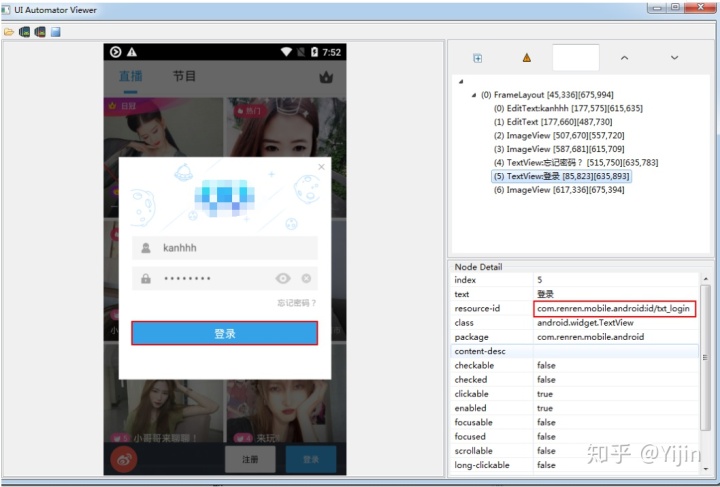

先用SDK/tools目录下uiautomatorviewer.bat抓取登录按钮的ID

上图红框处就是登录按钮的ID

回到com.renren.mobile.android.login的OnClick函数可判断下面的代码就为点击登录按钮执行的代码

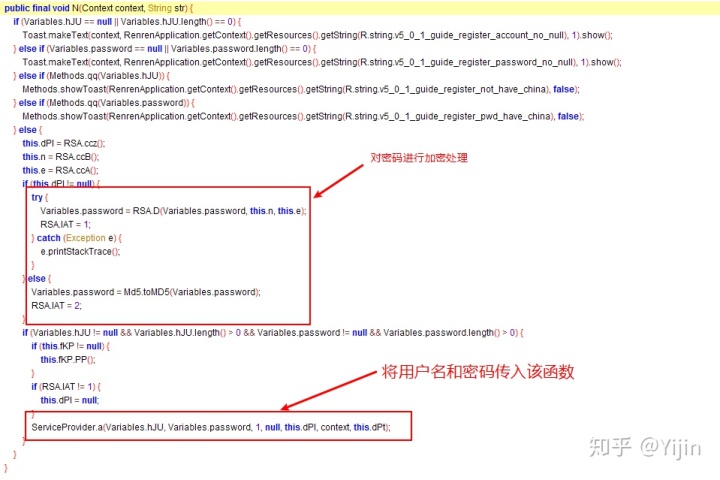

这里从用户名和密码框取出字符保存,然后调用了N函数(com.renren.mobile.android.login.N),进入N函数

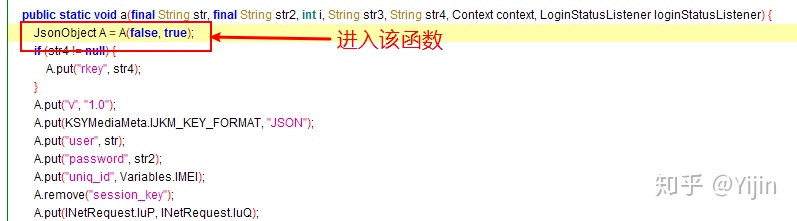

4.进入

com.renren.mobile.android.service类的

public static void a(final String str, final String str2, int i, String str3, String str4, Context context, LoginStatusListener loginStatusListener)

从上图可以发现POST表单中除了

api_key,call_id和第二个sig字段没有,基本都有了。

在此处可以发现api_key,call_id。

339

339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?