本帖最后由 shavchen 于 2019-10-22 15:44 编辑

逆向实战

逆向CallingConvention.exe,还原为C代码,记录过程。

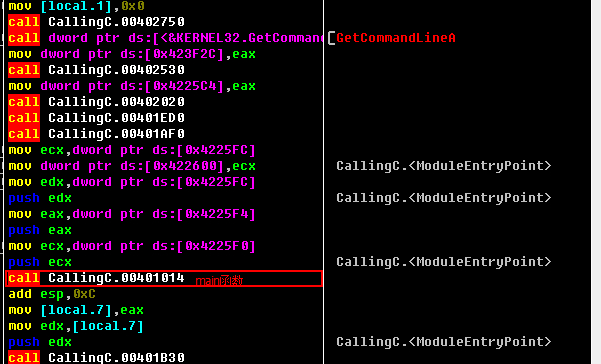

程序入口

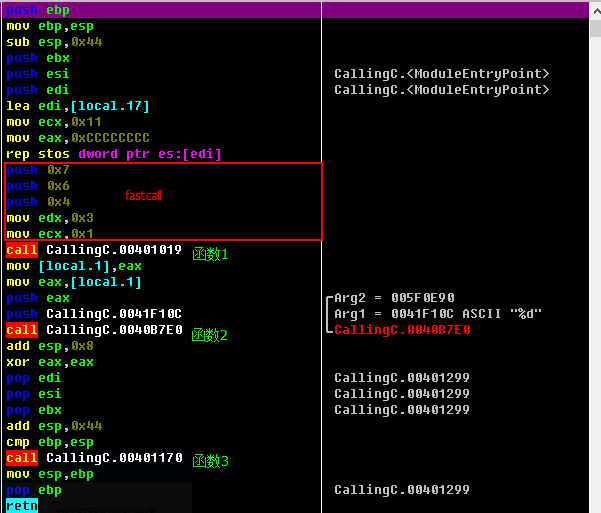

main函数

通过Main函数识别出来程序大致框架如下:

函数3为编译器自动添加的堆栈平衡检查函数

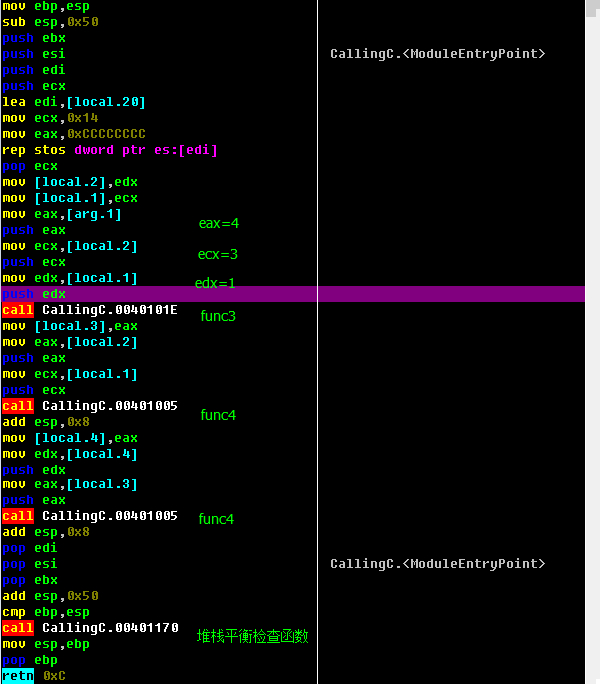

void __fastcall func1(int a,int b,int c,int d,int e){

}

void __cdecl func2(int x,int y){

}

void main(int argc,char *argv[])

{

func1(1,3,4,6,7);

func2(m,n);

}

func1函数

</

</

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

339

339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?