ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞。该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的情况下可能的getshell漏洞,受影响的版本包括5.0和5.1版本,推荐尽快更新到最新版本。

影响范围

5.x < 5.1.31, <= 5.0.23

漏洞分析

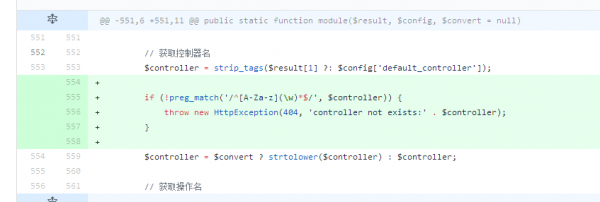

Thinkphp v5.0.x补丁地址: https://github.com/top-think/framework/commit/b797d72352e6b4eb0e11b6bc2a2ef25907b7756f

Thinkphp v5.1.x补丁地址: https://github.com/top-think/framework/commit/802f284bec821a608e7543d91126abc5901b2815

image.png

关于这次发明的oday毛病,我们来看下官方之前更新的代码文件是怎么样的,更新的步伐文件路径是library文件夹下的think目次里的app.php,关键代码如下图:

image.png

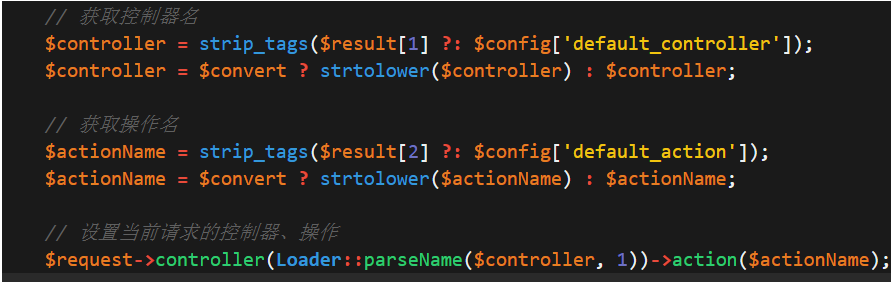

毛病产生的缘故原由就在于这个控制器这里,整个thinkphp框架里的功效对控制器没有进行严格的过滤与查找,使打击者可以伪造恶意参数举行逼迫插入,最基础的缘故原由就是正则的表达式写的欠好,导致可以绕过。

而我复现用的5.0.11版本是没有此正则的,

image.png

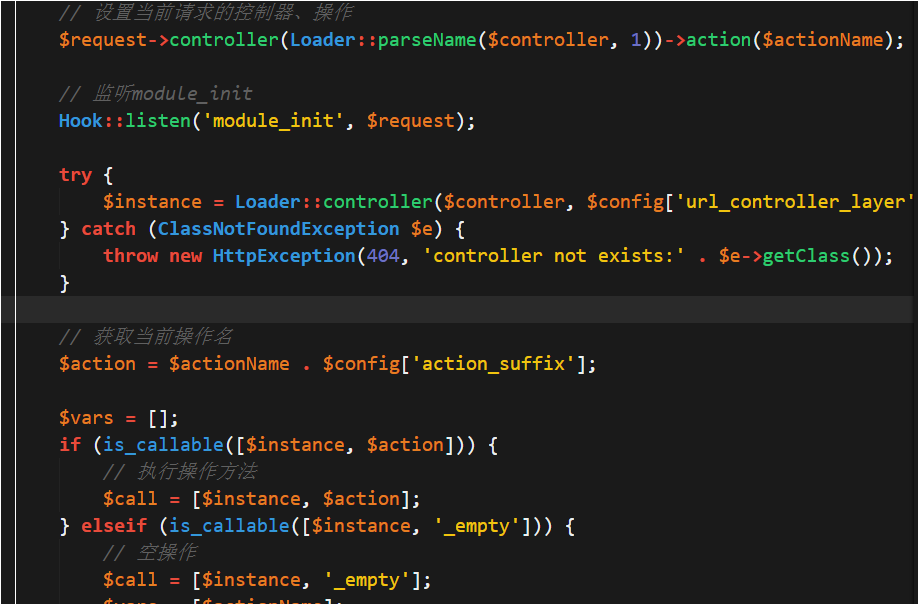

在修复之前程序未对控制器进行过滤,在controller获取控制器后,直接进行赋值,但是在修复之前程序并未对控制器进行严格的过滤,导致可以利用斜杠等特别标记来调用任意类方法进行长途代码注入。

image.png

这是5.0.1

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1536

1536

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?