1 thinkphp5.0.23远程代码执行漏洞简介

ThinkPHP5.0.23漏洞主要涉及远程代码执行(RCE)的安全隐患。这一漏洞的存在是因为ThinkPHP框架在底层对控制器名的过滤不够严格,导致攻击者有可能通过特定的URL构造,调用到框架内部的敏感函数,进而执行任意命令。

2 thinphp5.0.23漏洞原理

实现框架的核心类Requests的method方法实现表单请求类伪装,默认为$POST[‘method’]变量,却没有对_method属性进行严格校验,可以通过变量覆盖Requests类的属性,在结合框架特性实现对任意函数的调用实现任意代码执行。

攻击者可向缓存文件内写入PHP代码,导致远程代码执行。

3 影响版本

ThinkPHP 5.0.x ~ 5.0.23 ThinkPHP 5.1.x ~ 5.1.31 ThinkPHP 5.2.0beta1

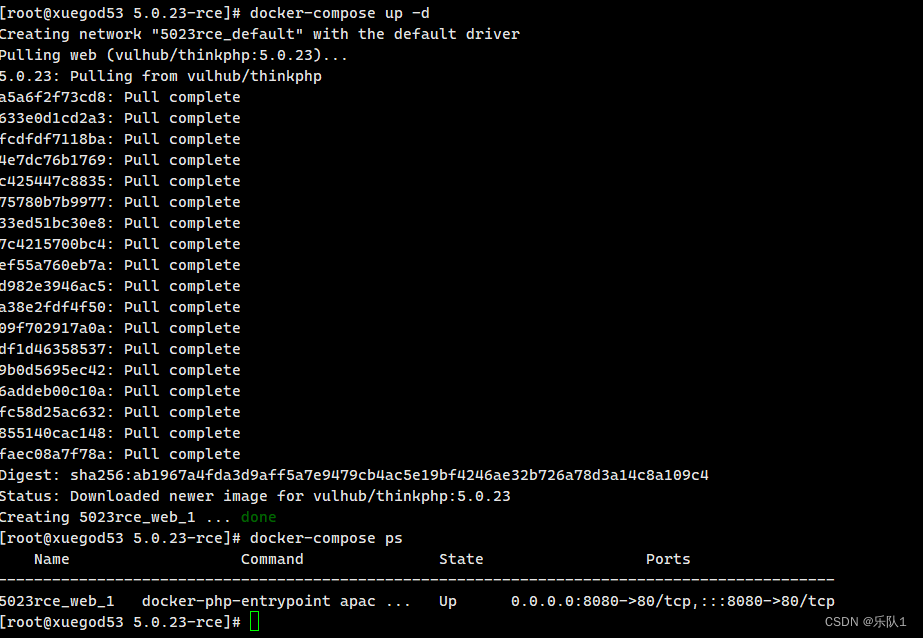

4 环境启动

cd vulhub/thinkphp/5.0.23-rce/ #进入漏洞环境所在目录 docker-compose up -d #启动靶场 docker ps #查看容器信息

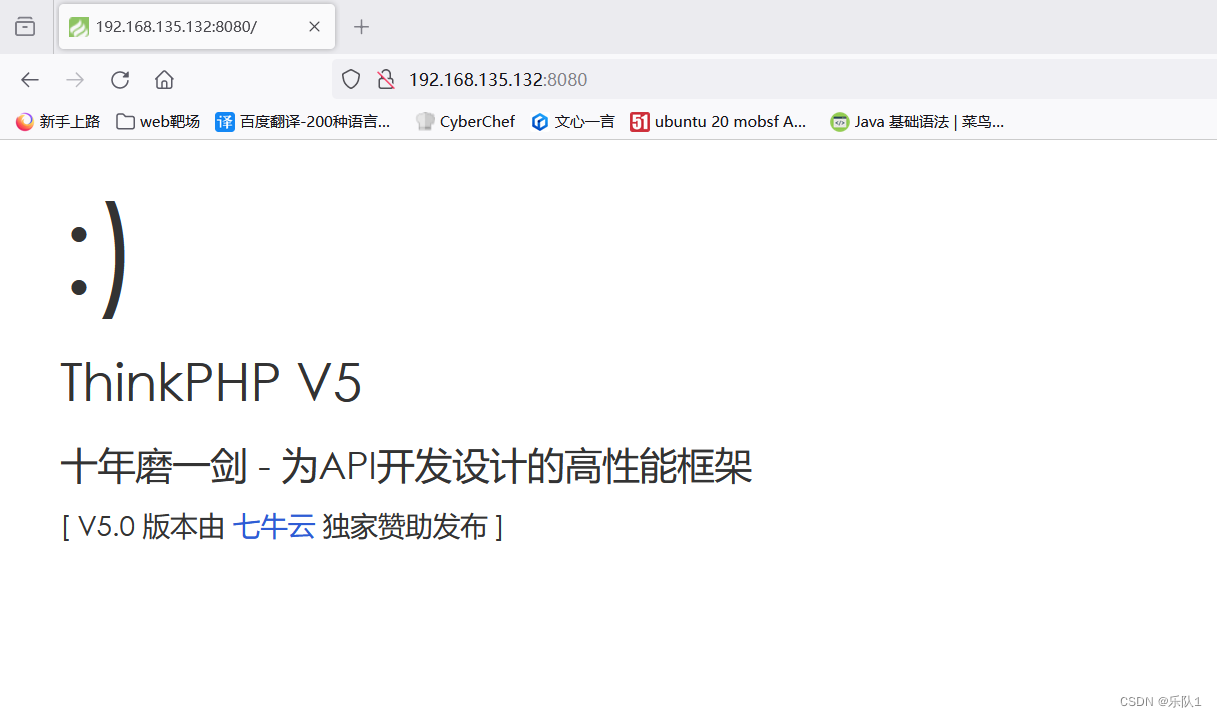

访问首页

http://192.168.135.132:8080/

5寻找注入点

在此路经下找到了

本文介绍了ThinkPHP5.0.23的远程代码执行漏洞,详细阐述了漏洞原理,即由于控制器名过滤不严导致攻击者可能执行任意命令。文章还通过步骤演示了如何复现该漏洞,包括寻找注入点、执行远程代码以及编写Python脚本检测漏洞。同时,文中提到了漏洞影响的版本和环境启动方法。

本文介绍了ThinkPHP5.0.23的远程代码执行漏洞,详细阐述了漏洞原理,即由于控制器名过滤不严导致攻击者可能执行任意命令。文章还通过步骤演示了如何复现该漏洞,包括寻找注入点、执行远程代码以及编写Python脚本检测漏洞。同时,文中提到了漏洞影响的版本和环境启动方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2158

2158

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?