一、前言

这个注入是之前做测试时发现的,但是测试的时候发现有防护,但是想想这么个小网站都绕不过,实在不应该啊。开始补充学习各种场景、各种waf绕过姿势,勉勉强强的成功执行我构造的SQL的语句。趁着还有些印象,就写下过程当记录吧,本次全程打码,纯技术分享。

二、注入发现

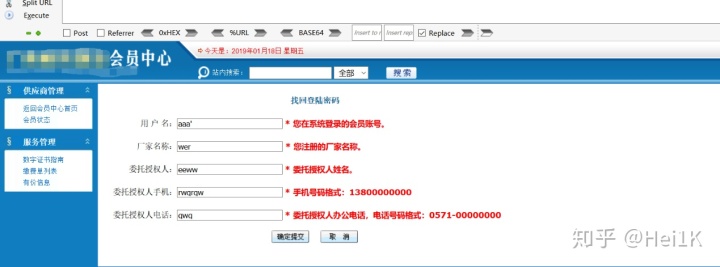

首先,网页打开是这样的,好熟悉的表单页面,常规测试一下,XSS、SQL注入,XSS我都玩腻了感觉没啥好研究的。随便碰碰运气测下SQL注入。

三、挖掘思路

当我在用户名处输入aaa’时,

直接返回错误,典型的IIS错误,目测可能存在注入,返回页面如下:

从上述返回结果,我大概知道了,

1、 网站是aspx

2、 中间件是IIS

3、“字符串 ‘aaa” 后的引号不完整。’aaa” 附近有语法错误。”说明单引号被执行

四、数

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8151

8151

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?