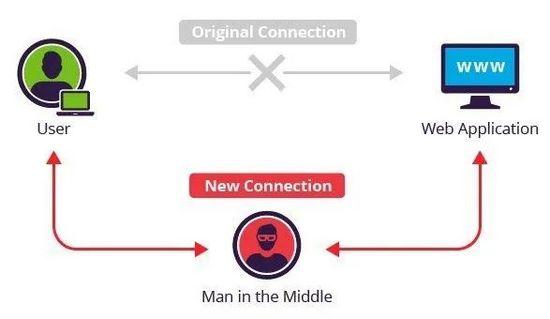

今天给大家介绍个有意思的工具,不知道你有没有听说过中间人攻击(Man-in-the-middle attack)简称 MITM,是一种“间接”的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间,这台计算机就称为“中间人”,看下这张图可能更容易理解。

mitmproxy

好了,下面就开始我们介绍我们今天的主角 mitmproxy ,它和其他抓包工具相比,不仅可以截获请求帮助开发者查看、分析,更可以通过 Python 自定义脚本进行二次开发。而且由于 mitmproxy 工作在 HTTP 层,而且现在客户端拥有了检测并规避中间人攻击的能力,所以并不会真的对无辜的人发起中间人攻击,只能用来做开发或测试。好了,接下来我们就开始一起看他到底有什么本事。

这是小编准备的python基础学习资料,关注,转发,私信小编“01”即可免费领取!

安装

安装还是很简单的,只需要用 pip 直接自动安装就可以了,执行以下安装命令:

$ pip3 install mitmproxy如果没有提示出错,就算是安装成功了。然后我们在分别运行以下三个命令,可以展示出相应的版本信息。

$ mitmproxy --versionMitmprox

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

472

472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?