0x00 漏洞概述

FFasterXML/jackson-databind是一个用于JSON和对象转换的Java第三方库,可将Java对象转换成json对象和xml文档,同样也可将json对象转换成Java对象。

此次漏洞中攻击者可利用xbean-reflect的利用链触发JNDI远程类加载从而达到远程代码执行。

0x01 环境搭建

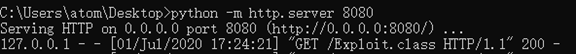

搭建一个web服务器,我们采用python3

![]()

在web服务器目录放上已经编译好的恶意类

恶意文件内容为:

启动ldap服务 这边使用的是marshalsec:

![]()

建立一个java项目,导入存在漏洞版本的jar包

0x02 漏洞复现

执行POC:

弹出计算器:

再看看我们的服务器:

6288

6288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?