1.评估背景

在数字经济发展的推动下,数据汇聚、融合、流动与应用等场景大幅增加,数据应用技术的复杂性、数据海量汇聚的风险性、数据深度挖掘的隐私安全性都对网络数据安全保护提出新挑战。以安全与信息化为一体之两翼驱动之双轮的核心思想下的建设已逐渐必要化和常态化。近年来,多数组织以围绕数据建业务、保障数据促运营为建设思路,以技术为抓手,以解决短期目标问题(外部合规要求、内部安全需求)为基本原则,进行数据安全建设,虽颇有成效,解决了组织一定的数据安全问题,提升了组织整体防护能力,但在此过程中,逐步暴露出安全建设不具备持续性、安全规划不具备针对性、整体能力不具备量化性等问题。

为有效解决数据安全建设过程中持续性、针对性、量化性等问题,组织应从管理、技术两个方面进行成熟度评估分析,实现可视化组织现有安全现状和风险,利用成熟度评估基线,量化内部安全能力,明确组织安全建设规划内容与目标,保障整体安全建设的可持续性。

2.评估依据

参照《信息安全技术 信息安全风险评估规范》、《信息安全技术 信息系统安全管理评估要求》作为信息安全风险评估依据。

参照《信息安全技术 个人信息安全规范》、《电信和互联网服务 用户个人信息保护 定义及分类》作为个人信息及敏感信息识别、分级依据。

参照《信息安全技术 个人信息去标识化指南》作为个人信息去标识化依据。

参照《电信和互联网服务 用户个人信息保护技术要求 电子商务服务》、《电信和互联网服务 用户个人信息保护技术要求 移动应用商店》、《电信和互联网服务 用户个人信息保护技术要求 即时通信服务》作为电子商务服务、移动应用商店、即时通信服务的用户个人信息保护技术要求。

参照《信息安全技术 信息安全应急响应计划规范》、《信息安全技术 灾难恢复服务要求》、《信息安全技术 存储介质数据恢复服务要求》作为应急响应与灾难备份评估依据。

参照《信息安全技术 大数据服务安全能力要求》、《信息安全技术 灾难恢复服务能力评估准则》作为安全能力认证依据。

参照《信息安全技术 移动智能终端个人信息保护技术要求》、《移动智能终端上的个人信息保护技术要求》作为智能终端评估依据。

参照《信息安全技术 数据安全能力成熟度模型》作为数据安全能力建设评估依据。

3.评估思路

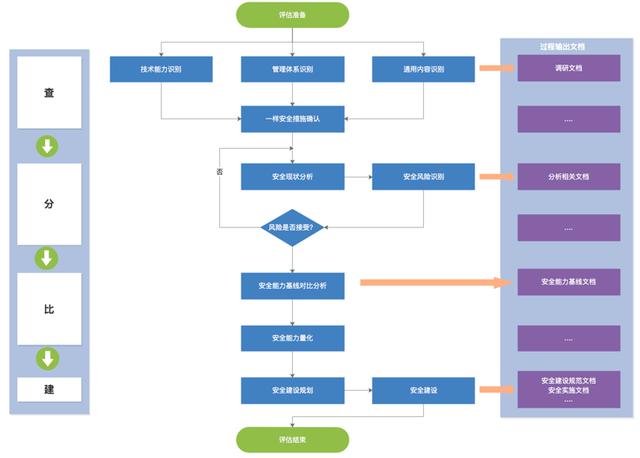

利用“查、比、分、建”思路对组织内部数据安全成熟度进行整体评估。

“查”,利用评估基线,调查组织内部管理、技术、通用多个方面建设情况,查阅不同维度下的具体内容,达到全面、深入理清组织当前状况的目的。

“分”,依据当前现状,深入分析不同数据生命周期下的安全风险,使其风险可视化,为下一步建设规划做准备。

“比”,通过与能力基线进行对比,量化安全能力,了解当前建设等级,明确下一步数据安全建设方向。

“建”,综合考量外部要求、内部风险、组织发展战略等因素,规划建设数据安全体系,提升组织针对数据侧的保障能力。

通过对组织进行成熟度评估分析,实现内部数据安全建设现状可视化、风险可视化和能力可视化,在评估分析基础上进行安全建设规划,使整体安全战略和落地执行更加具有持续性与针对性。

建设现状可视化。将原有不透明、不可视的安全现状,从管理、技术、人员多个维度进行呈现,让组织充分了解到各维度、各环节下的安全状态。

风险可视化。分析安全现状,结合外部要求,理清安全风险,可视化具体威胁,及安全建设急迫程度。

能力可视化。度量当前安全能力,了解认识当前安全防护能等级,为组织下一步数据安全发展提供清晰方向。

评估流程

795

795

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?