再逛安全论坛学习知识时,发现有个用户被引导下了恶意Android软件,导致通讯录被窃取,然后被勒索。于是想着顺便分析一波。

一、准备工作

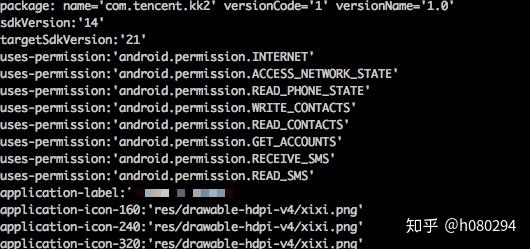

去安装前,先简单看一下该app的权限,这样能对整个恶意样本有个大概的概念。比如发现该样本涉及到了敏感的通讯录权限和短信权限。

安装到模拟器后,发现并未释放出其他恶意程序,说明接下来只需要分析该恶意样本就可以了。

二、反编译

反编译后,无论是从assets目录内的文件还是从classes.dex的特征,都可以明确的表明该样本进行了加固安全处理。想要进一步分析,需要先进行脱壳处理才行。关于脱壳的内容

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1874

1874

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?