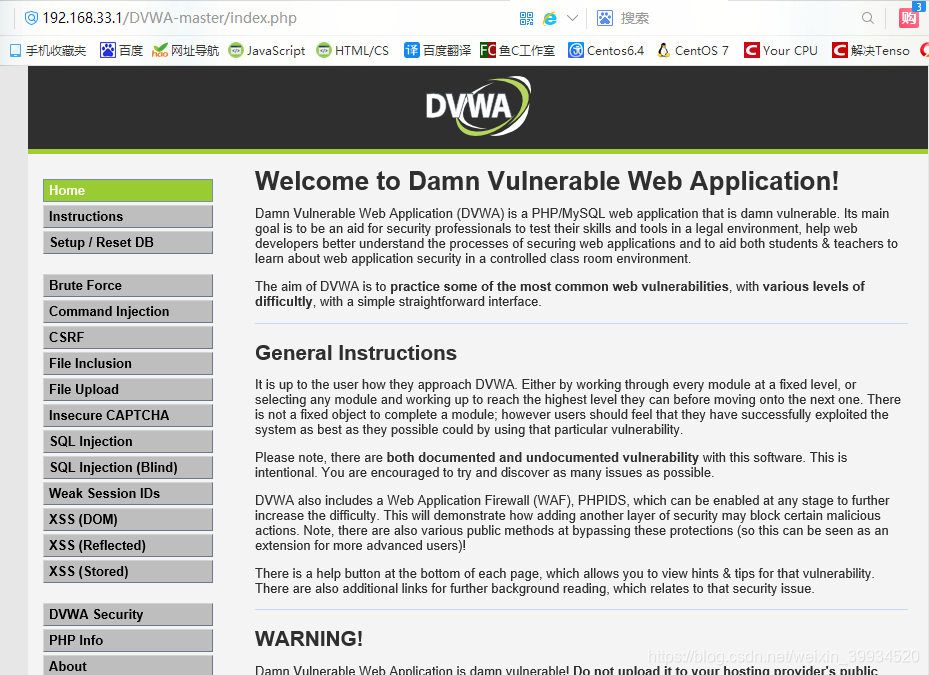

dvwa环境包含了十二个模块:

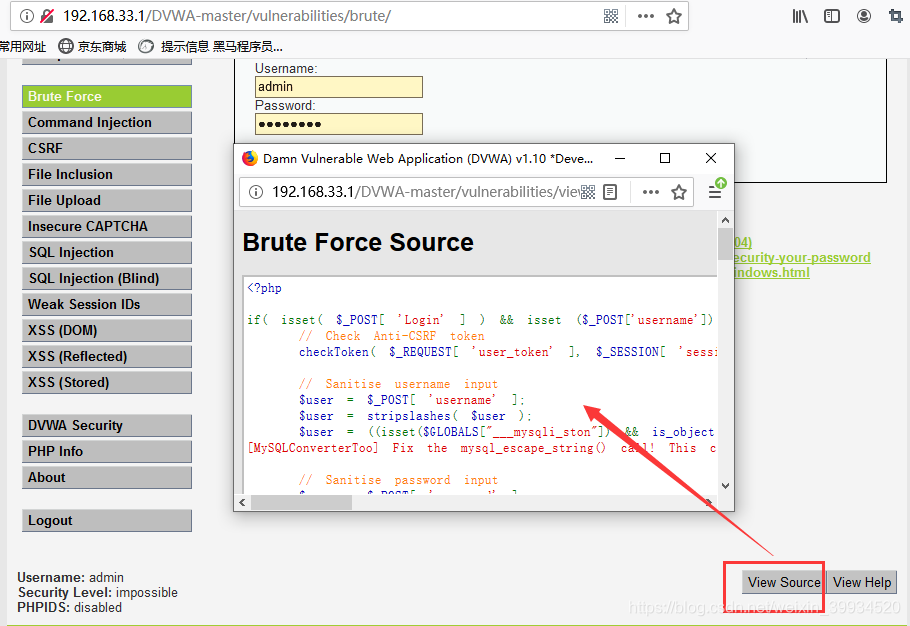

1.Brute Force(暴力(破解))

2.Command Injection(命令行注入)

3.CSRF(跨站请求伪造)

4.File Inclusion(文件包含)

5.File Upload(文件上传)

6.Insecure CAPTCHA (不安全的验证码)

7.SQL Injection(SQL注入)

8.SQL Injection(Blind)(SQL盲注)

9.Weak Session IDs(脆弱的Session)

10.XSS(DOM)(DOM型跨站脚本)

11.XSS(Reflected)(反射型跨站脚本)

12.XSS(Stored)(存储型跨站脚本)

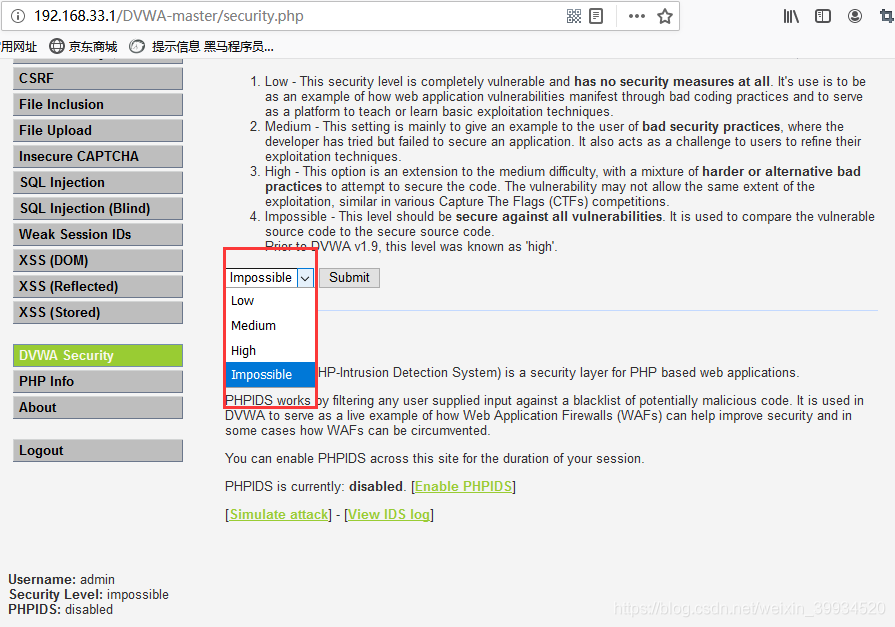

同时平台设置了四个难度的等级,low,medium,high,impossible.

同时可以查看的后台源代码,对于你的代码审计能力有很大的帮助,每一个等级的过滤机制,实现过程一目了然

那么,让我们从0开始吧!

0.安装并配置环境

首先下载安装包,获取渠道很多,这里推荐一个:http://www.dvwa.co.uk/

0.1 VMware环境:

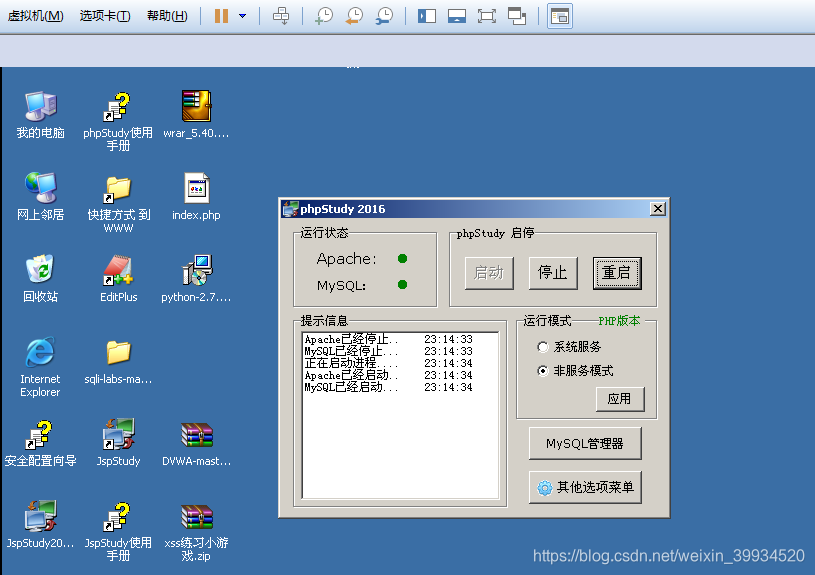

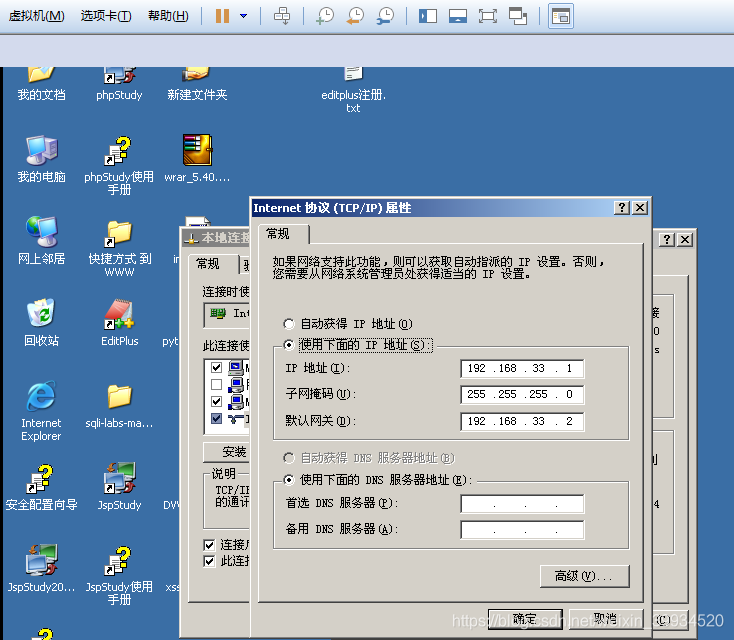

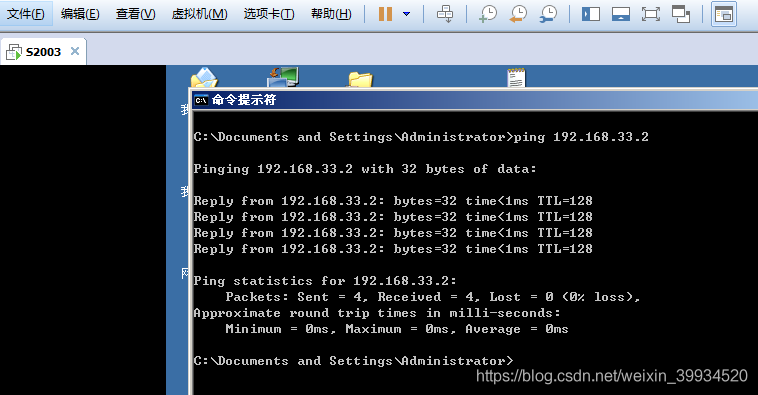

1.安装Windows Server 2008操作系统,设置IP地址为:192.168.33.1,物理地址设置为192.168.33.2,要保证虚拟机能和物理机能正常ping通,并在虚拟机中安装phpstudy软件搭建PHP+MySQL的环境和 DVWA靶机。(注:不建议安装2003操作系统,因为它只能支持低版本的php,对dvwa中使用的一些PHP语法不支持,会导致无法正常解题,当然,如果你觉得PHP学得好,直接改源码也是没问题的。)

相互能够ping通:

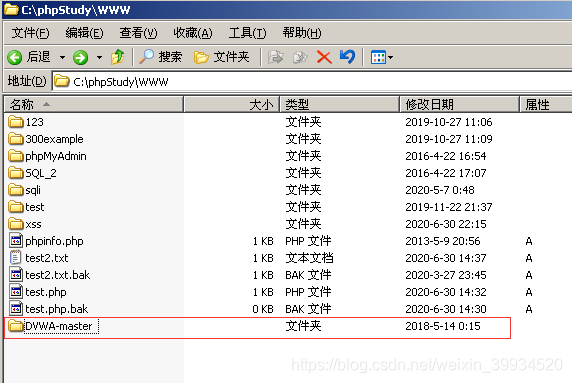

0.2 安装DVWA

把DVWA压缩包解压并放到phpstudy的www目录下

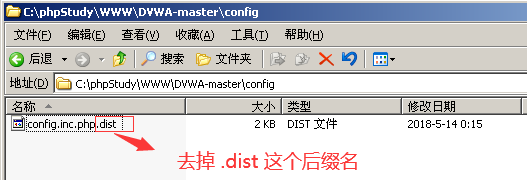

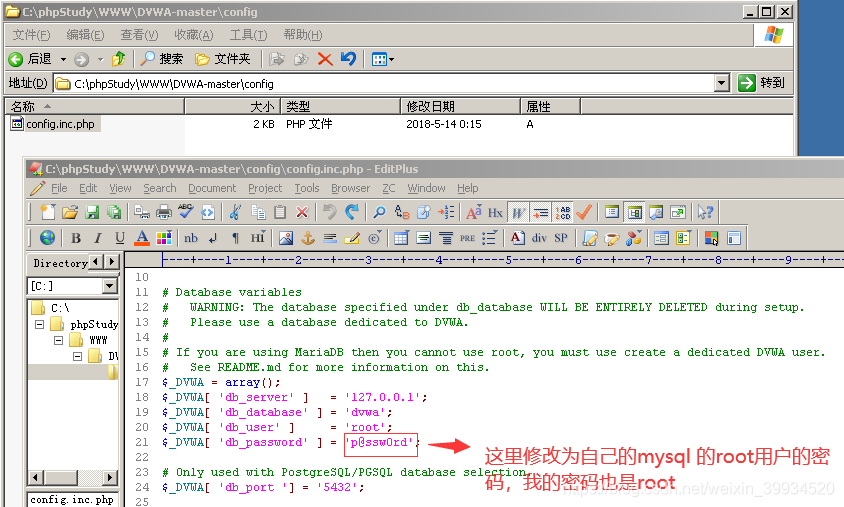

编辑文件:

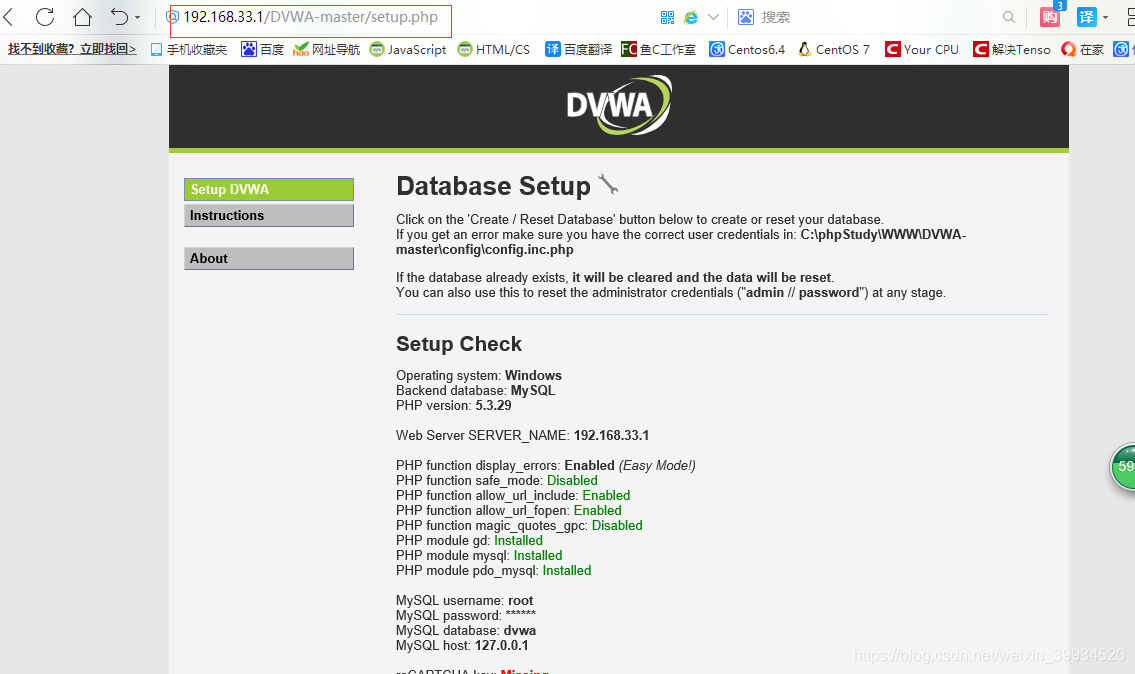

修改好了之后,就可以直接访问了:

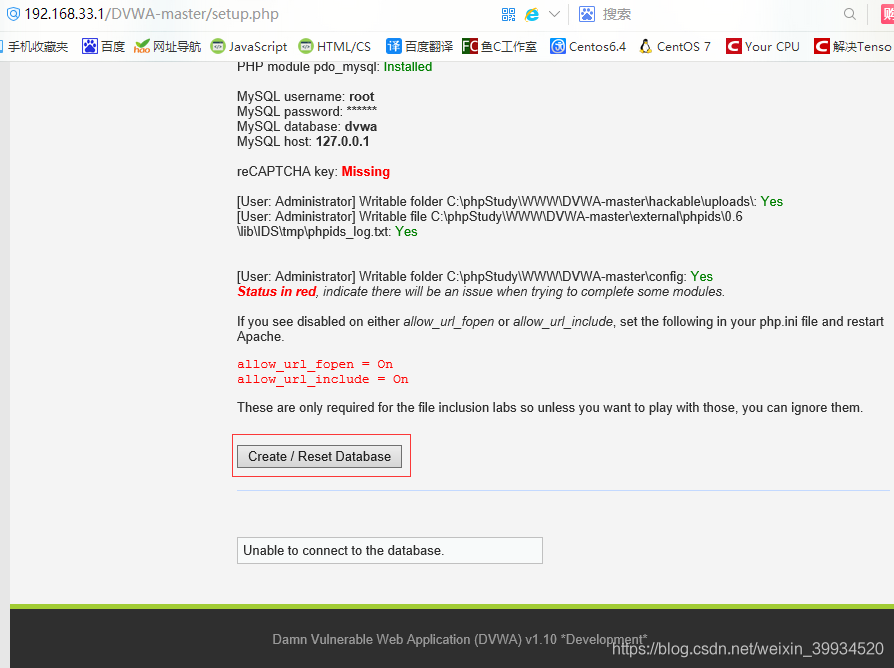

接下来创建我们的dvwa数据库:(点击按钮自动创建数据库,记得保存上面修改的配置文件,否则创建数据库会失败)

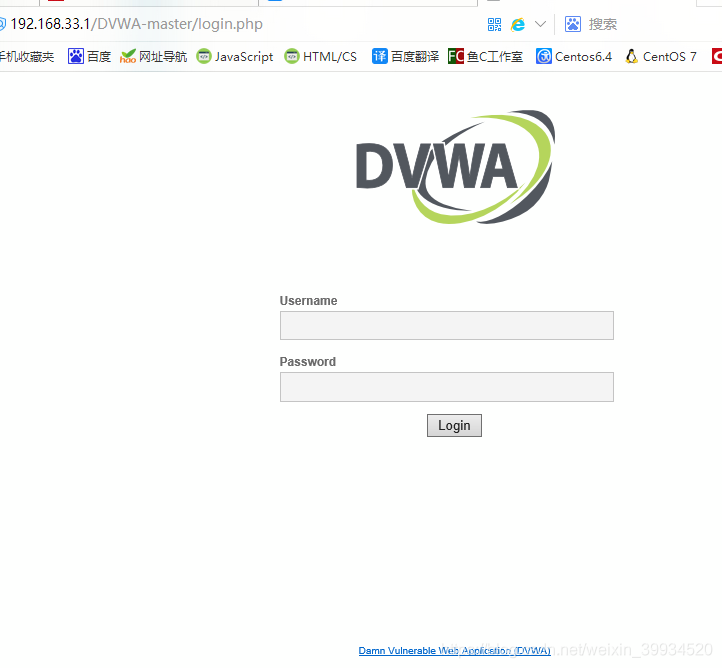

创建好了之后,会自动跳转:

然后登陆,默认账号:admin 密码:password

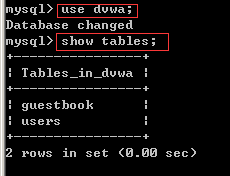

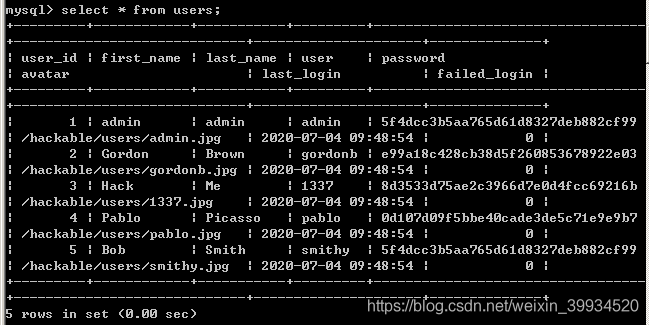

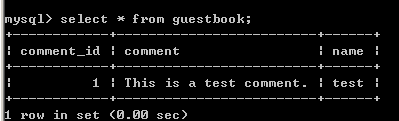

我们可以查看下dvwa的数据库:

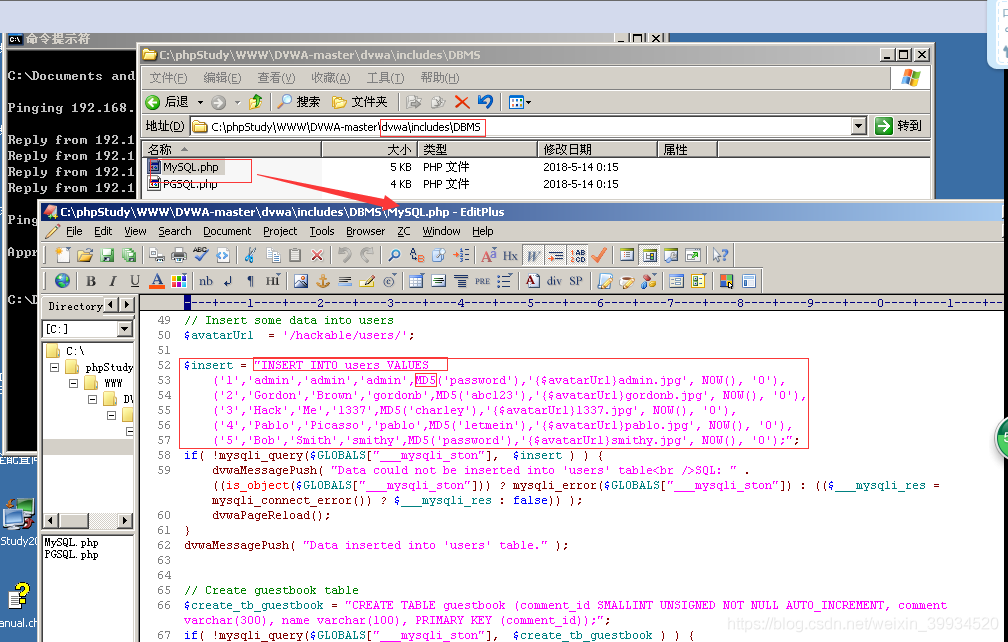

我们也可以查看下dvwa数据库文件:

发现其所有的用户密码都进行了MD5加密。

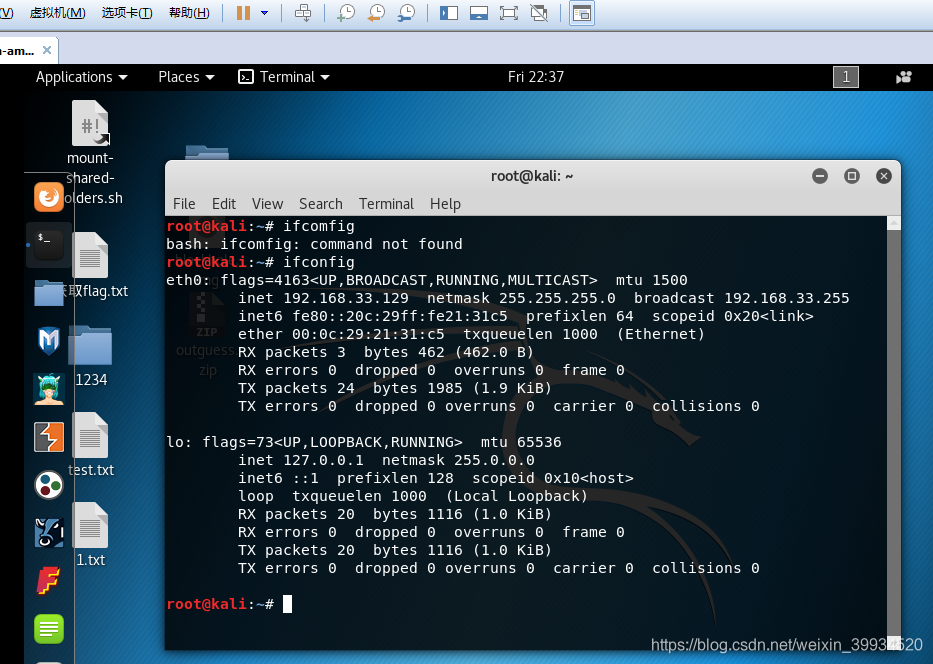

0.3 安装Kali环境,设置IP地址为192.168.XX.2 (ip地址只要在同一网段即可)

0.4 安装火狐插件HackBar和 “菜刀”工具

“菜刀” 工具自行安装,百度一大堆。

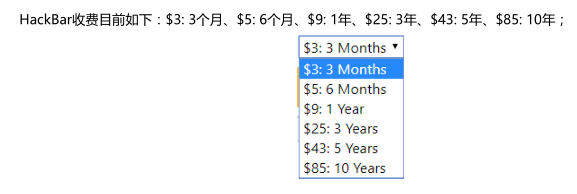

这里要说的是火狐插件HackBar 现在已经开始收费了:

如何解决并免费使用,可参考这篇博客:HackBar破解方法(绕过收费版许可证密钥)

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?