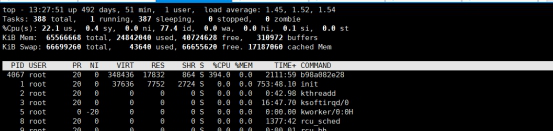

1、top查看是否有特别吃cpu和内存的进程,病毒进程kill是杀不死的,因为ps命令被修改

2、ls -la /proc/病毒进程pid/ pwd为病毒进程程序目录 一般在/usr/bin下

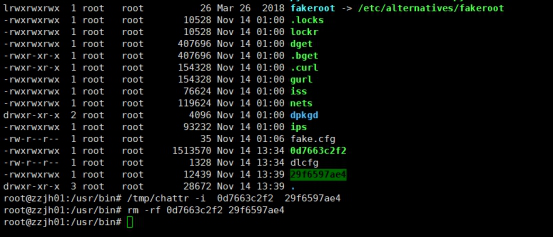

3、/bin/ps,/bin/netsta程序都是1.2M的大小,显然被人掉包 ps 改成了ips

4、进入/usr/bin下 ls -lart 查看最近被修改的程序 .25unix为守护进程

5、杀死守护进程 (先去掉i权限,然后删除,chattr命令被删除,去一台正常设备上拷贝一个正常的charrt命令,在/usr/sbin/下)

主要命令:

/tmp/chattr –I /usr/bin/.25unix

rm –rf /usr/bin/.25unix

top出病毒进程并杀死

然后刹子进程

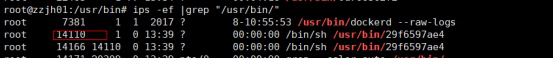

ips -ef |grep "/usr/bin/"

kill -9 杀死进程(或者使用脚本文件)

6、删除程序

/tmp/chattr -i 34 lockr .locks dget .bget gurl .curl iss nets dpkgd/* ips .25unix

/tmp/chattr -i /bin/ps

/tmp/chattr -i /bin/ss

/tmp/chattr -i /bin/netstat

/tmp/chattr -i /etc/init.d/Me8ing.conf(将病毒启动目录删除)

/tmp/chattr -i /etc/rc.local(vi将病毒自启项删除)

7、恢复命令

cp /usr/bin/ps /bin/ps

cp /usr/bin/ss /bin/ss

cp /usr/bin/netstat /bin/netstat

恢复被修改的程序

8、中毒后文件变化及修复

/etc/rc.local权限改了,而且添加了一个开机启动项,/etc/init.d/下也有病毒启动程序

/tmp/chattr -i /etc/rc.local

lsattr、chattr命令被删除

开机自动启动文件增加2个启动项

查看大小是否正常

ls -lh /bin/netstat

ls -lh /bin/ps

ls -lh /usr/sbin/lsof

ls -lh /usr/sbin/ss

ips -ef |grep "/usr/bin/"

kill -9 杀死进程

执行/tmp/chattr +i 将/usr/bin/ /bin/ /etc/ 目录加上i权限,不允许创建.修改和删除文件

内容来源于网络如有侵权请私信删除

642

642

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?