新朋友点上方蓝字快速关注

前言#

IP地址是指互联网协议地址(英语:Internet Protocol Address,又译为网际协议地址),是IP Address的缩写。提起IP地址,大家肯定都知道,但本文主要给大家总结了一些大家可能不知道的ip地址,以及如何使用IP地址的网络钓鱼攻击活动,分享出来供大家参考学习,下面话不多说,来一起看看详细的介绍:

一、短ip#

作为it从业人员,我们都知道以127开头的ip,都是指向本机的,比如127.9.9.9

但是,你知道127.1是指向哪里么,没错就是127.1,没有少什么

如果你不清楚的话,可以ping 一下看看,也可以本地开启webserver,打开http://127.1看看,看到了什么?

居然直接访问到了本地站点有木有?!

C:\Users\Mannix

λ ping 127.1

正在 Ping 127.0.0.1 具有 32 字节的数据:

来自 127.0.0.1 的回复: 字节=32 时间<1ms TTL=64

来自 127.0.0.1 的回复: 字节=32 时间<1ms TTL=64

来自 127.0.0.1 的回复: 字节=32 时间<1ms TTL=64

来自 127.0.0.1 的回复: 字节=32 时间<1ms TTL=64

127.0.0.1 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 0ms,最长 = 0ms,平均 = 0ms为什么会这样呢?

因为,当你访问http访问127.1时,它实际上访问的是127.0.0.1,没错,系统自动给你补全了

各位看官可以试试访问http://8.8 ,如果你用的是chrome浏览器,它会在网址栏里自动显示补全的ip,告诉你访问的其实是8.0.0.8,其它的浏览器虽然没有在网址栏里显示,但是实际上还是自动补全访问。

通常我们需要访问本地搭建的Web服务时,都会以127.0.0.1去访问的。现在还可以直接以127.1直接访问到本地的Server,再比如访问6.6,那么访问的则是6.0.0.6,系统会自动补全。

C:\Users\Mannix

λ ping 8.8

正在 Ping 8.0.0.8 具有 32 字节的数据:

请求超时。

请求超时。

请求超时。

请求超时。

8.0.0.8 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 0,丢失 = 4 (100% 丢失),二、不同进制的ip#

我们以baidu的ip 39.156.69.79 为例

a、十进制ip#

先来个数字1945096731

这是一串神器的数字

用浏览器访问http://664552783 它会访问到baidu

ping它一下,居然是39.156.69.79有木有啊!!

为什么一个十进制数“664552783”等同于一个IP地址“39.156.69.79”呢?

四位点分十进制形式的IP地址“39.156.69.79”代表一组32位二进制数码,如果合在一起再转换成一个十进制数的话,答案就是1945096731。转换方法很简单,就是数制的完全展开:

39256^3+156256^2+69256^1+79256^0=654311424+10223616+17664+79=664552783

(基数为256)

C:\Users\Mannix

λ ping 664552783

正在 Ping 39.156.69.79 具有 32 字节的数据:

来自 39.156.69.79 的回复: 字节=32 时间=6ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=8ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=15ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=10ms TTL=48

39.156.69.79 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 6ms,最长 = 15ms,平均 = 9msb、八进制ip#

其实也是一样的方法,把10进制的IP转换成8进制的IP。还是39.156.69.79作为例子。

39.156.69.79 ——> 047.0234.0105.0117

也就是把39,156,69,79四个数字分别从十进制转换成了八进制的格式,也就是得到了047.0234.0105.0117。在访问的时候,别忘了在前面加多一个0。

所以http://39.156.69.79 = http://047.0234.0105.0117

C:\Users\Mannix

λ ping 047.0234.0105.0117

正在 Ping 39.156.69.79 具有 32 字节的数据:

来自 39.156.69.79 的回复: 字节=32 时间=6ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=8ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=7ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=16ms TTL=48

39.156.69.79 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 6ms,最长 = 16ms,平均 = 9msc、十六进制ip#

把39,156,69,79四个数字分别从十进制转换成了十六进制的格式,也就是得到了27,9c,45,4f.

所以http://39.156.69.79 = http://0x279c454f

C:\Users\Mannix

λ ping 0x279c454f

正在 Ping 39.156.69.79 具有 32 字节的数据:

来自 39.156.69.79 的回复: 字节=32 时间=6ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=7ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=8ms TTL=48

来自 39.156.69.79 的回复: 字节=32 时间=10ms TTL=48

39.156.69.79 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 6ms,最长 = 10ms,平均 = 7msd.混合进制ip#

除了这些常规的转换以外,还可以不同进制混合

8+10进制IP

比如上面39.156.69.79可以转换成8+10进制的组合

http://39.156.69.79 = http://047.10241359

8+16进制IP

http://39.156.69.79 = http://047.0x9c454f

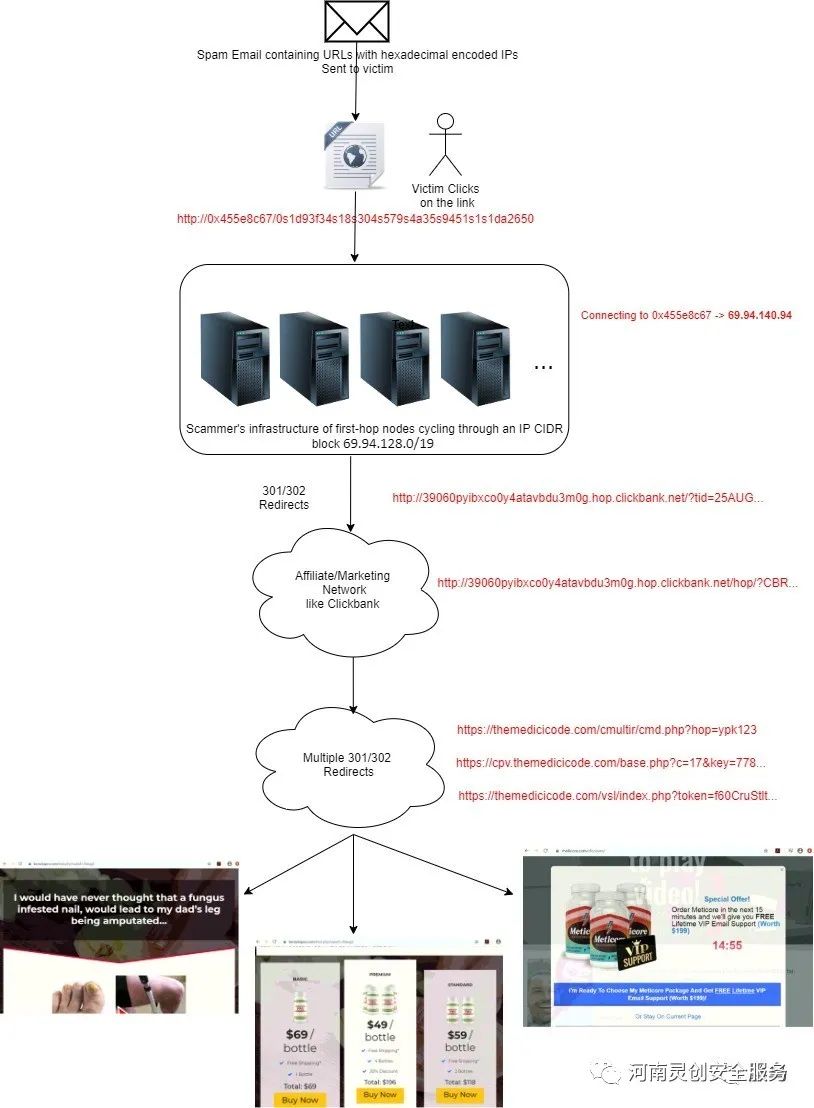

三、利用十六进制的ip进行网络钓鱼#

网络犯罪分子正在不断优化其网络攻击工具,策略和技术,以逃避垃圾邮件检测系统。

由于一些系统会直接提取邮件中内嵌的链接进行检测,而一种此类URL混淆技术采用了URL主机名部分中使用的编码十六进制IP地址格式来逃避检测。

由于IP地址可以用多种格式表示,因此可以在URL中如下所示使用:

点分十进制IP地址:216.58.199.78

八进制IP地址:0330.0072.0307.0116(将每个十进制数字转换为八进制)

十六进制IP地址:0xD83AC74E(将每个十进制数字转换为十六进制)

整数或DWORD IP地址:3627730766(将十六进制IP转换为整数)

单击上面的任何链接会将您定向到指定域名,大多数浏览器也接受这些不同的IP格式。

而近日,有一个专门用制药为主题的钓鱼邮件活动,就专门使用了十六进制代表IP的手法进行攻击。

由于这可能会成为未来的攻击趋势,因此将这个攻击趋势在黑鸟公众号中提一下。

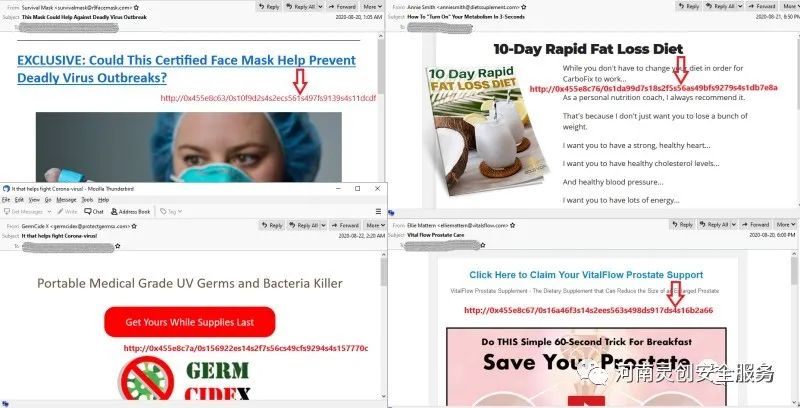

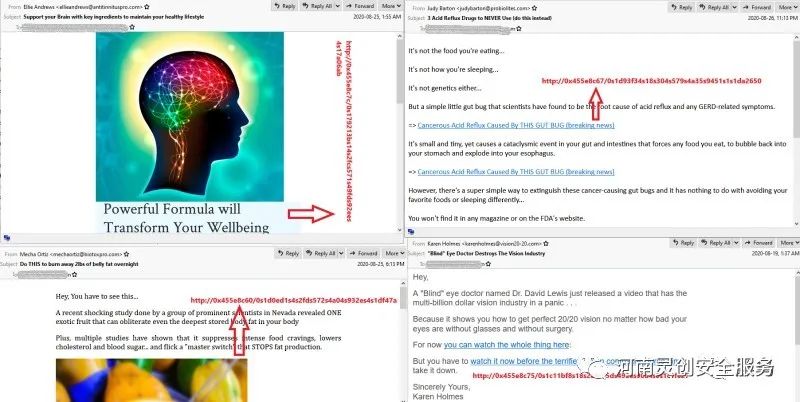

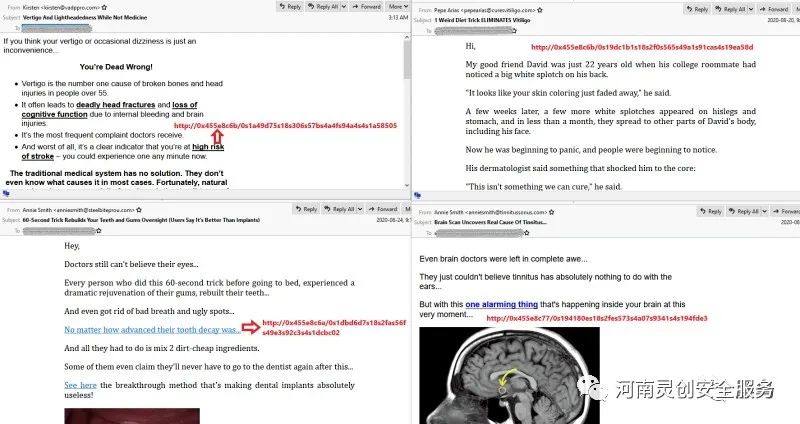

这些钓鱼邮件消息涵盖了广泛的药品,主要是用于胆固醇,抗真菌,抗衰老,抗炎,脑部健康,新陈代谢等方面的药物。该钓鱼邮件僵尸网络最近从7月中旬开始在URL中使用十六进制IP。

攻击流程图如下所示。

邮件如下所示,使用文本超链接进行跳转。

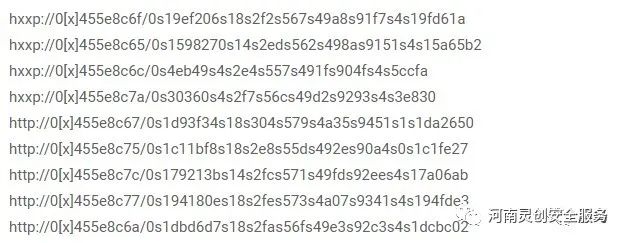

超链接中对应的URL链接如下,使用十六进制IP

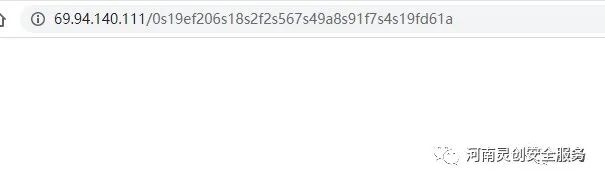

使用不同的邮件客户端,这些链接看起来略有不同。例如,使用Thunderbird邮件客户端,将鼠标悬停在文字超链接上,会将它们显示为以状态栏中IP地址开头的URL。

但是,使用微软Outlook邮件客户端,在URL中还是会以十六进制IP形式显示,但是复制和粘贴这些链接到其他地方,才会将其转换为URL中的标准IP格式。

点击上面十六进制链接后的结果

本文作者:

利刃信安:https://mp.weixin.qq.com/s/ZZN-G3oC7SgfeYHd84keug

黑鸟:https://mp.weixin.qq.com/s/ZZN-G3oC7SgfeYHd84keug

微信号:linked360

灵创科技专业安全服务

2242

2242

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?