01

背景

近日奇安信发布了 ThinkPHP 6.0 “任意”文件创建漏洞安全风险通告,对此,DYSRC第一时间对该漏洞进行了分析,并成功复现该漏洞。

漏洞影响范围:top-think/framework 6.x < 6.0.2

02

定位问题

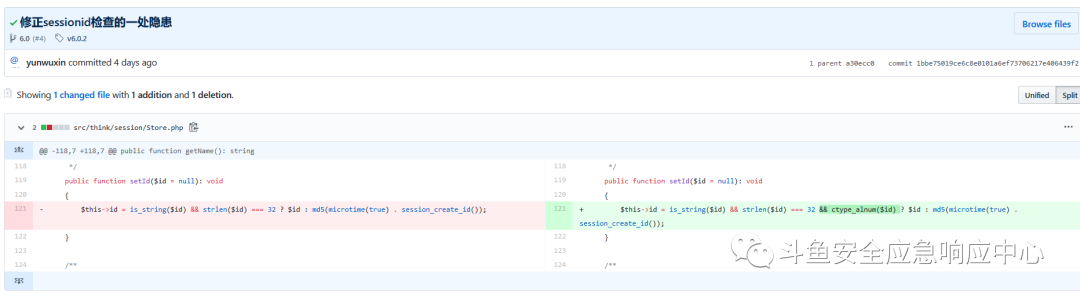

根据任意文件创建以及结合近期的commit历史,可以推测出 1bbe75019 为此次问题的补丁。可以看到在补丁中限制了sessionid只能由字母和数字组成,由此看来问题更加明显。

03

原理分析

先抛开上面的问题,我们看一下thinkphp是如何存储session的。

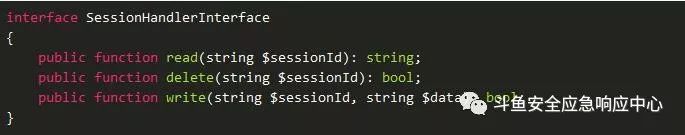

系统定义了接口think\contract\SessionHandlerInterface

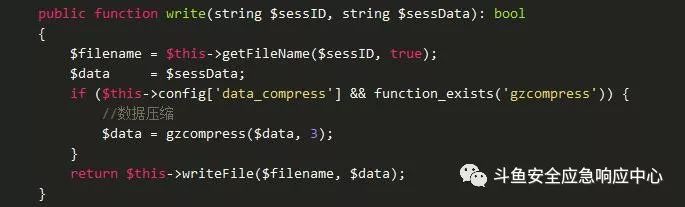

SessionHandlerInterface::write方法在本地化会话数据的时候执行,系统会在每次请求结束的时候自动执行。

再看看think\session\driver\File类是怎么实现的。

先通过getFileName根据$sessID生成文件名,再writeFile写入文件。

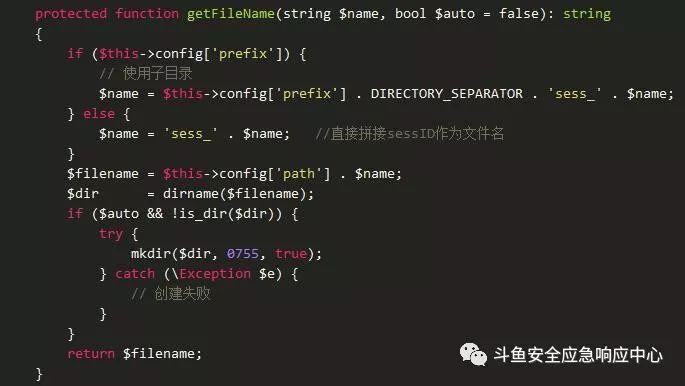

跟进getFileName,直接将传入的$sessID拼接后作为文件名。由于$sessID可控,所以文件名可控。

04

演示

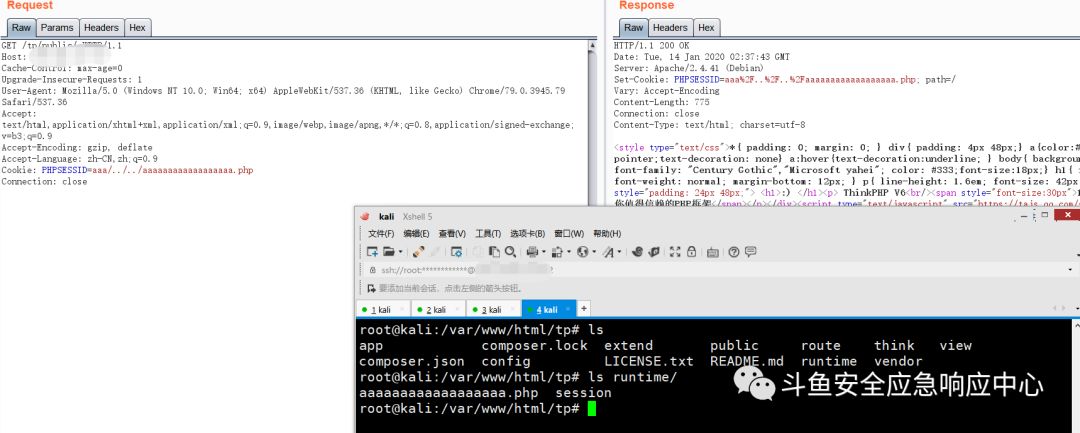

分析到这里,整个漏洞流程基本上已经很清晰了。下面给出本地的演示结果。

微信号 : DYSRC_

● 扫码关注我们

1697

1697

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?