小白学安全

第三课 web攻防-BugkuCTF-inspect-me

声明

文章中涉及的工具、代码、方法等可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由用户承担全部法律及连带责任,文章作者不承担任何法律及连带责任。

后续,我们将以CTF靶场、仿真靶场等web攻防题目为例,一步步讲解web攻防中的知识点。

一、题目

web类——inspect-me

平平无奇,只有Nothing to see here几个字眼

平平无奇,只有Nothing to see here几个字眼

二、WriteUp

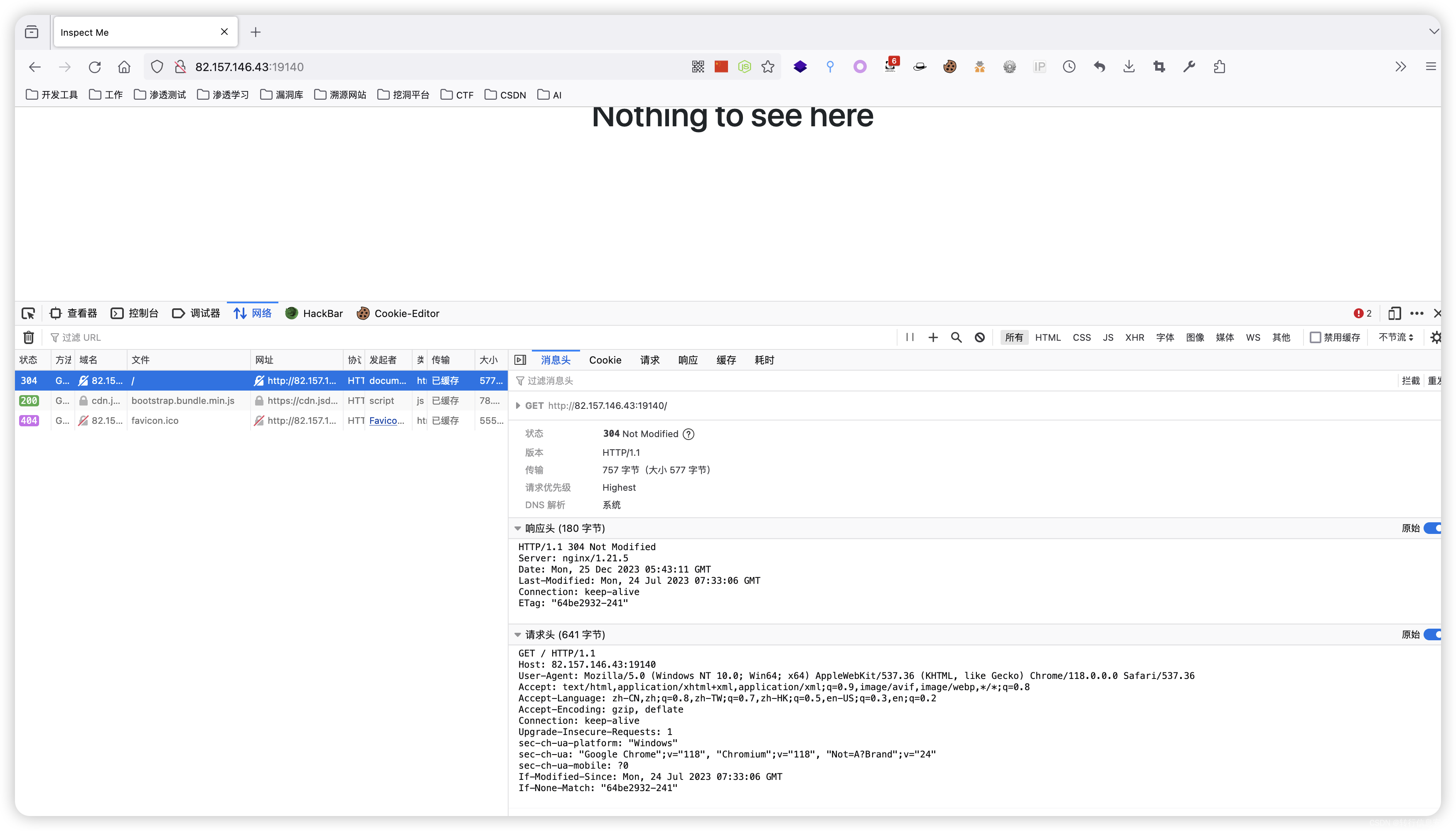

1. F12查看网络请求

F12,然后捕获网络请求,查看请求包和回包,未发现存在flag

2. F12查看JS、CSS源码

F12并重新请求后,发现请求了JS。

JS源码中未发现存在flag

第三课 web攻防-Bugku靶场-inspect-me

第三课 web攻防-Bugku靶场-inspect-me

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

739

739

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?