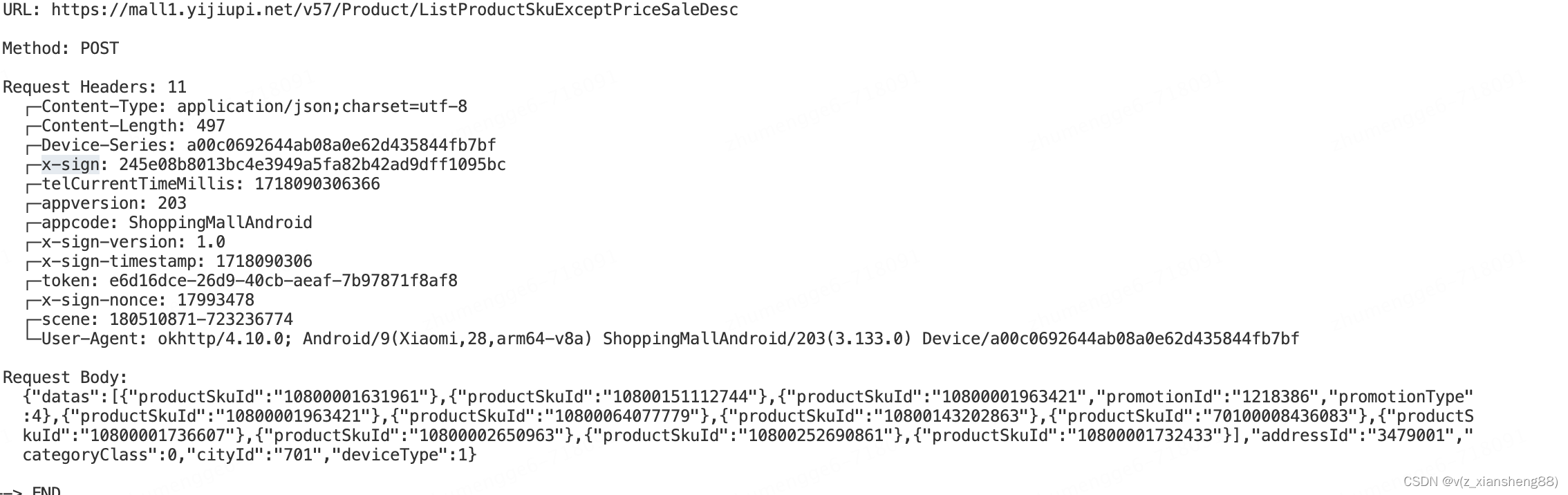

一、抓包

先安装app,然后我们hook抓包。

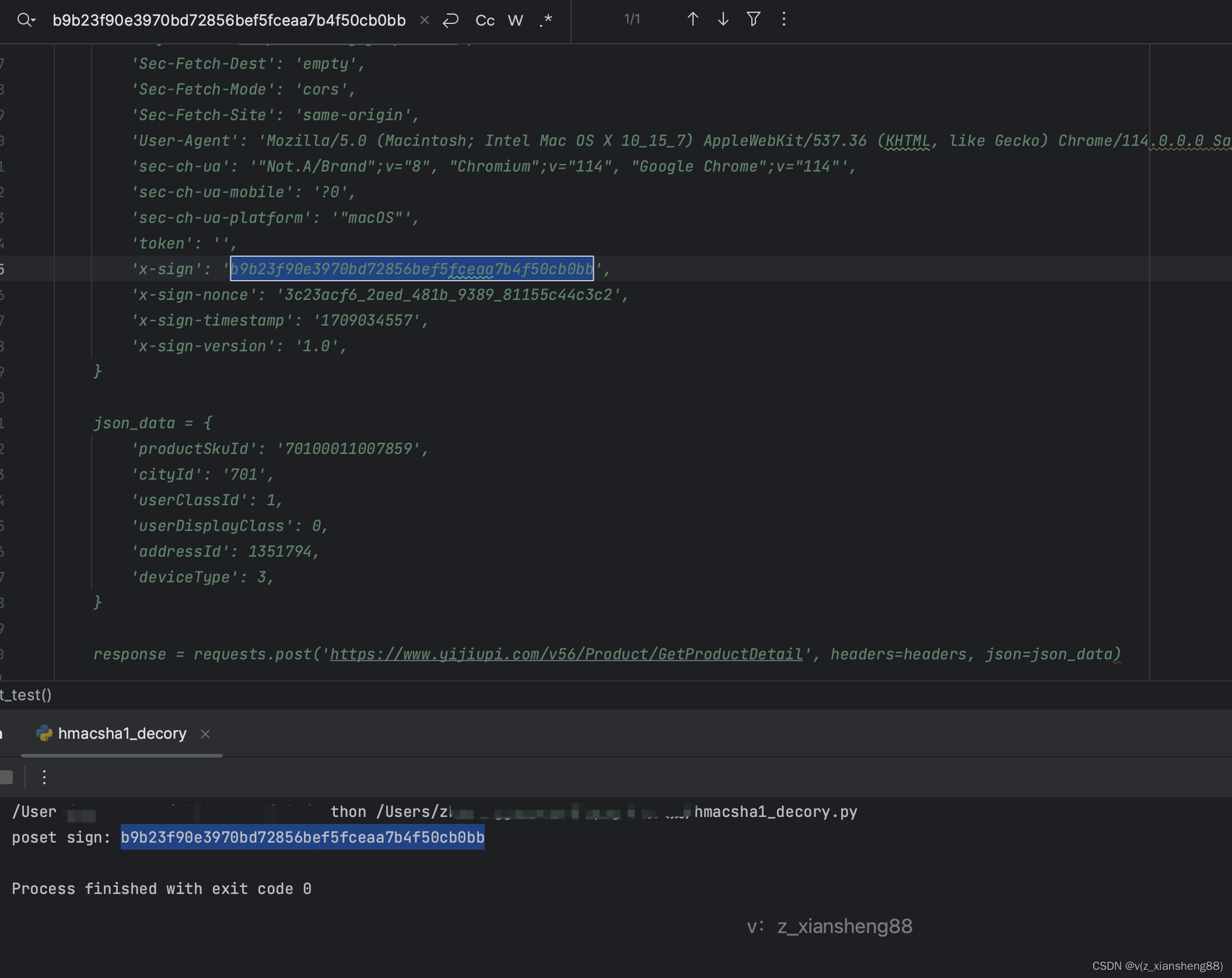

一眼找到加密参数“x-sign” ,而且还是40位的,那就很可能是hmac了。

一眼找到加密参数“x-sign” ,而且还是40位的,那就很可能是hmac了。

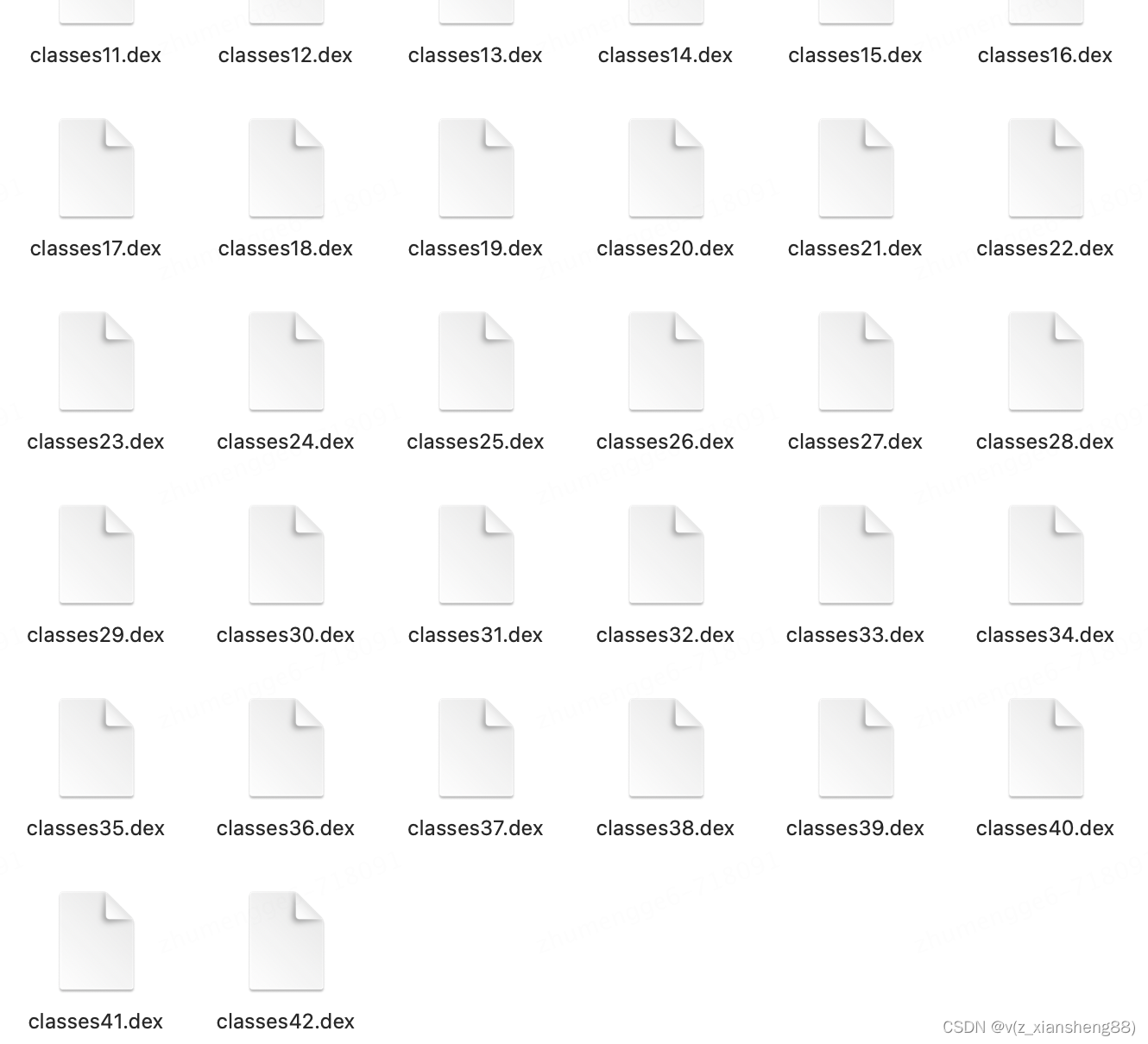

二、分析APK

jadx打开app发现是加固了,接下来就是脱壳,然后再把脱壳的dex放在jadx中分析。一共脱了42个dex文件,你可以一个一个分析,也可以再网上找一个合并脚本。

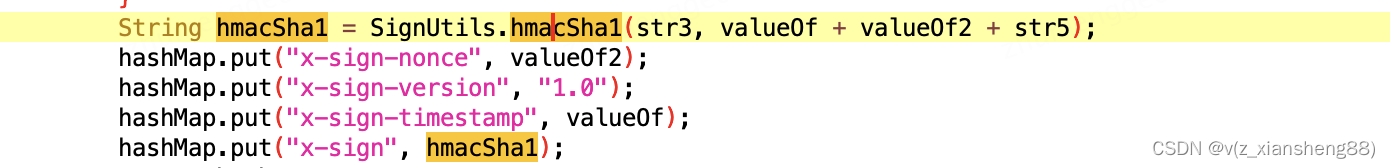

按照大小,一个个分析很快定位到加密的地方。

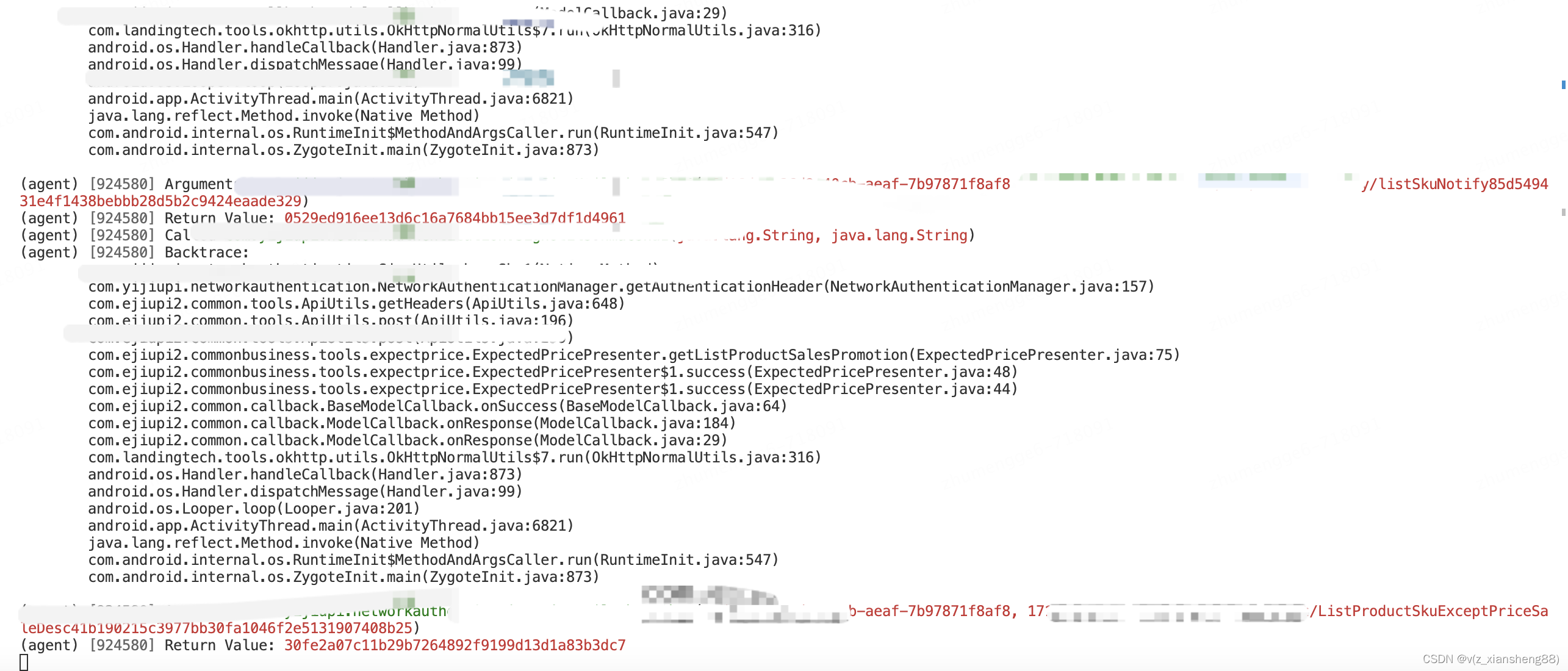

为了验证,我们可以使用objection验证一下。

这下答案确定的死死的,就是它了。

三、算法还原

我们把抓包的结果作为参数,看看我们自己实现的hmac结果和抓包结果是不是一样的,结果一摸一样。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?