一、漏洞描述

影响版本:Apache服务器2.2.0-2.2.21版本

二、漏洞原理

Apache服务器2.2.0-2.2.21版本存在一个漏洞(CVE-2012-0053),攻击者可通过给网站植入超大的Cookie,且HTTP头超过apache的LimitRequestFieldSize(最大请求长度)4192字节,apache便会返回400错误,状态页中就包含了http-only保护的cookie。

三、环境搭建

apache官网下载2.2.21版本,下载地址:http://archive.apache.org/dist/httpd/binaries/win32/httpd-2.2.21-win32-x86-no_ssl.msi

下载完成后安装,安装教程:https://www.cnblogs.com/liuqiyun/p/9177969.html

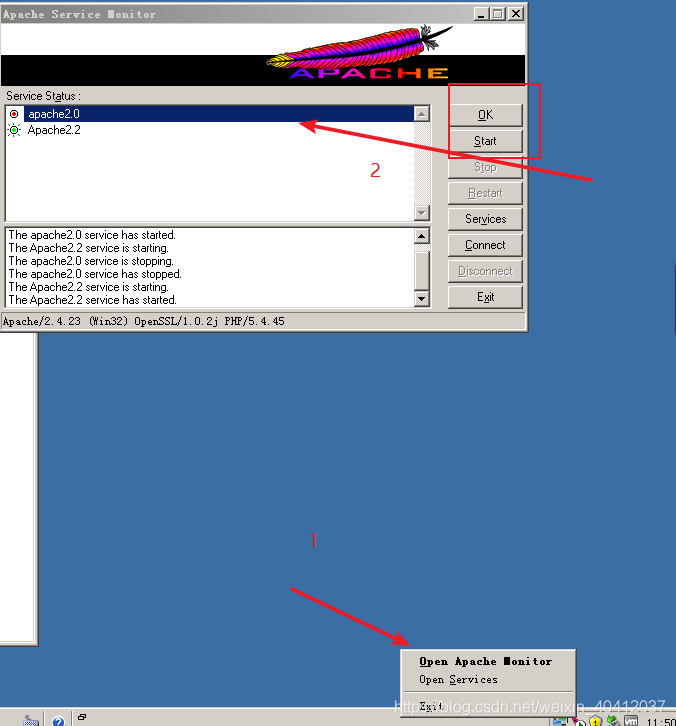

安装成功后如下图所示,在右下角有一个图标

电脑如果有多个apache的话,可选择打开某一个关闭某一个

四、漏洞复现

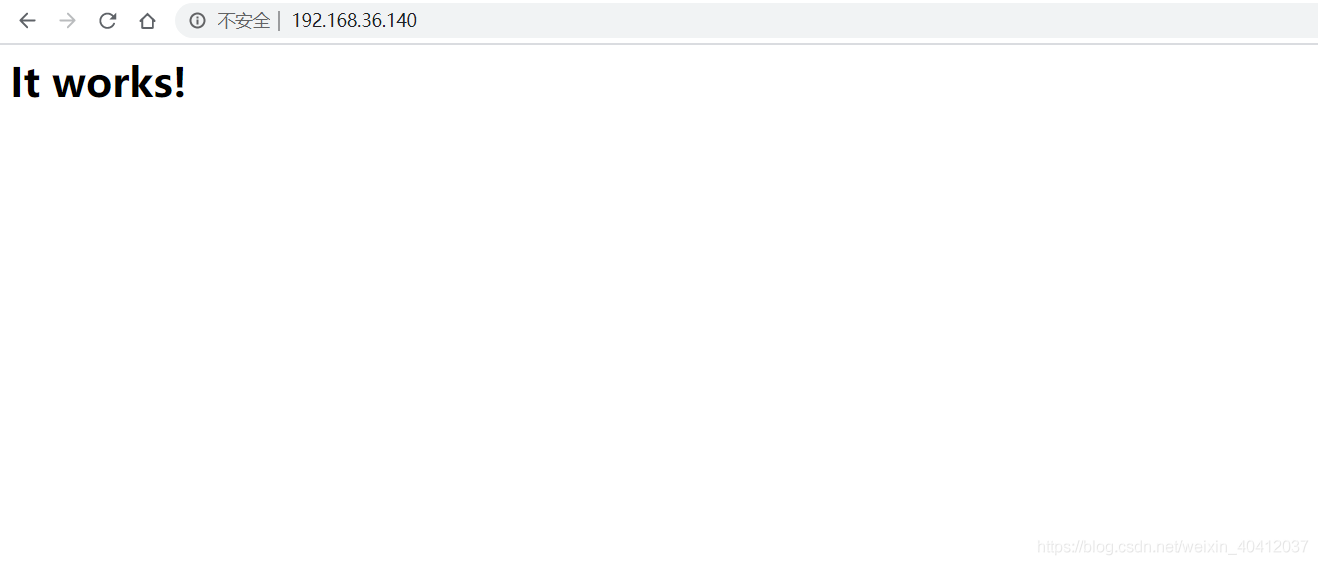

安装完成后打开2.2.21版本apache,如下图所示

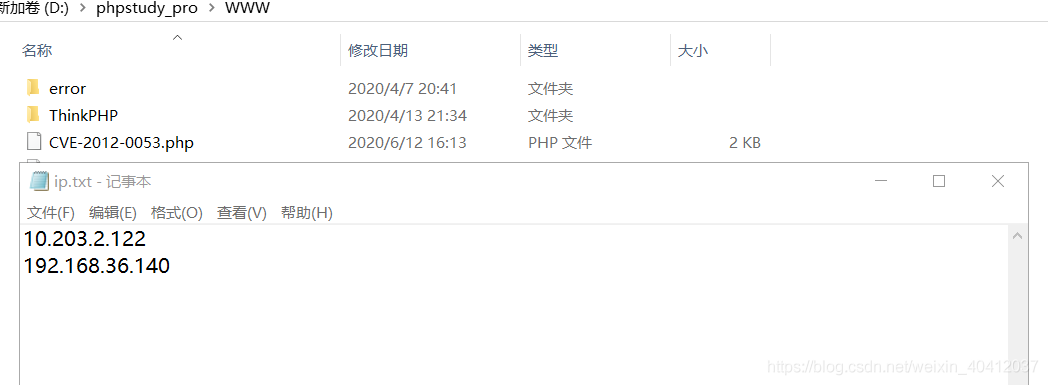

使用网上公开的CVE-2012-0053检测文件,检测

CVE-2012-0053 检测文件地址:http://www.vuln.cn/6129

在ip.txt中写入目标IP地址

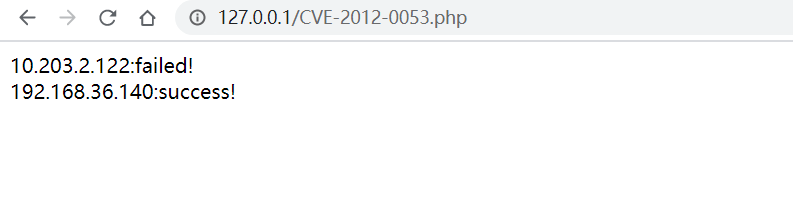

本地运行phpstudy,目标网站192.168.36.140存在该漏洞

五、漏洞修复

Apache2.2.22及以上版本已经修复此问题,升级即可解决。

更多web安全工具与存在漏洞的网站搭建源码,收集整理在知识星球。

808

808

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?