一、TCPDUMP抓包工具介绍

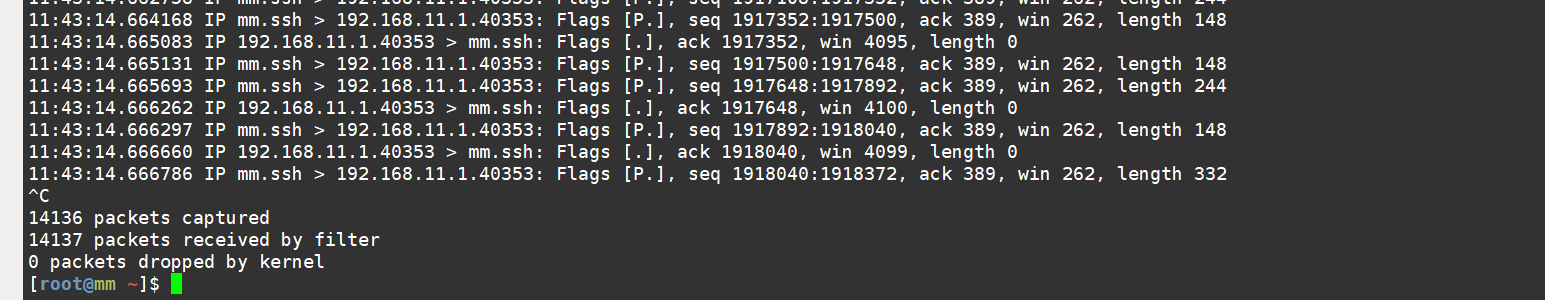

11:43:14.666660 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 1918040, win 4099, length 0

11:43:14.666786 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 1918040:1918372, ack 389, win 262, length 332

# 从上面输出看结果:

第一列: 11:43:14.666660 # 代表时分秒毫秒

第二列: IP # 网络协议

第三列:192.168.11.1.40353 # 发送方的ip+端口

第四列:箭头> # 表示数据流向

第五列:mm.ssh # 接收方的ip地址+端口 (ssh是ssh连接的意思)

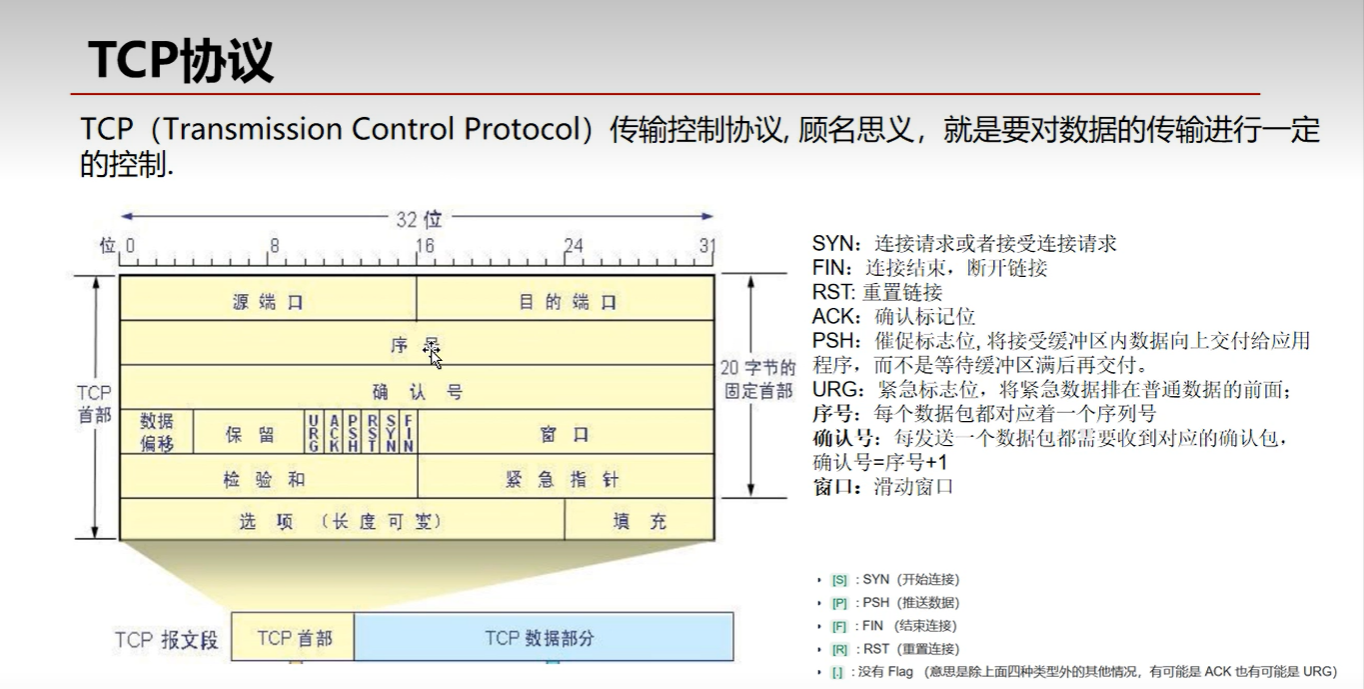

第六列:Flags [.], ack 1918040, win 4099, length 0 # 数据包内容 flag标识符 seq号 ack号 win窗口 数据长度 length

其中【P.】标识PUSH标识位为1,其他的标识符需要了解TCP协议的标志位

`默认网卡一般是 eth0或者bon0

seq 是发送请求

ack是收到请求

`

Flags [P.]

# 【S】: SYN 开始连接

# 【P】: PSH 推送数据

# [F]: FIN 结束连接

# 【R】: RST 重置连接

# 【.】: 没有flag (意思就是除了上面四种类型外的其他清空,有可能是ACK 也有可能是URL)

SRC 原端口

DST 目标端口- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.

- 13.

- 14.

- 15.

- 16.

- 17.

- 18.

- 19.

- 20.

- 21.

- 22.

- 23.

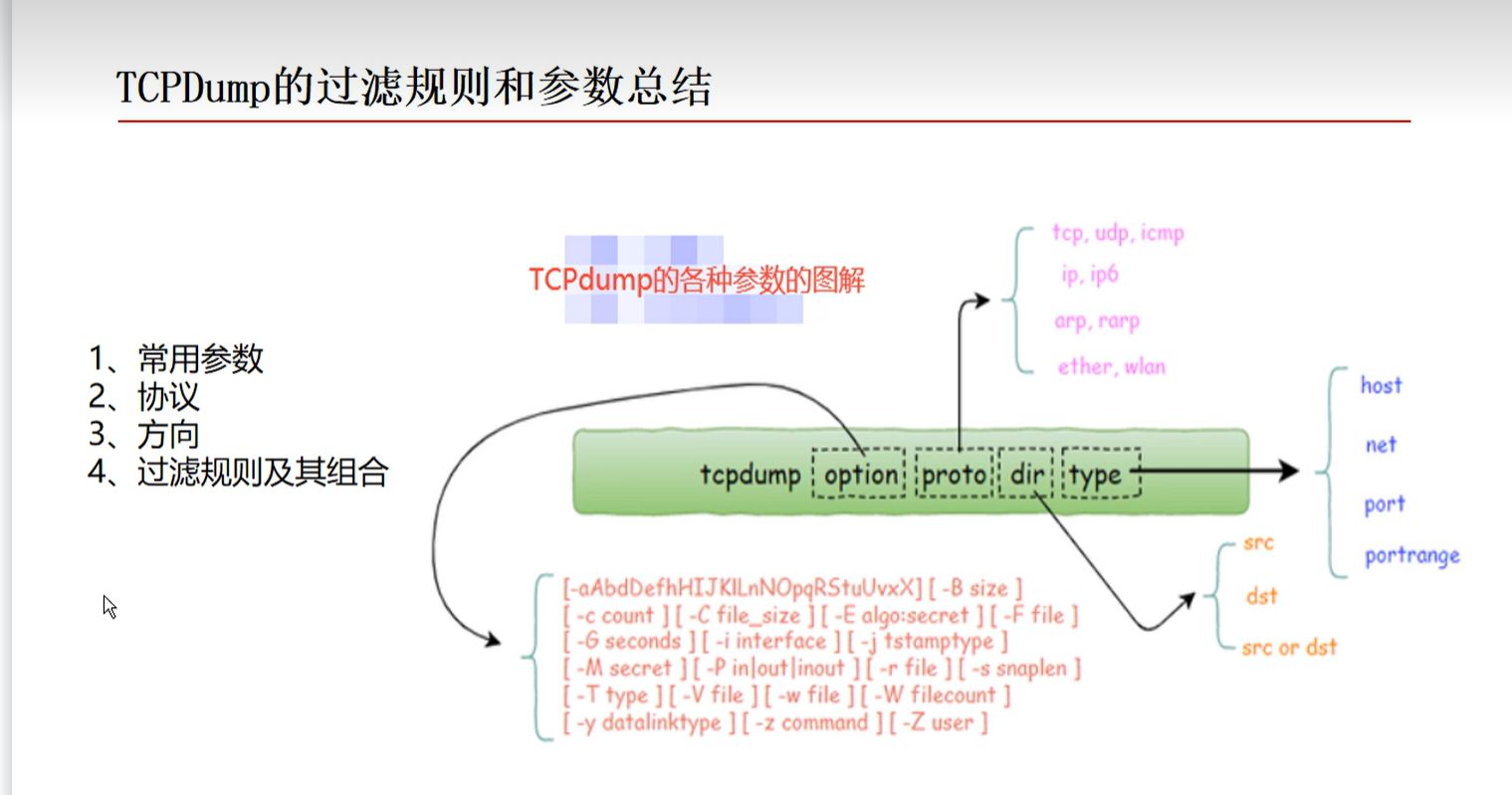

二 、命令常用参数

-A : 以ASCII格式打印出所有分组,并将链路层的头最小化。

-c :在收到指定的数量的分组后,tcpdump就会停止。

[root@mm ~]$ tcpdump -c 20 #默认只抓20个包

-C :在将一个原始分组写入文件之前,检查文件当前的大小是否超过了参数file_size 中指定的大小。如果超过了指定大小,则关闭当前文件,然后在打开一个新的文件。参数 file_size 的单位是兆字节(是1,000,000字节,而不是1,048,576字节)。

[root@mm ~]$ tcpdump -C 2 -w test1.pcap

-d :将匹配信息包的代码以人们能够理解的汇编格式给出。

-dd :将匹配信息包的代码以c语言程序段的格式给出。

-ddd :将匹配信息包的代码以十进制的形式给出。

-D :打印出系统中所有可以用tcpdump截包的网络接口。

-e :在输出行打印出数据链路层的头部信息。

-E: 用spi@ipaddr algo:secret解密那些以addr作为地址,并且包含了安全参数索引值spi的IPsec ESP分组。

-f :将外部的Internet地址以数字的形式打印出来。

-F :从指定的文件中读取表达式,忽略命令行中给出的表达式。

[root@mm ~]$ tcpdump -F 1.tt # 指定文件(文件里面写好抓包规则)

-i :指定监听的网络接口。

-l :使标准输出变为缓冲行形式,可以把数据导出到文件。

[root@mm ~]$ tcpdump -l |tee dat #tee 输出到文件并查看

-L :列出网络接口的已知数据链路。

-m :从文件module中导入SMI MIB模块定义。该参数可以被使用多次,以导入多个MIB模块。

-M :如果tcp报文中存在TCP-MD5选项,则需要用secret作为共享的验证码用于验证TCP-MD5选选项摘要(详情可参考RFC 2385)。

-b :在数据-链路层上选择协议,包括ip、arp、rarp、ipx都是这一层的。

-n :# 不把网络地址转换成名字。

-nn :# 不进行端口名称的转换。

-N :不输出主机名中的域名部分。例如,‘nic.ddn.mil‘只输出’nic‘。

-t :在输出的每一行不打印时间戳。

-O :不运行分组分组匹配(packet-matching)代码优化程序。

-P :不将网络接口设置成混杂模式。

-D: 显示所有的网络接口

[root@mm ~]$ tcpdump -D

-Q : 方向

in 接受的流量

out 出去的流量

inout 两种都有

[root@mm ~]$ tcpdump -Q in

-q :快速输出。只输出较少的协议信息。

-r :从指定的文件中读取包(这些包一般通过-w选项产生)。

-S :将tcp的序列号以绝对值形式输出,而不是相对值。

-s :从每个分组中读取最开始的snaplen个字节,而不是默认的68个字节。

# tcpdump不通的版本 字节不一样 (一般是262144)

[root@mm ~]$ tcpdump -s 20 # 默认只取20个字节

20:26:22.048338 IP [|ip]

20:26:22.048523 IP [|ip]

20:26:22.074816 IP [|ip]

20:26:22.074848 IP [|ip]

20:26:22.213016 IP [|ip]

-T :将监听到的包直接解释为指定的类型的报文,常见的类型有rpc远程过程调用)和snmp(简单网络管理协议;)。

-t :不在每一行中输出时间戳。

-tt :在每一行中输出非格式化的时间戳。

-ttt :输出本行和前面一行之间的时间差。

-tttt: 在每一行中输出由date处理的默认格式的时间戳。

-u :输出未解码的NFS句柄。

-v :输出一个稍微详细的信息,例如在ip包中可以包括ttl和服务类型的信息。

-vv :输出详细的报文信息。

-w :直接将分组写入文件中,而不是不分析并打印出来。

or | and | nor :与或非,以下参数如多个使用,则需要用到

[root@mm ~]$ tcpdump src 10.10.19.1 and port 22

[root@mm ~]$ tcpdump src 10.10.19.1 or port 22

[root@mm ~]$ tcpdump not src 10.10.19.1

[root@mm ~]$ tcpdump " port 22 and (src 10.10.19.1)" # no

host :指定过滤的ip,比如10.0.0.1,那么只抓与该ip相关的包

port :指定过滤的端口

src host:指定过滤的源ip

dst host :指定过滤的目的ip

src port: 指定过滤的源端口

dst port :指定过滤的目的端口

# less 小于 100的字节

# greater 大于 100的字节

[root@mm ~]$ tcpdump less 100

[root@mm ~]$ tcpdump greater 100- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.

- 13.

- 14.

- 15.

- 16.

- 17.

- 18.

- 19.

- 20.

- 21.

- 22.

- 23.

- 24.

- 25.

- 26.

- 27.

- 28.

- 29.

- 30.

- 31.

- 32.

- 33.

- 34.

- 35.

- 36.

- 37.

- 38.

- 39.

- 40.

- 41.

- 42.

- 43.

- 44.

- 45.

- 46.

- 47.

- 48.

- 49.

- 50.

- 51.

- 52.

- 53.

- 54.

- 55.

- 56.

- 57.

- 58.

- 59.

- 60.

- 61.

- 62.

- 63.

- 64.

- 65.

- 66.

- 67.

- 68.

- 69.

- 70.

- 71.

- 72.

- 73.

- 74.

- 75.

- 76.

- 77.

- 78.

- 79.

- 80.

- 81.

- 82.

- 83.

- 84.

- 85.

- 86.

- 87.

- 88.

- 89.

- 90.

- 91.

- 92.

- 93.

- 94.

- 95.

- 96.

- 97.

- 98.

- 99.

- 100.

- 101.

- 102.

- 103.

- 104.

- 105.

- 106.

- 107.

- 108.

- 109.

- 110.

- 111.

- 112.

- 113.

- 114.

- 115.

- 116.

- 117.

- 118.

二、监视指定主机的数据包

打印所有进入或离开sundown的数据包.

1、也可以指定ip,例如截获所有本机的主机收到的和发出的所有的数据包

[root@mm ~]$ tcpdump host 192.168.11.10

12:15:50.099393 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 159476, win 4100, length 0

12:15:50.099417 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 159712:159860, ack 1, win 262, length 148

12:15:50.100151 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 159860, win 4099, length 0

12:15:50.100643 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 159860:160184, ack 1, win 262, length 324

12:15:50.157521 IP 192.168.11.1.40353 > mm.ssh: Flags [P.], seq 1:37, ack 159860, win 4099, length 36- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

2、获取目的 是192.168.11.10地址的报文

[root@mm ~]$ tcpdump src 192.168.11.10 # 源是192.168.11.10

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:21:04.451330 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 1923776465:1923776653, ack 2793023703, win 262, length 188

12:21:05.152269 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 188:288, ack 1, win 262, length 100

12:21:06.152210 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 288:388, ack 1, win 262, length 100

==============================================================================

[root@mm ~]$ tcpdump dst 192.168.11.10 # 目的是192.168.11.10

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:19:02.297320 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 1923758577, win 4097, length 0

12:19:02.483200 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 101, win 4096, length 0

+补充: src 源地址 dst 目标地址- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.

- 13.

- 14.

♥截获主机hostname发送的所有数据

♥监视所有送到主机hostname的数据包

3、过滤协议

[root@mm ~]$ tcpdump icmp

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

]

xxxxxxxxxx [root@mm ~]$ tcpdump icmptcpdump: verbose output suppressed, use -v or -vv for full protocol decodelistening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes]tcpdump icmp

[root@mm ~]$ tcpdump prot http- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

三、监视指定主机和端口的数据包

如果想要获取主机192.168.11.10接收或发出的telnet包,使用如下命令

[root@mm ~]$ tcpdump tcp port 80

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:33:42.328676 IP 192.168.11.1.16339 > mm.http: Flags [S], seq 3182844233, win 64240, options [mss 1460,nop,wscale 8,nop,nop,sackOK], length 0

12:33:42.328705 IP mm.http > 192.168.11.1.16339: Flags [S.], seq 1842495529, ack 3182844234, win 29200, options [mss 1460,nop,nop,sackOK,nop,wscale 7], length 0

12:33:42.330269 IP 192.168.11.1.16339 > mm.http: Flags [.], ack 1, win 513, length 0

12:33:42.331271 IP 192.168.11.1.16339 > mm.http: Flags [P.], seq 1:455, ack 1, win 513,

# 端口是80的

[root@mm ~]$ tcpdump src port 80 # 源地址

[root@mm ~]$ tcpdump dst port 80 # 目标地址

[root@mm ~]$ tcpdump src port 80 or port 443 # 多端口抓包

/1.1 304 Not Modified

12:37:36.945156 IP mm.http > 192.168.11.1.16506: Flags [P.], seq 544:725, ack 2145, win 262, length 181: HTTP: HTTP/1.1 304 Not Modified

[root@mm ~]$ tcpdump portrange 9000-9999 # 这个端口段包含的

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

补充:

[root@mm ~]$ tcpdump tcp port http # 这个代表默认就是80端口 应该http协议对应的是80

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:41:06.491723 IP 192.168.11.1.16688 > mm.http: Flags [S], seq 2147827599, win 64240, options [mss 1460,nop,wscale 8,nop,nop,sackOK], length 0- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.

- 13.

- 14.

- 15.

- 16.

- 17.

- 18.

- 19.

- 20.

- 21.

- 22.

- 23.

- 24.

- 25.

- 26.

- 27.

- 28.

四、监视指定网络的数据包(网段)

[root@mm ~]$ tcpdump net 192.168.11.0/24

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:27:22.283259 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 1923908001:1923908189, ack 2793032119, win 262, length 188

12:27:22.335152 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 188, win 4095, length 0

12:27:28.713522 IP 192.168.11.1.40353 > mm.ssh: Flags [P.], seq 1:45, ack 188, win 4095, length 44

[root@mm ~]$ tcpdump src net 192.168.11.0/24 # src 源地址

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:28:45.023577 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 1923920565:1923920753, ack 2793033887, win 262, length 188

12:28:45.070233 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 188, win 4098, length 0

[root@mm ~]$ tcpdump dst net 192.168.11.0/24 # dst 目标地址

12:31:00.536558 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 602028:602264, ack 73, win 262, length 236

12:31:00.536714 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 602264, win 4099, length 0

12:31:00.536720 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 602264:602412, ack 73, win 262, length 148

12:31:00.537048 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 602412:602648, ack 73, win 262, length 236

12:31:00.537251 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 602648, win 4097, length 0

12:31:00.537257 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 602648:602796, ack 73, win 262, length 148

12:31:00.537546 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 602796:603032, ack 73, win 262, length 236

12:31:00.537773 IP 192.168.11.1.40353 > mm.ssh: Flags [.], ack 603032, win 4096, length 0

12:31:00.537778 IP mm.ssh > 192.168.11.1.40353: Flags [P.], seq 603032:603180, ack 73, win 262, length 148- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.

- 13.

- 14.

- 15.

- 16.

- 17.

- 18.

- 19.

- 20.

- 21.

- 22.

- 23.

- 24.

五、例子:

tcpdump 命令使用示例

linux系统下执行tcpdump命令需要root账号或者具备sudo权限的账号,否则执行tcpdump命令说,系统会提示tcpdump: no suitable device found。

在下面的例子中,-i eth0 参数表示只抓取 eth0 接口数据包,不加-i eth0 是表示抓取所有的接口包括 lo。

01、抓取所有网络包,并在terminal中显示抓取的结果,将包以十六进制的形式显示。

02、抓取所有的网络包,并存到 result.cap文件中。

03、抓取所有的经过eth0网卡的网络包,并存到result.cap 文件中。

04、抓取源地址是192.168.11.10的包,并将结果保存到 result.cap 文件中。

05、抓取地址包含是192.168.11.10的包,并将结果保存到 result.cap 文件中。

06、抓取目的地址包含是192.168.11.10的包,并将结果保存到 result.cap 文件中。

07、抓取主机地址为 192.168.11.10 的数据包

08、抓取包含192.168.11.0/24网段的数据包

09、抓取网卡eth0上所有包含端口22的数据包

10、抓取指定协议格式的数据包,协议格式可以是「udp,icmp,arp,ip」中的任何一种,例如以下命令:

11、抓取经过 eth0 网卡的源 ip 是 192.168.11.10 数据包,src参数表示源。

12、抓取经过 eth0 网卡目的 ip 是 192.168.11.10 数据包,dst参数表示目的。

13、抓取源端口是22的数据包

14、抓取源ip是 192.168.11.10 且目的ip端口是22的数据包

15、抓取源ip192.168.11.1022

16、抓取源ip192.168.11.1022

17、抓取源ip是192.168.11.10且目的端口是22,或源ip是192.168.11.11且目的端口是80的数据包。

18、把抓取的数据包记录存到/tmp/result文件中,当抓取100个数据包后就退出程序。

19、从/tmp/result记录中读取tcp协议的数据包

20、想要截获所有192.168.11.10的主机收到的和发出的所有的数据包:

21、如果想要获取主机192.168.11.10除了和主机192.168.11.11之外所有主机通信的ip包,使用命令:

22、如果想要获取主机 192.168.11.10 接收或发出的 telnet 包,使用如下命令:

六、FLags

tcpdump的Flags代表了这个数据包的用途,这些标记是TCP首部的内容

12万+

12万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?