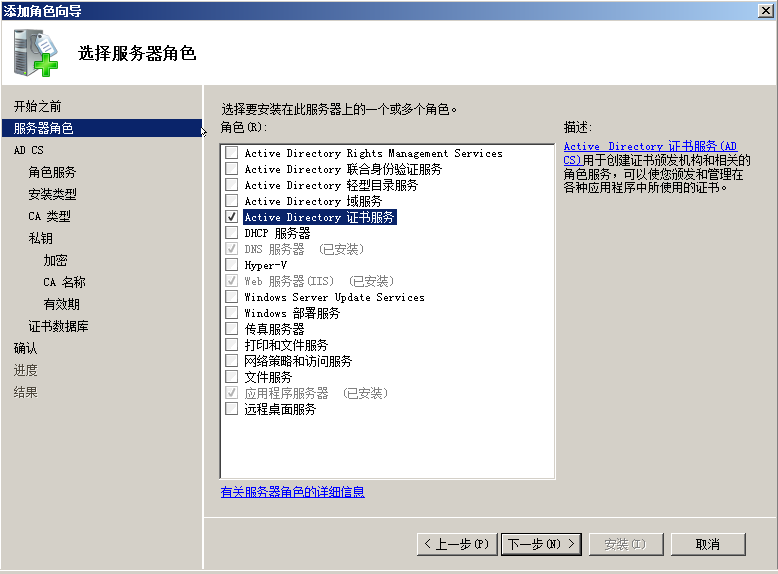

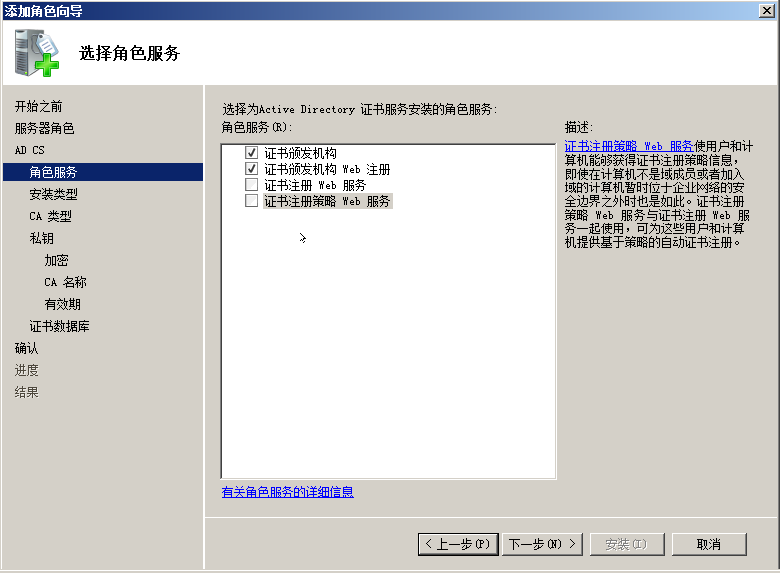

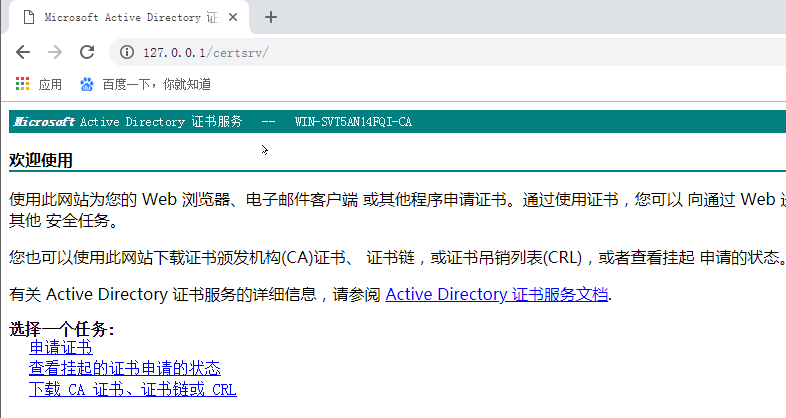

1.安装CA证书

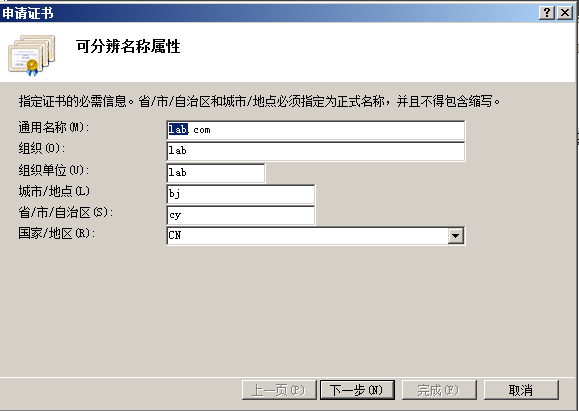

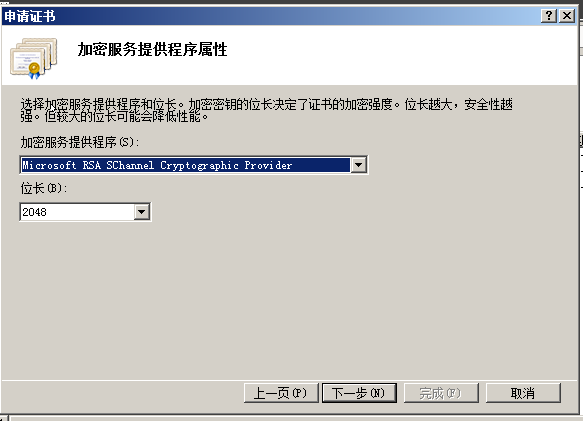

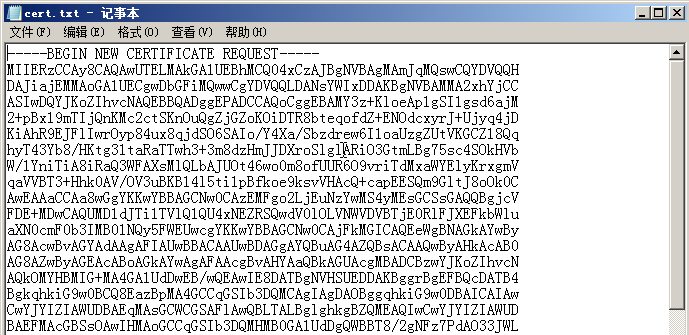

生成一个证书文件

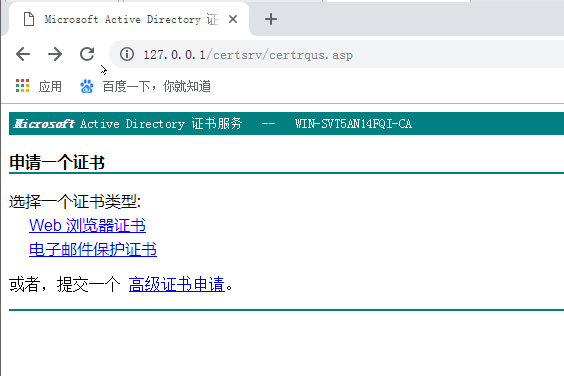

选择高级证书申请

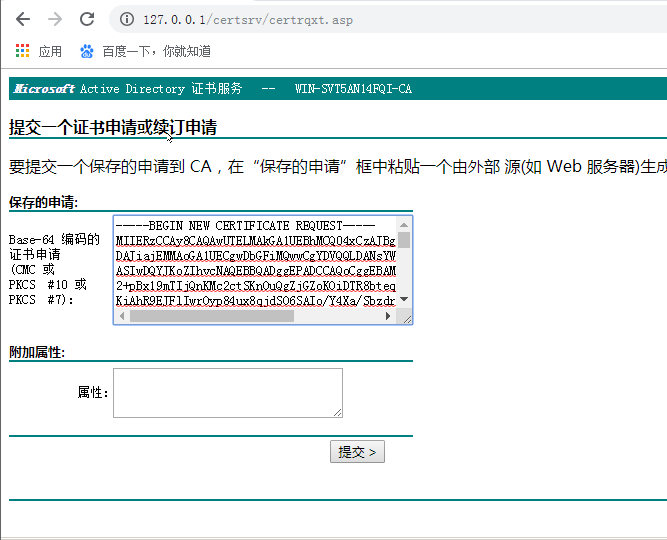

将之前生成的base64证书文件内容贴进来

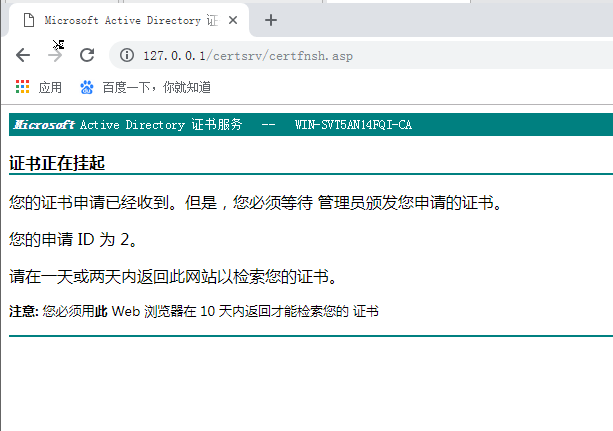

ok,完成

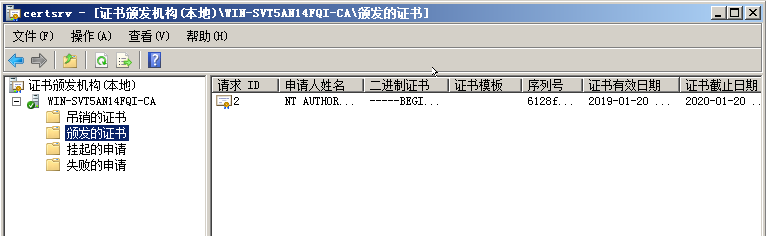

挂起的申请—所有任务—颁发

在颁发的证书中可以看到我们已经申请好 的证书。

查看挂起的证书申请的状态

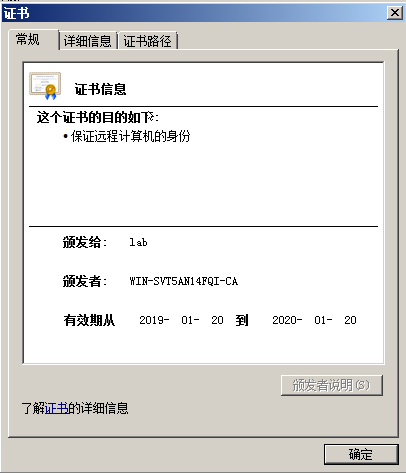

这张证书包含所有的公钥信息,私钥保存在web服务器本机上。

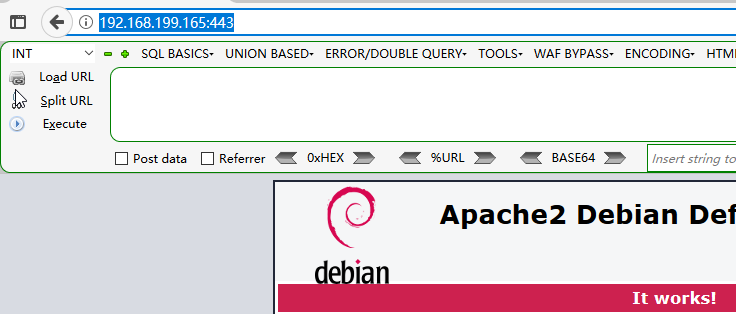

此时使用https可以访问网站了

vim /etc/default/sslh

DAEMON_OPTS=”–user sslh –listen 192.168.199.165:443 –ssh 127.0.0.1:22 –s sl 192.168.199.103:443 –http 127.0.0.1:80 –pidfile /var/run/sslh/sslh.pid”

启动本就的web

service apache2 start

apache2默认侦听tcp6的80端口,修改以下apache2的配置

vim /etc/apache2/ports.conf

Listen 127.0.0.1:80

修改侦听的服务以及端口与sslh一致

启动sslh服务

service sslh start

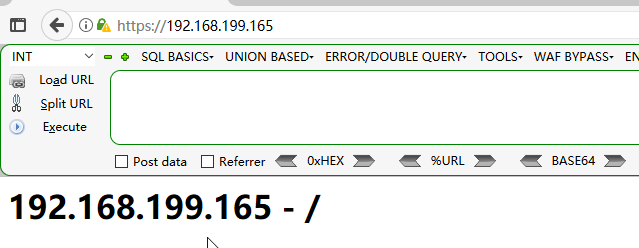

此时我们使用物理机访问kali的443端口是可以正常访问的,这里的443跑的是http协议数据

当我们访问https时,sslh根据协议判断会自动将其转发到https网站

虽然都使用的443端口,当访问的协议不一样的时候sslh会自动根据协议将请求转发到对应的服务

当我们使用ssh服务连接443端口时sslh会根据协议判断为ssh协议并将请求转发给22端口

一个443端口可以跑HTTP、https、ssh等多种服务。

我们使用nmap对443端口进行扫描探测

nmap -p443 -sV -A 192.168.199.165

可以看到nmap准确的识别了443端口跑的三种协议http、https、ssh

1243

1243

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?