最近本姑娘着迷ctf类竞赛,有志同道合的小伙伴可以留言一起来做点趣味题目呢

此网站第一道题目如下

一、robot

1,先进网站,发现了一张萌萌哒的图片,相信许多人和本姑娘一样,第一反应是load图片查看代码里面有没有猫腻,然而其实什么也木有呢。本姑娘就第一时间抓了包,用的burp你懂的。

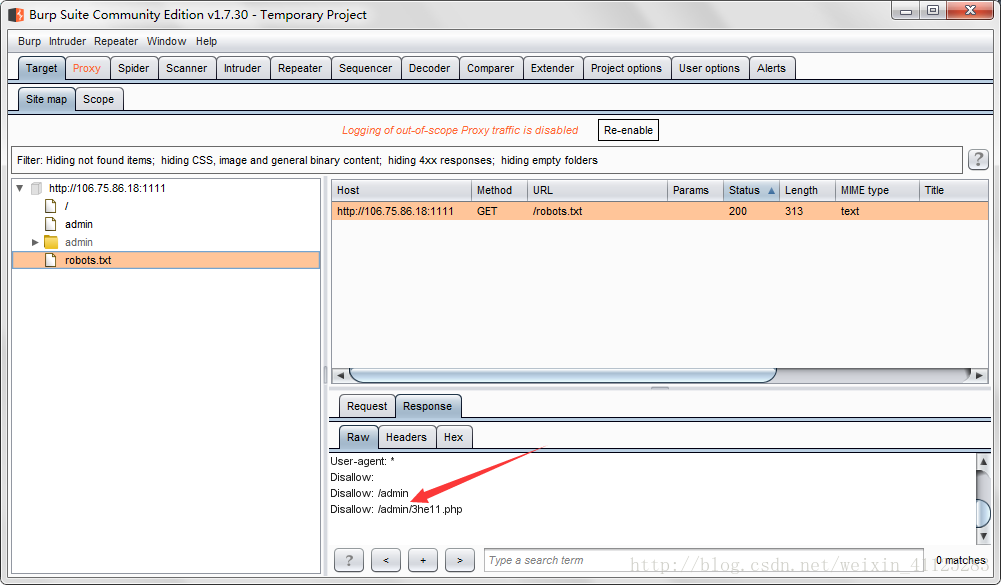

2,本姑娘在burp里面稍微找了一下,因是第一道题,着实没有什么难处,在spider发现了如下东西,就是本题解题思路啦

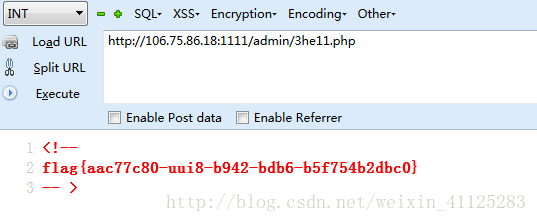

3,直接输入找的线索,得到小旗旗

二、ipspoofing

1,打开页面,发现是个页面,本姑娘按照一般思路看了下源代码没发现可疑之处,于是抓包。

2,抓包后右键到spider想找找页面信息,不了突然跳出了如图所示的东西,甚为惊喜,上面给了登录网址,密码用户名,本姑娘快速访问链接

最近本姑娘着迷ctf类竞赛,有志同道合的小伙伴可以留言一起来做点趣味题目呢此网站第一道题目如下一、robot1,先进网站,发现了一张萌萌哒的图片,相信许多人和本姑娘一样,第一反应是load图片查看代码里面有没有猫腻,然而其实什么也木有呢。本姑娘就第一时间抓了包,用的burp你懂的。2,本姑娘在burp里面稍微找了一下,因是第一道题,着实没有什么难处,在spider发现了如下东西,就是本题解题思路啦

最近本姑娘着迷ctf类竞赛,有志同道合的小伙伴可以留言一起来做点趣味题目呢此网站第一道题目如下一、robot1,先进网站,发现了一张萌萌哒的图片,相信许多人和本姑娘一样,第一反应是load图片查看代码里面有没有猫腻,然而其实什么也木有呢。本姑娘就第一时间抓了包,用的burp你懂的。2,本姑娘在burp里面稍微找了一下,因是第一道题,着实没有什么难处,在spider发现了如下东西,就是本题解题思路啦

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3025

3025

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?