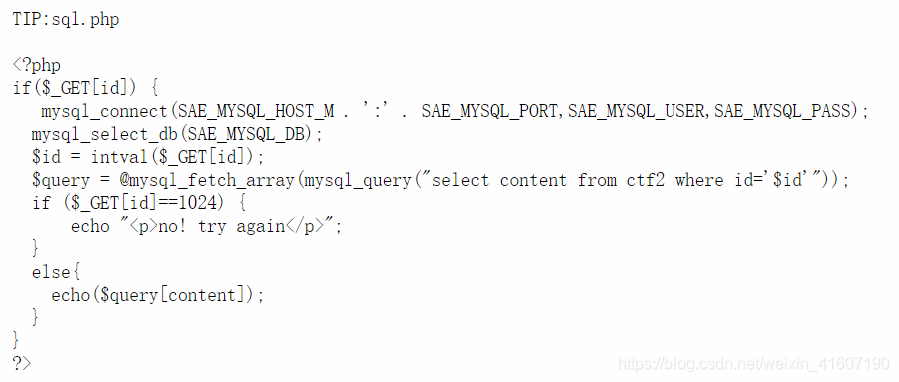

第一题原理:输入一个小数,利用intval()函数返回整数的结果,使得if($_GET[id]==1024)判断不成立,执行else语句

这题我们就可以输入1024.1,intval()返回的结果就是1024,而$_GET[id]获取到的是1024.1,恰好和1024不相等

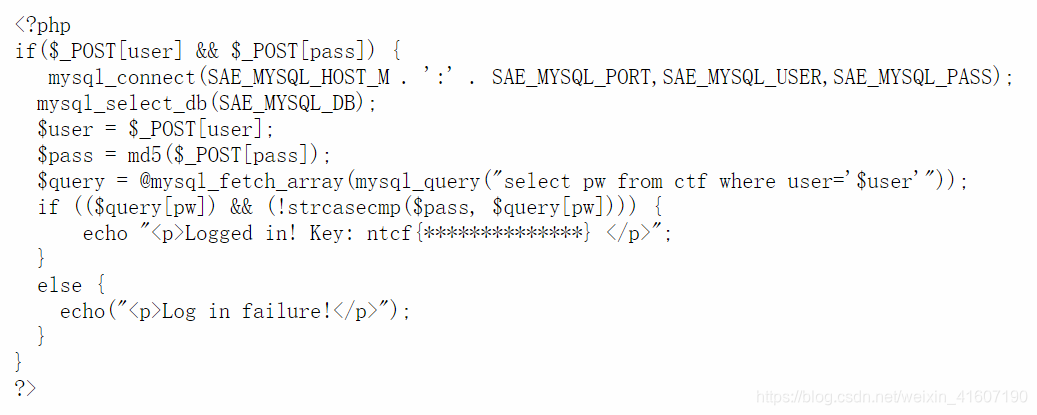

第二题原理:看!strcasecmp($pass, $query[pw])和$pass = md5($_POST[pass]),if语句的第二个条件满足的条件是查询的结果和md5加密后的pass相同,推出我们输入的时候应该要构造一个md5的输入

user的playload:’ and 1=0 union select ‘c4ca4238a0b923820dcc509a6f75849b’#

pass:1

这道题我觉得难在注入要查询的是一个md5的值,而不是通常的把密码无效,查询到一个指定的用户名就能获得flag

第三题原理:看获得flag的条件,只要查询出来的user=admin就行了

所以playload构造成admin’)#

单引号和右括号是和语句前面的单引号和左括号形成闭合

#是注释掉后面的语句,因为题目并不需要验证pw的正确性就可以取得flag

508

508

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?