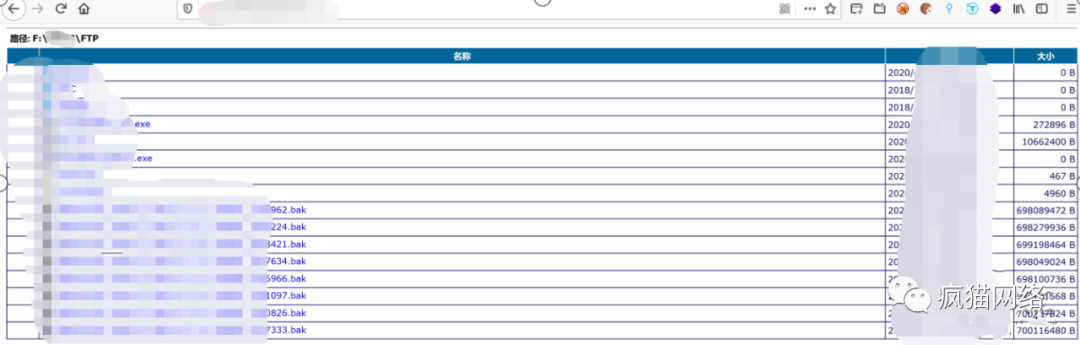

通过前期信息搜集获取到目标站的80xx端口

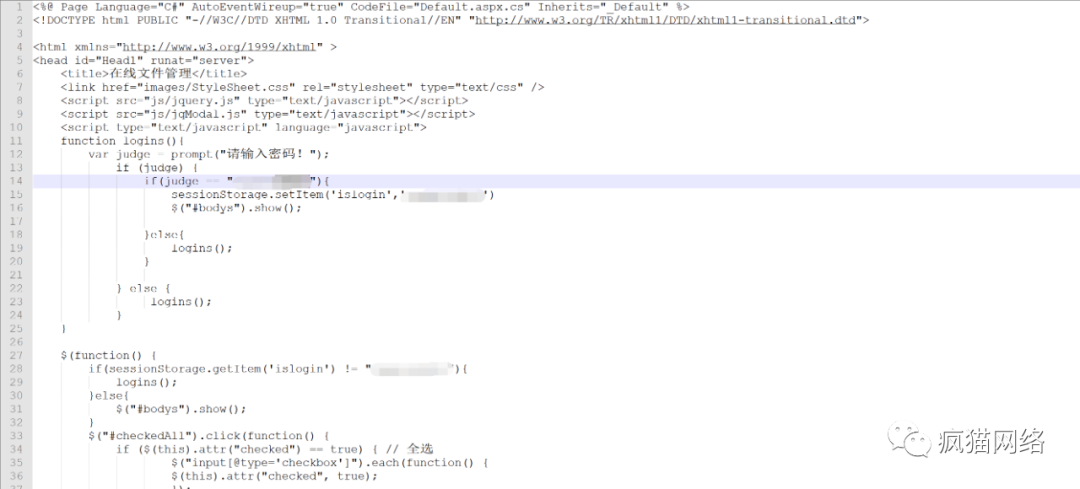

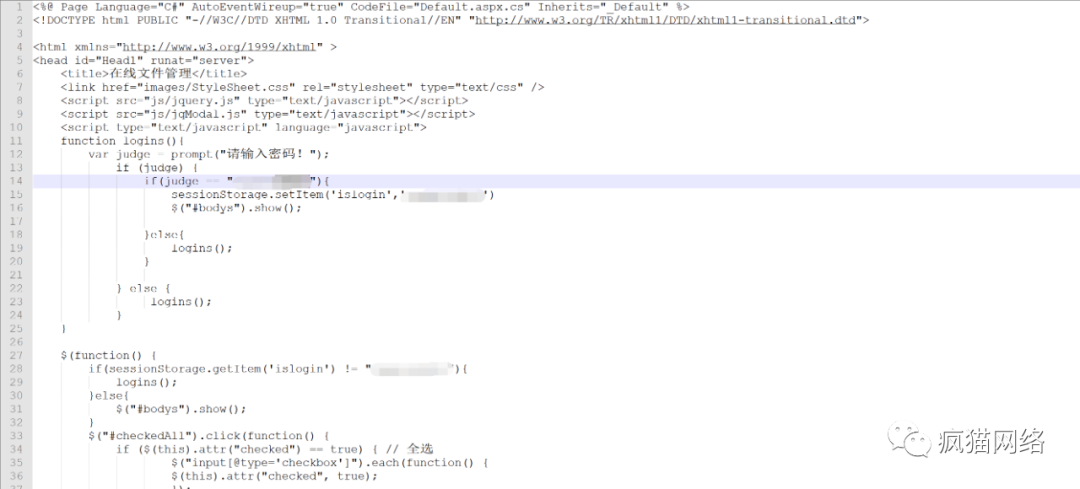

发现一处源码泄露

查看配置文件

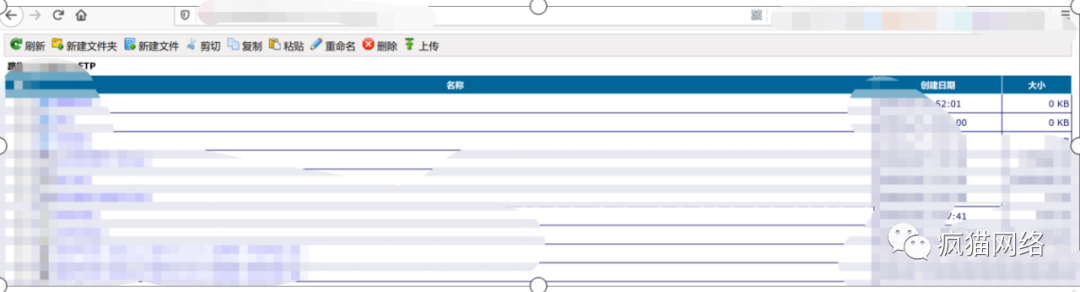

登录manage.aspx

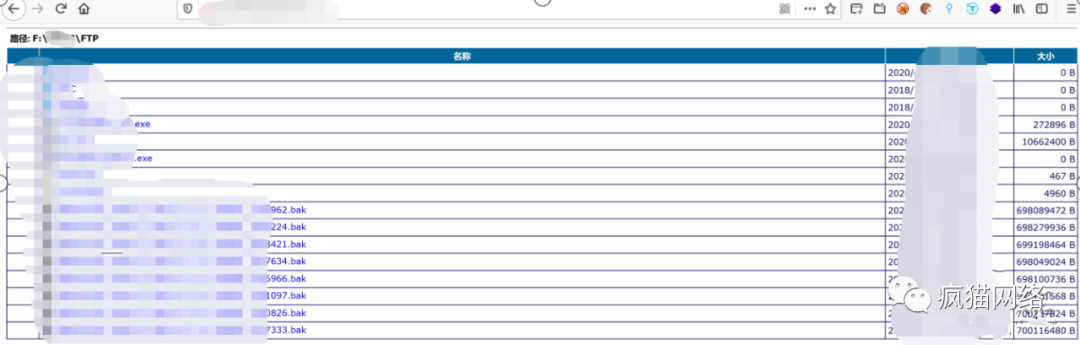

上传shell

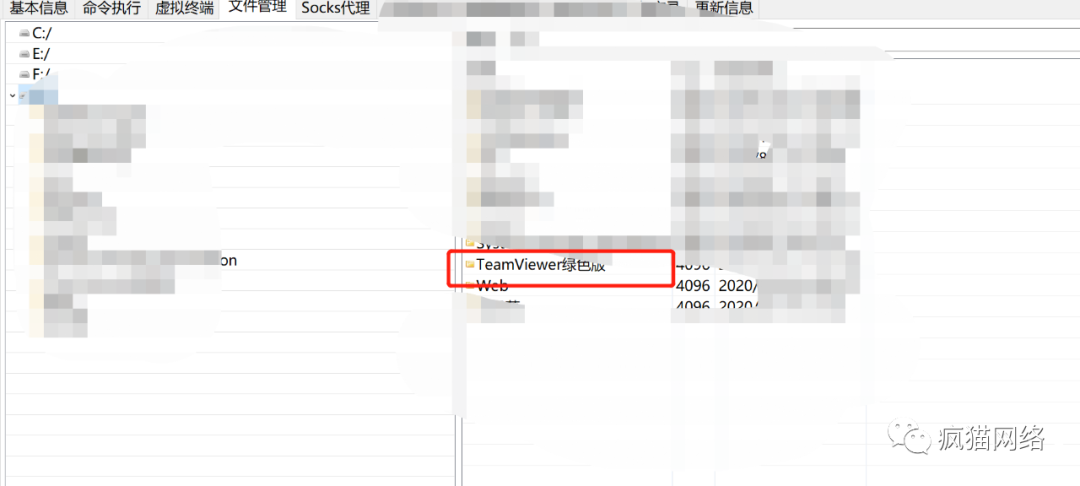

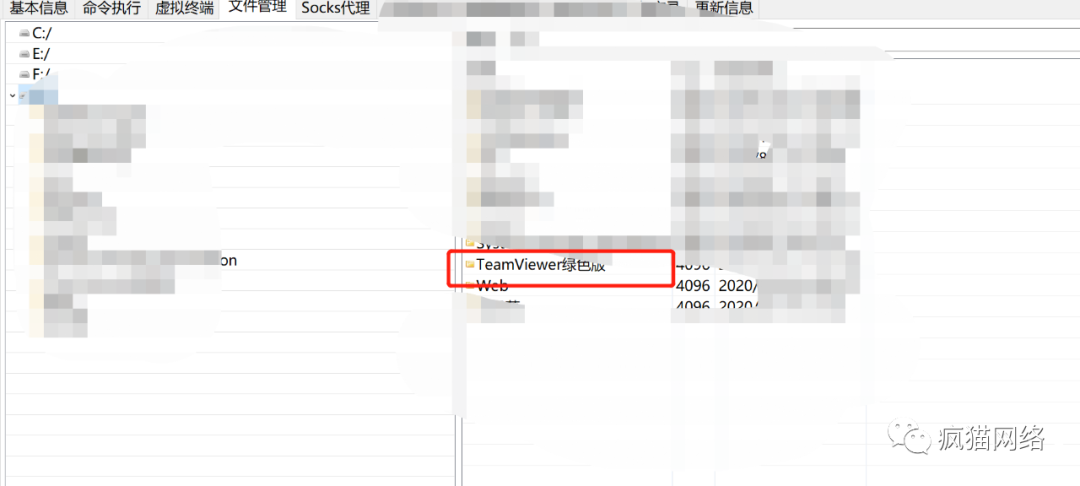

发现安装了TeamViewer

看下进程如果运行tv的话,可直接读取其远程的账号密码

https

通过前期信息搜集获取到目标站的80xx端口

发现一处源码泄露

查看配置文件

登录manage.aspx

上传shell

发现安装了TeamViewer

看下进程如果运行tv的话,可直接读取其远程的账号密码

https

1060

1060

588

588

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?