靶机链接https://www.vulnhub.com/entry/boredhackerblog-moriarty-copy%2C456/

确定靶机

扫描存活主机

sudo nmap -sP 192.168.5.5/24

-sP 进行ping扫描

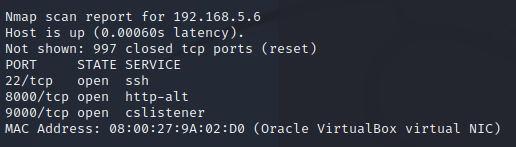

扫描具体信息

sudo nmap 192.168.5.5/24

确定靶机ip为192.168.5.6,根据vulhub这个靶机的信息提示,访问8000端口。

根据提示先输入flag{start},然后给出新的提示,攻击80端口。

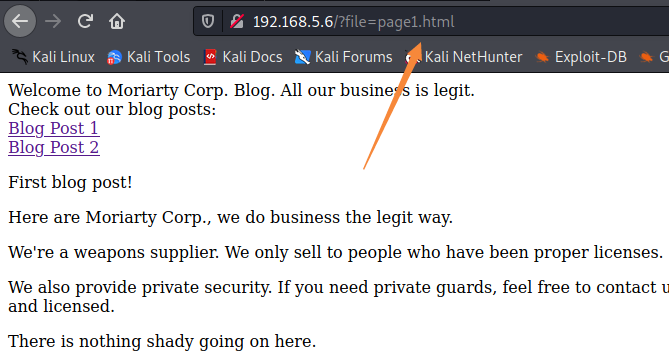

文件包含

两个按钮,随便点点,发现url可能存在文件包含。

测试,输入../../../../../../etc/pas

本文详细记录了对MORIARTY CORP靶机的渗透过程,包括确定靶机、文件包含漏洞利用、内网穿透、文件上传、hydra爆破、水平越权、elasticsearch-CVE利用,以及网络拓扑图的分析。通过这些步骤,逐步揭示了靶机的安全弱点并获取了关键信息。

本文详细记录了对MORIARTY CORP靶机的渗透过程,包括确定靶机、文件包含漏洞利用、内网穿透、文件上传、hydra爆破、水平越权、elasticsearch-CVE利用,以及网络拓扑图的分析。通过这些步骤,逐步揭示了靶机的安全弱点并获取了关键信息。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?