本课重点

- 案例1:上传数据包参数对应修改测试

- 案例2:safedog+云服务器+uploadlabs测试

- 案例3:safedog+云服务器+uploadlabs_fuzz测试

- 案例4:文件上传安全修复方案-函数自定义及WAF

案例1:上传数据包参数对应修改测试

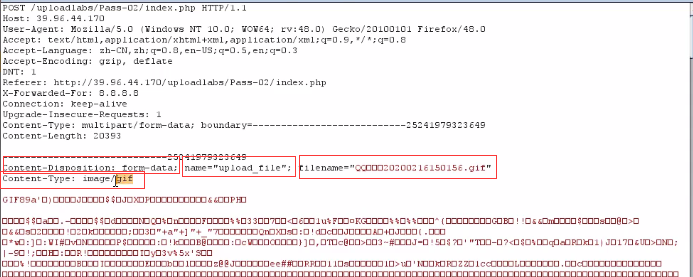

上传参数名解析:明确哪些东西能修改?

- Content-Dispostion:一般可更改

- name:表单参数值,不能更改

- filename:文件名,可以更改

- Content-Type:文件MIME,视情况而定

案例2:safedog+云服务器+uploadlabs测试

常见绕过方法:

- 数据溢出-防匹配(xxx...)

- 符号变异-防匹配(' " ;)

- 数据截断-防匹配(%00 ; 换行)

- 重复数据-防匹配(参数多次)

过safedog之Payload:

大量垃圾数据缓冲溢出(Content-Disposition,filename等)

filename

订阅专栏 解锁全文

订阅专栏 解锁全文

31万+

31万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?