来不及到博客上写文章了,把公众号的文章转发过来,欢迎大家关注我的公众号:小白学IT

大家好,我是阿里斯,一名IT行业小白。今天我分享的内容是关于网站登录使用token防御如何进行绕过的一篇文章。

绕过token防御暴力破解–思路

客户端token跟随用户名和密码一起提交给服务器并且与服务器端token值进行对比,那么也就意味着每次客户端请求服务器都会进行token值校验是否正确。如果我们想要爆破这样的登录入口就需要突破一个关键点,那就是每次请求前需要把上一次请求的响应包获取到,并将其中的token值截取出来。那么这个问题其实在burpsuite中实现是非常简单的。

绕过token防御暴力破解–方法

(1)打开靶机,使用token防爆破模块进行登录

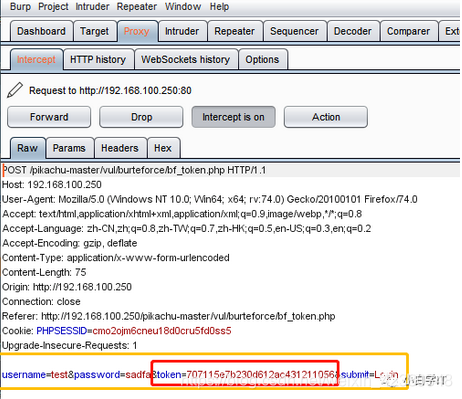

(2)使用burpsuite拦截数据包,可以看到请求中不但提交了用户名和密码还提交了token

(2)使用burpsuite拦截数据包,可以看到请求中不但提交了用户名和密码还提交了token

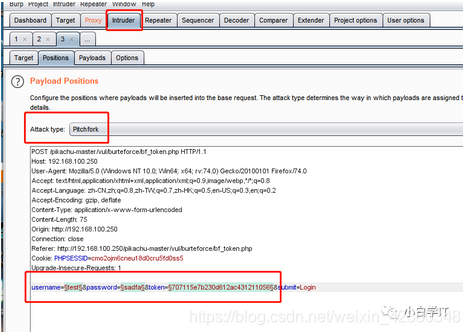

(3)将请求包发送到Intruder模块,设置positions,攻击模式设置为Pitchfork,将用户名、密码、token设置为变量

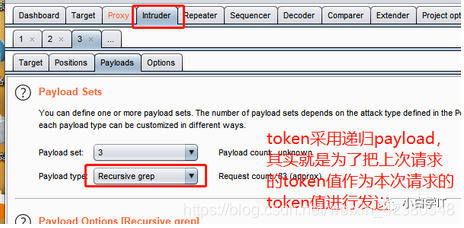

(4)设置payload,这里用户名和密码的字典就不再使用图了,直接各自指定一个字典文件,主要看一下token怎么设置poaylod

(4)设置payload,这里用户名和密码的字典就不再使用图了,直接各自指定一个字典文件,主要看一下token怎么设置poaylod

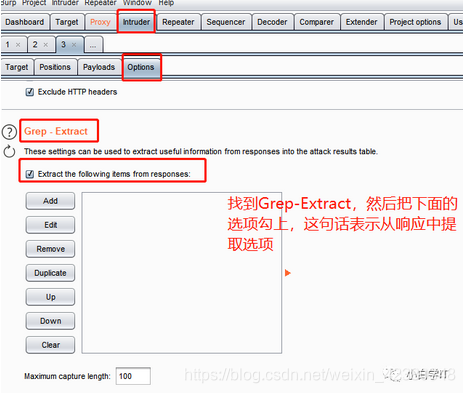

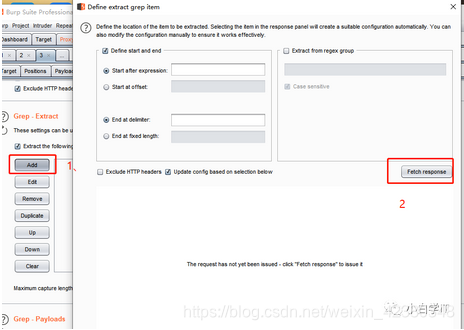

(5)进入optiones选项设置,这里主要为了获取“上一次响应数据包”中的token值

(5)进入optiones选项设置,这里主要为了获取“上一次响应数据包”中的token值

接着点击左面的Add添加规则

接着点击左面的Add添加规则

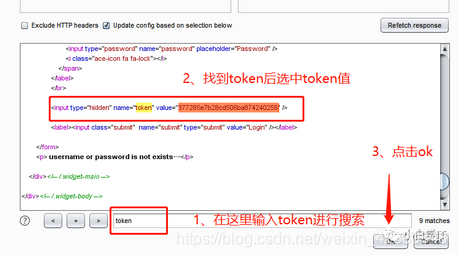

点击完Fetch respose(表示得到响应包),在响应包中找到token值

点击完Fetch respose(表示得到响应包),在响应包中找到token值

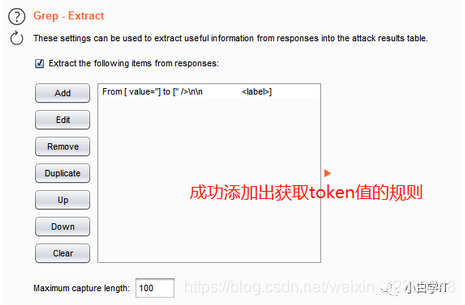

规则添加成功

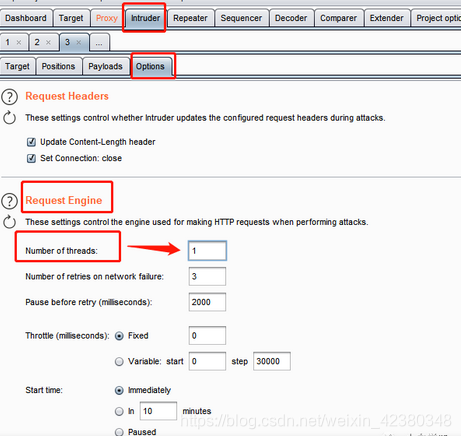

(6)因为需要提交token,所以不能使用多线程,需要把线程数改为1

(6)因为需要提交token,所以不能使用多线程,需要把线程数改为1

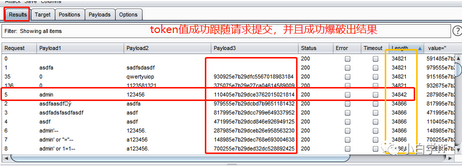

(7)开始测试,一起来看结果

(7)开始测试,一起来看结果

(8)测试爆破结果

(8)测试爆破结果

本文介绍了一种使用BurpSuite工具绕过网站登录时的Token防御进行暴力破解的方法。通过详细步骤说明如何设置BurpSuite的Intruder模块,包括配置变量、payloads和规则,以实现对Token的连续获取和使用。

本文介绍了一种使用BurpSuite工具绕过网站登录时的Token防御进行暴力破解的方法。通过详细步骤说明如何设置BurpSuite的Intruder模块,包括配置变量、payloads和规则,以实现对Token的连续获取和使用。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?