一、实验目的

(1)通过认识PGP加密过程,加深对加密理论的理解。

(2)学会使用PGP软件对文件和电子邮件加密。

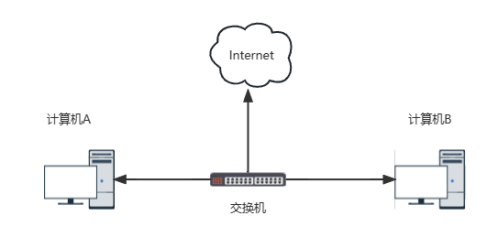

二、实验环境

PC机至少2台,组建成局域网并连接至Internet,并在计算机A、B上安装PGP软件。

三、实验原理

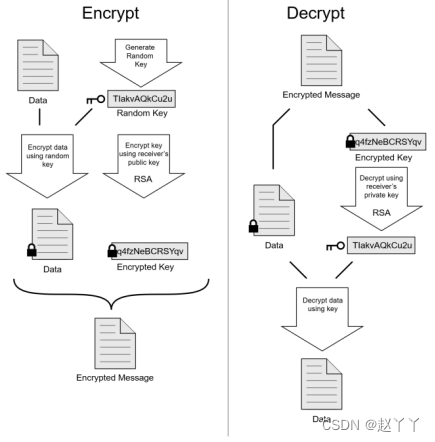

在实现PGP加密的过程中,首先使用对称密钥加密算法对原始数据进行加密。对称密钥加密算法包括DES、AES、Blowfish等,这些算法能够快速地加密和解密数据,但是需要发送方和接收方之间共享密钥。

为了避免在网络上传输密钥,PGP使用了公钥加密算法。公钥加密算法是一种使用不同的密钥加密和解密的算法,其中公钥用于加密,而私钥用于解密。公钥加密算法包括RSA、DSA等,这些算法具有极高的安全性,但是加密和解密速度比对称密钥加密算法慢得多。

PGP将对称密钥加密,并使用接收方的公钥进行加密。这种方式可以保证密钥的安全性,同时可以确保只有接收方可以解密对称密钥,从而保护了数据的机密性。接收方使用自己的私钥对加密的对称密钥进行解密,然后使用对称密钥对数据进行解密。这种方式既可以保护数据的安全性,也可以提高加解密的速度。

PGP 使用两种类型的加密算法来保护数据:对称密钥加密和公钥加密。对称密钥加密是一种使用相同密钥加密和解密的算法,因此在加密和解密之间需要共享密钥。而公钥加密则是一种使用不同的密钥加密和解密的算法,其中公钥用于加密,而私钥用于解密。下面我将简单介绍一下这两种算法的工作原理。

对称密钥加密是一种使用相同密钥加密和解密的算法,因此在加密和解密之间需要共享密钥。对称密钥加密的过程如下:

1、发送方选择一个加密密钥,并使用它将原始数据加密。

2、加密后的数据被发送到接收方。

3、接收方使用相同的密钥将加密的数据解密。

尽管对称密钥加密非常高效,但它有一个明显的缺点,即需要在发送方和接收方之间共享密钥。如果这个密钥被黑客或其他人获取,数据将无法得到保护。为了解决这个问题,PGP 使用了另一种加密算法:公钥加密。

公钥加密是一种使用不同的密钥加密和解密的算法,其中公钥用于加密,而私钥用于解密。公钥加密的过程如下:

1、发送方获取接收方的公钥,并使用它将对称密钥加密。

2、加密后的对称密钥和加密后的数据被发送到接收方。

3、接收方使用自己的私钥将加密的对称密钥解密。

4、接收方使用解密后的对称密钥将加密的数据解密。

公钥加密允许发送方使用接收方的公钥加密数据,而无需共享对称密钥。这样,即使黑客获得了加密后的数据,也无法使用它,因为他们没有接收方的私钥来解密对称密钥。

四、实验步骤及结果

1、PGP的安装和汉化

(1)进入setup目录,双击安装包开始安装。

(2)选择默认语言English。

(3)接受安装协议 I accept the license agreement。

(4)选择第二项 Do not display the Release Notes。

(5)选择“No”,不重新启动系统。

(6)进入“keygen”目录双击,然后选择“patch”并重启电脑创建用户及密钥。

(7)将中文包中的所有文件复制到“C\Program Files(×86)\Common Files\PGP Corporation\Strings”。

(8)点击桌面左下角“开始”,搜索PGP能看到以下结果。

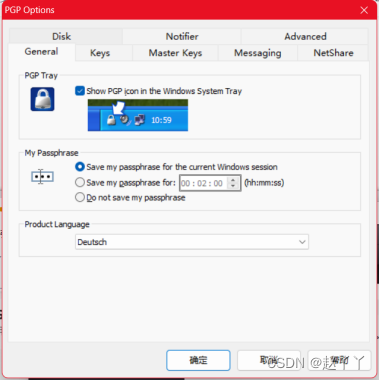

(9)打开PGP Desktop,工具–选项–选择语言–Deutsch。

(10)重新打开,汉化成功。

2、创建用户及密钥

使用PGP之前,需要创建一对密钥——公钥和私钥。其中公钥对外公开,用来加密文件或电子邮件;私钥由用户自己保存,用来解密对应公钥加密的文件或电子邮件,私钥还可以用来数字签名。

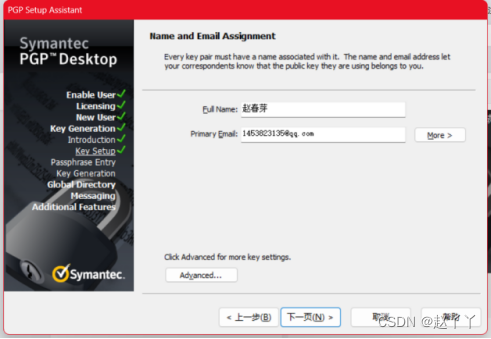

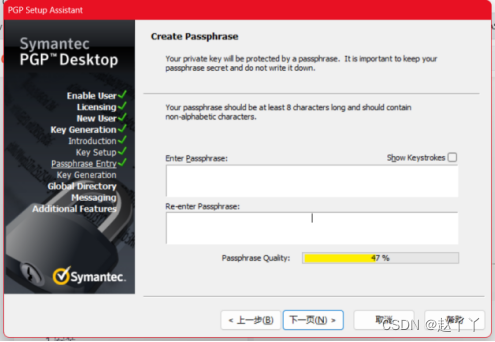

(1)创建全名和主要邮件,为密钥设定保护密码,密码长度不能少于8个字符。

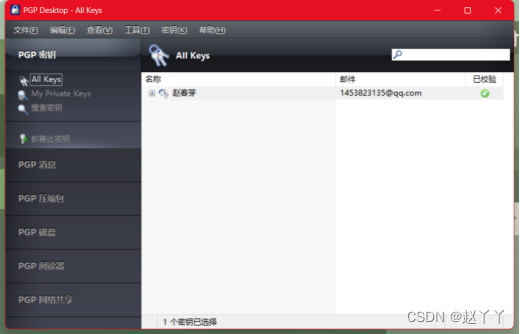

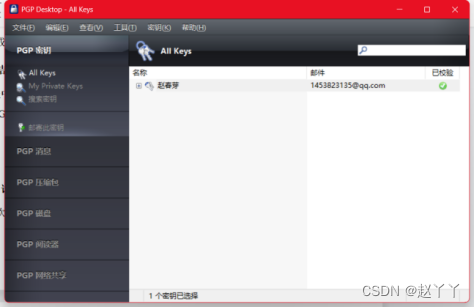

(2)密钥创建成功,PGP Keys 中将显示出密钥。

3、密钥的导出与导入

本实验在一台计算机上完成,利用两个邮箱账户,额外加了一个私钥对,但为了清楚,还是区分为计算机A和计算机B。

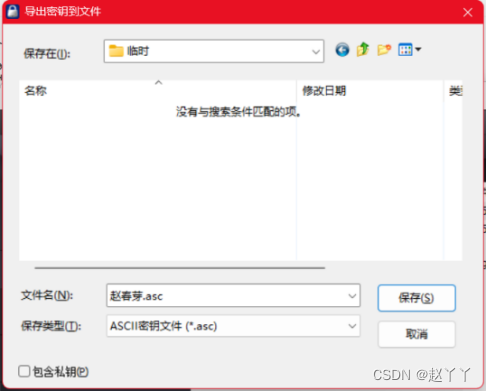

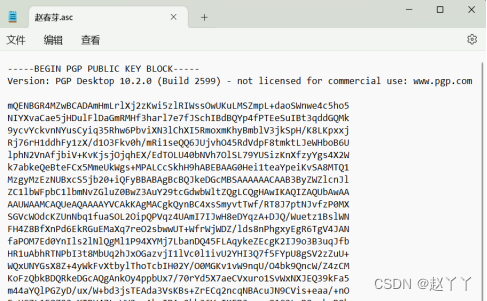

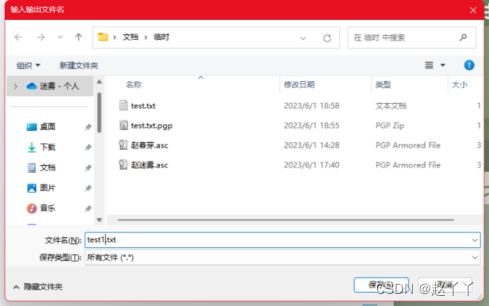

(1)导出公钥。在PGPkeys主界面右击一个密钥对,在弹出的快捷菜单中选择“导出”,出现“导出密钥为文件”对话框。选择一个合适的目录和文件名后,单击“保存”按钮,公钥将保存为一个文件,扩展名为.asc。可以用记事本打开导出的文件,就可以看到导出的公钥了。

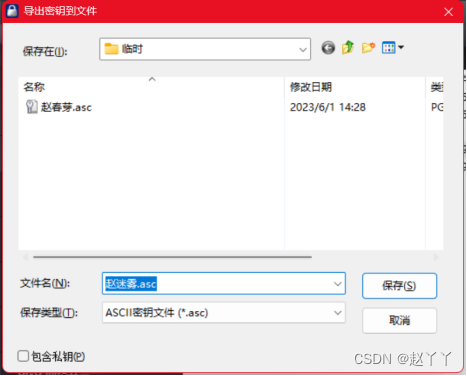

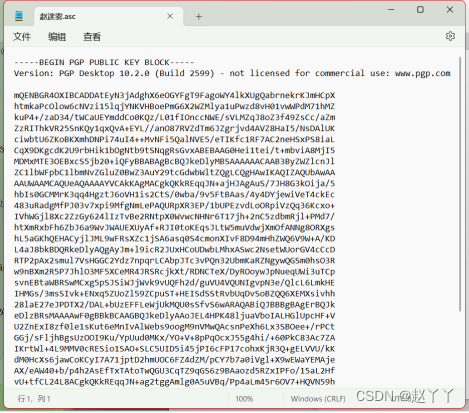

(2)在计算机B执行同样相同操作。

(3)在计算机A上,依次单击“PGPkeys”窗口中的“Keys”→"Import"菜单,按照提示可以将B的公钥导入。按照同样的方法,将计算机A上的公钥导入到计算机B上。

4、文件的加密和解密

(1)在计算机A上,右键需要加密的文件,在弹出的快捷菜单中,依次点击“PGP”—“Encrypt”菜单,在弹出的密钥选择窗口中,把文件接收者的公钥加入到“Recipients”栏内,这里选择的文件接收者为帐户TestAccount2。

(2)单击“OK”按钮,即可生成扩展名为“.pgp”的加密文件

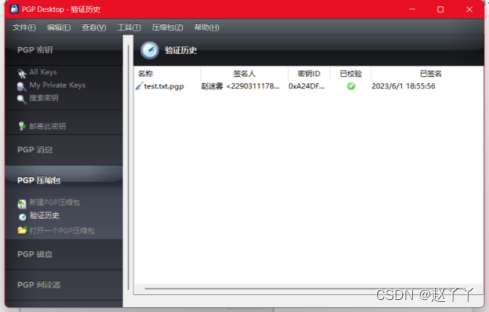

(3)把加密文件“PGP 加密.txt.pgp”通过E-mail方式传送或者直接复制到计算机B上。在计算机B上,右键单击已加密的文件,在弹出的快捷菜单中,依次单击“PGP"->Decrypt & Verify”菜单。

(4)对比test.txt和test1.txt两者内容相同,解密成功。

5、电子邮件的加密和解密

除了用于文件加密与解密外,PGP软件还可以用于电子邮件的加密与解密。在此部分实现加密QQ邮箱邮件。

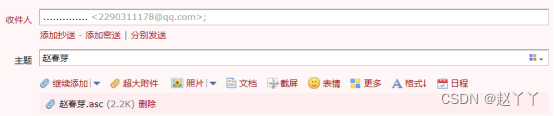

(1)将计算机A用户的公钥发给计算机B用户,同样将计算机B的公钥发给A用户。

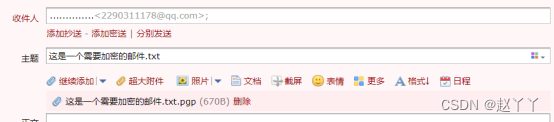

(2)计算机A将要发送的文件利用pgp进行加密。选中文件,单击右键,选择“PGP Desktop”—“使用密钥保护”,将文件加密。

(3)发送加密文件。

(4)计算机B收到邮件后,下载保存至桌面,对加密附件右击选择PGP Desktop,选择解密&校验选项进行解密,即可得到明文邮件。

五、实验总结

1、实验过程中遇到的问题及解决办法;

(1)下载PGP时,keygen.exe会有潜在威胁无法打开,随后自动删除。

解决:在电脑管家允许操作后打开。

(2)PGP的安装,本来想向教程一样安装PGP8.1,多次尝试后失败。

解决:最终安装PGP Desktop Pro V10.0.3完成实验。

2、设计及调试过程中的心得体会。

通过这次实验,我对PGP有了更深刻的理解。我学会了PGP软件的安装方法,公钥和私钥的生成和备份方法,以及PGPKeys管理密钥的方法。同时,我还学会了如何使用QQ邮箱发送加密邮件以及如何使用PGP加密信息。在实验的具体过程中,由于只在一台计算机上操作,我必须不断切换两个用户和公钥私钥的思维模式,虽然花费了很长时间,但是最终我还是成功完成了实验,并且收获很大。

该文详细介绍了PGP软件的使用,包括实验目的、环境、原理和步骤。PGP结合对称密钥和公钥加密算法,确保文件和电子邮件的安全。实验涉及密钥的生成、导出导入,以及文件和邮件的加密解密过程,展示了PGP在实际操作中的应用。

该文详细介绍了PGP软件的使用,包括实验目的、环境、原理和步骤。PGP结合对称密钥和公钥加密算法,确保文件和电子邮件的安全。实验涉及密钥的生成、导出导入,以及文件和邮件的加密解密过程,展示了PGP在实际操作中的应用。

2684

2684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?