原理

由于配置的问题导致".php"结尾的文件交给了FastCGI处理,但是FastCGI在处理该".php"文件的时候没有找到该文件,就会找上一层目录,例如文件为"xxx.jpg/xx.php"就会找到xxx.jpg对其用php的格式进行解析,所以造成了解析漏洞

演示

首先在图片中插入一句话这里用phpinfo()函数演示

把该图片上传到服务器上

把该图片上传到服务器上

直接复制该图片的路劲,访问该路径就好了

直接复制该图片的路劲,访问该路径就好了

可以看到图片是正常访问的,我们在URL后直接加/xx.php查看效果

可以看到图片是正常访问的,我们在URL后直接加/xx.php查看效果

可以看到是以php的格式解析成功了

可以看到是以php的格式解析成功了

防御

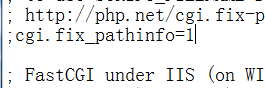

1.把php.ini里面的cgi.fix_pathinfo默认为1改为0

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?