一、重置Win10安全策略

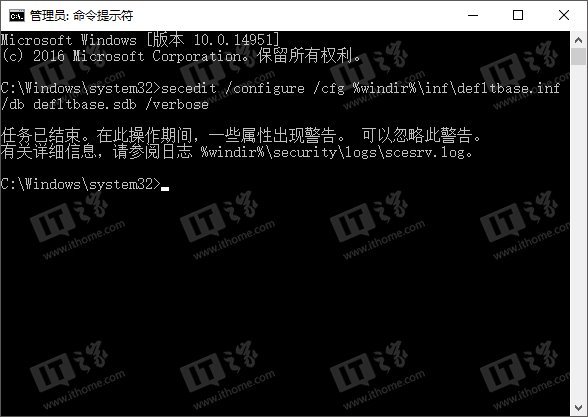

重置安全策略还是比较省事的,只需要一个命令就能完成:

secedit /configure /cfg %windir%infdefltbase.inf /db defltbase.sdb /verbose

IT之家提示:该命令要在管理员权限下的命令提示符中完成(如上图),运行之后重启生效。另外,想要进入系统“安全策略”,可在Cortana搜索栏输入“安全策略”后按回车进入;也可在运行中输入secpol.msc后按回车键进入。

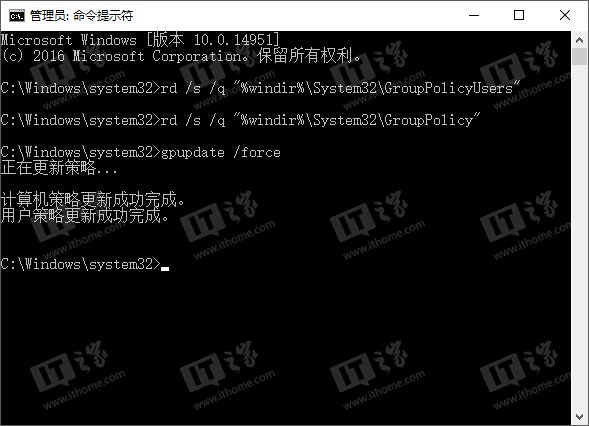

二、重置Win10组策略

这里需要三个命令配合完成,首先可以重置用户策略(执行后无说明):

rd /s /q "%windir%System32GroupPolicyUsers"

然后可以重置本地组策略,包括计算机配置和用户配置(执行后无说明):

rd /s /q "%windir%System32GroupPolicy"

这两个执行之后,使用如下强制更新命令让上述重置操作生效(执行成功后会有提示):

gpupdate /force

虽然已经重置成功,但为了能够完全恢复默认设置,可以重启一下电脑,以便保证让全系统策略恢复出厂设置。

2419

2419

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?