简介:MD5是一种广泛使用的哈希函数,可将任意长度的数据转换为128位固定长度摘要。C语言实现MD5加密主要用于数据完整性校验、文件校验和密码存储等方面。文章将详细介绍MD5的工作原理,包括初始化、数据处理、padding填充和结果转换四个阶段,并探讨如何在C语言中通过MD5_CTX结构体、MD5_Init、MD5_Update和MD5_Final函数实现该算法。同时指出MD5因存在碰撞攻击已不适用于高安全性场景,建议使用SHA-256等更安全的算法,并提供源代码供学习和项目集成。

1. MD5哈希函数概述

MD5,全称为Message Digest Algorithm 5,是一种广泛使用的密码散列函数,能够产生出一个128位(16字节)的散列值(hash value),用于确保信息传输完整一致。MD5由Ronald Rivest在1991年设计而成,最初用于加密和安全领域,现已成为一种普遍的验证数据完整性的方法。

MD5的由来及其重要性

MD5的诞生有赖于计算机科学的发展,特别是密码学领域对于数据完整性和安全性的需求增长。MD5的重要之处在于其能够为任意长度的数据创建一个独特的“指纹”,使得原始数据即使只改变一个位元,生成的MD5哈希值也会出现很大不同。这种特性使得MD5成为网络数据传输、软件分发、密码存储等场景中的重要工具。

MD5算法与哈希函数的关系

哈希函数,或称散列函数,是一种将任意长度的输入(也称为预映射)通过散列算法转换成固定长度输出的函数,输出被称作散列值。MD5正是这类算法中的一个典型代表。它将输入数据进行非可逆的转换,生成一个短小的、与原始数据“外观”完全不同的数据串。然而,值得注意的是,MD5算法并不是万能的,它在某些特定条件下容易受到碰撞攻击,即找到两个不同的输入,它们有相同的MD5哈希值。这一点在设计安全敏感型系统时必须考虑。

2. MD5工作原理及四个阶段

2.1 MD5算法的引入和基本概念

2.1.1 MD5的由来及其重要性

MD5是由罗纳德·李维斯特(Ronald Rivest)在1991年设计的哈希函数,是MD4的后继版本。它被设计来处理输入消息,并产生一个128位的消息摘要值,作为原数据的“指纹”。MD5被广泛应用于文件完整性校验、密码存储、数字签名等领域。在互联网发展初期,MD5因其相对较高的安全性及算法效率,成为了许多安全协议和标准的核心组件。然而,随着计算机硬件的飞速发展和密码分析技术的进步,MD5的安全性逐渐受到质疑。

2.1.2 MD5算法与哈希函数的关系

MD5属于哈希函数的范畴,哈希函数是一种将任意长度的输入通过散列算法转换成固定长度输出的函数。MD5作为哈希函数家族中的一个成员,具备了哈希函数的基本特性:同一输入永远产生相同输出、输出长度固定、输入输出映射关系不可逆。然而,与其它哈希函数相比,MD5由于其设计缺陷,容易受到碰撞攻击,即找到两个不同输入但产生相同输出的情况,这在安全性上是一个重大缺陷。

2.2 MD5算法的工作流程分析

2.2.1 初始化过程详解

在MD5算法中,初始化过程定义了四个32位的链接变量,它们分别被初始化为特定的常数值。这四个变量在MD5算法中扮演着关键角色,它们通过一系列的运算,逐渐混合输入消息,最终生成128位的哈希值。

flowchart TD

A[开始] --> B[定义四个链接变量A, B, C, D]

B --> C[每个变量初始化为特定常数值]

C --> D[准备消息处理]

D --> E[进行消息处理]

2.2.2 MD5的四轮操作

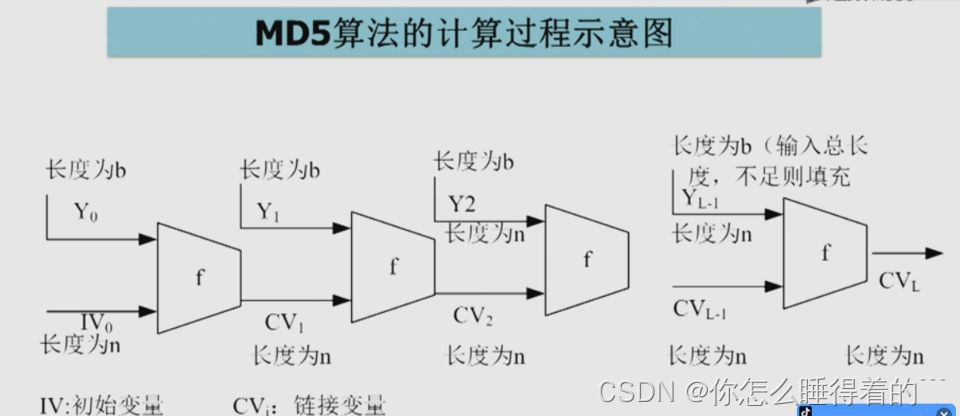

MD5算法主要分为四个阶段,每一轮包含16次基本操作,对输入的消息块进行处理。四个阶段分别是:填充、分组、四轮操作、输出。在每一轮操作中,会利用一个特定的非线性函数和一系列位运算,对链接变量进行更新。这些操作包括逻辑函数、位移操作、加法和模运算等。

每轮操作中涉及的核心步骤如下: 1. 模加运算 :将常数加到链接变量上,并取模32。 2. 左旋函数 :将链接变量向左旋转一定的位数。 3. 选择函数 :根据输入数据的某部分和链接变量的状态选择特定的值。 4. 加法运算 :将上一步得到的值加到链接变量上。 5. 模加运算 :结果再次对2^32取模。 6. 选择函数 :更新链接变量的状态。

这四个阶段的处理流程,实际上是一个复杂的迭代过程,使得最终输出的消息摘要具有良好的不可预测性和抗碰撞性。

2.3 MD5的数学原理

2.3.1 位运算的应用

在MD5中,位运算发挥着关键作用。它包括位移、与(AND)、或(OR)、非(NOT)和异或(XOR)等操作,这些位运算使得算法能够处理复杂的输入消息,并在有限的空间内实现复杂的数据混合。通过位运算,MD5能够确保即使输入数据的细微变化,也会导致最终的输出结果产生较大差异(雪崩效应),从而增加了破解的难度。

2.3.2 MD5的压缩函数原理

MD5算法的核心是压缩函数,其通过四轮不同的运算处理输入消息块。每一轮使用不同的非线性函数和位移量,保证了算法的复杂度。在每一轮中,非线性函数执行16次,每次处理输入消息的4个字节,并使用不同的操作数。这种结构设计让MD5具有抗线性和抗差分攻击的能力。但是,由于MD5在设计上未能考虑到足够长的输出长度,以及其非线性函数的局限性,导致了它对某些特定的攻击,如差分攻击,相对脆弱。

flowchart TD

A[开始] --> B[定义压缩函数]

B --> C[将输入消息块分为16个子块]

C --> D[执行四轮操作]

D --> E[每轮使用不同的非线性函数]

E --> F[更新链接变量状态]

F --> G[输出压缩后的哈希值]

每一步运算都必须精心设计,以确保最终的输出具有所需的随机性和不可逆性。这些数学原理的应用确保了MD5即使在面对复杂数据时,也能提供一个一致且可靠的哈希值。不过,随着时间的推移和技术的发展,MD5的缺陷也逐渐显现,它的使用在安全敏感的应用中逐渐被新的算法,如SHA-256等替代。

3. C语言实现MD5的关键函数介绍

3.1 MD5算法中的基本操作函数

MD5算法虽然在安全性方面已经不推荐使用于敏感数据的处理,但它的设计思想和技术实现仍然是学习现代哈希函数的极好例子。理解MD5的关键函数有助于我们掌握数据处理的深层次技巧。

3.1.1 左旋函数和异或函数的作用

在MD5算法中,有两个基本操作函数:左旋函数和异或函数。这两个函数在MD5的四轮操作中被广泛应用,是算法稳定性和复杂性的关键。

左旋函数(Leftrotate)可以将数据在内存中的位进行循环左移,通常用左移位数来表示循环的次数。这个操作用于引入数据的位变化,增加了数据的扩散性和抗碰撞性。

/* 左旋函数定义 */

#define LEFTROTATE(x, c) (((x) << (c)) | ((x) >> (32-(c))))

异或函数(XOR)是一个位操作,它的运算规则是:相同位为0,不同位为1。在MD5中,它被用于在不同数据块之间引入差异,强化哈希值的随机性和唯一性。

3.1.2 T表和常数表的设计意义

T表和常数表是MD5算法设计中不可或缺的部分,它们以固定的值影响MD5的运算过程,提高算法的复杂度和抵抗攻击的能力。

T表是MD5算法预定义的一个表,包含了64个元素,每个元素是根据正弦函数计算得来的值。这个表的引入是为了让MD5的运算过程更加不规则,难以逆向推导。

常数表则是一个固定的小数组,用于在每一轮的运算中加入不同的常数。这些常数是基于自然对数的常量,对于增加算法复杂度和提高安全性都有所帮助。

3.2 MD5算法的C语言核心实现

3.2.1 MD5初始化函数的编写

初始化函数是整个MD5算法开始执行的起点,它设置算法的初始状态,为后续的消息处理打下基础。

/* MD5初始化函数 */

void MD5Init(MD5_CTX *context) {

context->count[0] = context->count[1] = 0;

context->state[0] = 0x***;

context->state[1] = 0xefcdab89;

context->state[2] = 0x98badcfe;

context->state[3] = 0x***;

}

这个函数会把MD5状态的四个32位寄存器初始化为特定的常数值。状态寄存器是算法中用来保存中间和最终结果的地方。通过初始化,我们为消息处理做好了准备。

3.2.2 MD5处理函数和最终处理函数的实现

处理函数是MD5算法中的核心,它负责按照消息块对输入数据进行处理,并通过一系列的变换,最终得出哈希值。处理函数包括消息填充和分组处理两部分。消息填充是为了使消息长度满足特定要求,而分组处理则是对填充后的消息进行处理的关键步骤。

最终处理函数是在消息块处理完成后,对最终状态进行处理,输出最终的哈希值。

void MD5Final(unsigned char digest[16], MD5_CTX *context) {

unsigned int bits[2];

unsigned int index, i;

/* Save number of bits */

bits[0] = context->count[0];

bits[1] = context->count[1];

/* Pad out to 56 mod 64. */

index = (unsigned int)((context->count[0] >> 3) & 0x3f);

context->buffer[index++] = 0x80;

if (index > 56) {

memset(context->buffer + index, 0, 64 - index);

MD5Transform(context->state, context->buffer);

memset(context->buffer, 0, 56);

} else {

memset(context->buffer + index, 0, 56 - index);

}

/* Append length (before padding) */

context->buffer[56] = bits[0];

context->buffer[57] = bits[0] >> 8;

context->buffer[58] = bits[0] >> 16;

context->buffer[59] = bits[0] >> 24;

context->buffer[60] = bits[1];

context->buffer[61] = bits[1] >> 8;

context->buffer[62] = bits[1] >> 16;

context->buffer[63] = bits[1] >> 24;

/* Store state in digest */

MD5Transform(context->state, context->buffer);

/* Put count in bits[0] */

bits[0] = context->state[0];

bits[1] = context->state[1];

/* Store bits in digest */

digest[0] = bits[0];

digest[1] = bits[0] >> 8;

digest[2] = bits[0] >> 16;

digest[3] = bits[0] >> 24;

digest[4] = bits[1];

digest[5] = bits[1] >> 8;

digest[6] = bits[1] >> 16;

digest[7] = bits[1] >> 24;

digest[8] = bits[2];

digest[9] = bits[2] >> 8;

digest[10] = bits[2] >> 16;

digest[11] = bits[2] >> 24;

digest[12] = bits[3];

digest[13] = bits[3] >> 8;

digest[14] = bits[3] >> 16;

digest[15] = bits[3] >> 24;

/* Zeroize sensitive information */

memset(context, 0, sizeof(*context));

}

在上述代码中,我们能够看到,首先计算输入消息的长度,然后对消息进行填充,使得总长度加上填充长度为512的倍数。之后,将填充后的消息块通过 MD5Transform 函数处理,最后输出16字节的哈希值。

MD5算法实现的核心在于理解其内部的变换流程和状态更新机制。在C语言实现的过程中,每个函数和步骤都有其独特的作用,通过组合这些操作,最终生成了MD5的哈希值。

4. MD5安全性讨论及替代算法推荐

MD5算法曾经因其高效性和可靠性被广泛采用,但随着时间的推移,它暴露出的安全问题也逐渐增多。本章节将深入探讨MD5的安全性问题,并介绍一些更为安全的替代算法,帮助开发者和安全专家做出更明智的选择。

4.1 MD5的安全性问题

MD5的广泛使用促成了其成为一种标准的哈希算法。然而,随着计算机技术的飞速发展,攻击者利用不断增强的计算能力对MD5算法发起挑战。

4.1.1 MD5的已知漏洞和攻击方法

MD5在设计上存在一些缺陷,使得它容易受到多种攻击方法的威胁。其中最著名的攻击方法包括碰撞攻击(collision attack)和长消息攻击(long-message attack)。

碰撞攻击 是指在MD5的输出空间中找到两个不同的输入,使得这两个输入具有相同的哈希值。2004年,王小云教授和她的研究团队首次展示了MD5的碰撞攻击。这一成果表明,MD5不再适合用于需要高安全性的场合。

长消息攻击 是指对MD5算法的初始化进行攻击,让长消息的哈希值产生碰撞。这些攻击方法共同降低了MD5的可信度,尤其是在安全性要求较高的应用场景中。

4.1.2 MD5的安全性评估

从安全性评估的角度来看,MD5由于其结构上的弱点,已不再被认为是安全的哈希算法。国际标准组织和安全社区建议不再使用MD5来处理需要高安全保护的数据。

在评估一个哈希算法的安全性时,主要考虑其抵抗碰撞攻击的能力。由于MD5被证明容易遭受碰撞攻击,因此其安全性大打折扣。同时,它的设计并不支持一些现代安全要求,如抗预映射攻击(pre-image resistance)和二次预映射攻击(second pre-image resistance)等。

4.2 更安全的哈希算法推荐

鉴于MD5存在上述安全问题,研究人员和安全专家们开发出了一批新的哈希算法,以弥补MD5的不足。以下是目前推荐的替代算法及其特点。

4.2.1 SHA-256等替代算法介绍

SHA-256 是美国国家标准与技术研究院(NIST)发布的一系列密码散列函数之一,属于SHA-2家族。SHA-256生成的散列值长度为256位,比MD5的128位提供了更强的抗碰撞和抗预映射能力。

SHA-256的算法设计比MD5复杂,它采用了更多的位运算和逻辑操作,增加了破解难度。尽管没有理论证明SHA-256是完全安全的,但到目前为止,还没有找到有效的攻击方法。

4.2.2 算法选择的注意事项

在选择哈希算法时,需要考虑几个重要的因素:

- 安全性需求 :确保算法能够满足应用的安全性标准。

- 性能要求 :考虑到加密和解密过程中的时间复杂度和空间复杂度。

- 硬件兼容性 :选择能够在现有硬件上高效运行的算法。

- 应用场景 :选择与应用场景相符的算法特性,例如有的算法可能更适合快速校验,而有的则在存储和传输上更为高效。

由于这些因素,开发者在选择替代算法时应该仔细评估实际的需求和资源限制。SHA-256由于其较高的安全性和在多种系统上的兼容性,成为了MD5的常用替代品。然而,随着量子计算等新技术的发展,未来可能会出现新的安全威胁,因此对密码学领域的持续关注和研究是不可或缺的。

| 应用需求 | MD5 | SHA-256 |

|----------|-----|---------|

| 安全性 | 低 | 高 |

| 性能 | 高 | 中等 |

| 兼容性 | 高 | 高 |

| 算法成熟度 | 成熟 | 成熟 |

通过以上表格,我们可以直观地比较MD5和SHA-256在不同维度上的表现,从而做出更合适的技术决策。在实际应用中,建议使用更新、更安全的算法,如SHA-256或更先进的算法如SHA-3,以应对不断变化的安全威胁。

5. MD5源代码的作用与应用

5.1 MD5源代码的分析与理解

5.1.1 源代码中的关键步骤解析

MD5算法的源代码是理解其工作原理的重要工具。对于开发者来说,深入分析和理解源代码有助于更好地掌握MD5算法的细节,以便在实际开发中更加灵活地使用它。MD5源代码的核心部分主要包括初始化、处理消息块、以及最终的输出。以下是一个简化的C语言实现MD5核心算法的关键代码片段,展示了其核心步骤:

void MD5Transform(uint32_t state[4], const uint8_t block[64]) {

uint32_t a = state[0], b = state[1], c = state[2], d = state[3], x[16];

// Step 1. 处理输入数据,将输入数据填充到一个512位的缓冲区中

// ...

// Step 2. 初始化MD缓冲区

// ...

// Step 3. 主循环,执行四轮操作

for (uint32_t i = 0; i < 64; i++) {

uint32_t f, g;

if (i < 16) {

// 逻辑函数:F

f = (b & c) | (~b & d);

g = i;

} else if (i < 32) {

// 逻辑函数:G

f = (b & d) | (c & ~d);

g = (5 * i + 1) % 16;

} else if (i < 48) {

// 逻辑函数:H

f = b ^ c ^ d;

g = (3 * i + 5) % 16;

} else {

// 逻辑函数:I

f = c ^ (b | ~d);

g = (7 * i) % 16;

}

// 执行一轮操作

// ...

}

// Step 4. 将结果加回到状态变量上

// ...

// Step 5. 更新MD缓冲区

// ...

}

// 其他辅助函数...

在 MD5Transform 函数中,主要完成了MD5算法的核心运算。代码中使用了逻辑函数F、G、H和I,分别对应四轮操作中的不同逻辑运算。每一轮都涉及到大量的位操作和数学运算,包括位移和加法。

5.1.2 如何在代码中使用MD5

在代码中使用MD5,通常会涉及到以下几个步骤:

-

准备输入数据 :将要进行MD5计算的数据准备好,可能是字符串、文件等。

-

初始化状态变量 :MD5算法开始时需要四个32位的初始状态变量。

-

处理消息 :通过循环处理输入数据,填充缓冲区,并调用

MD5Transform函数。 -

输出结果 :将最后的状态变量进行处理,转换成16个字节(128位)的MD5散列值。

以下是一个简单的使用MD5的示例:

#include <stdio.h>

#include <string.h>

#include "md5.h" // 假设包含MD5源代码的头文件

int main(int argc, char **argv) {

if (argc != 2) {

printf("Usage: %s <string>\n", argv[0]);

return 1;

}

char *input = argv[1];

uint8_t digest[MD5_DIGEST_LENGTH]; // MD5输出长度为16字节

MD5((uint8_t*)input, strlen(input), digest);

printf("MD5(\"%s\") = ", input);

for (int i = 0; i < MD5_DIGEST_LENGTH; ++i)

printf("%02x", digest[i]);

printf("\n");

return 0;

}

这段代码使用了MD5算法计算输入字符串的散列值,并输出为16进制格式。

5.2 MD5在实际项目中的应用场景

5.2.1 文件完整性校验

MD5的一个常见应用是用于文件的完整性校验。开发者和用户可以利用MD5散列值来验证文件在传输或存储过程中是否被篡改。这一特性广泛应用于软件分发、数据备份和下载网站等场景。

5.2.2 密码存储与验证

另一个常见的应用是在密码学中存储和验证密码。通常,密码不会以明文的形式存储,而是存储其MD5散列值。当用户输入密码时,系统会计算输入密码的MD5散列值并将其与存储的散列值进行比较,从而验证密码的正确性。这种方式虽然增强了安全性,但由于MD5的脆弱性,现在推荐使用更加安全的哈希算法,如SHA-256,并且结合盐值(salt)和密钥拉伸技术。

在下一章节中,我们将继续讨论MD5的安全性问题以及如何应对,并介绍更安全的哈希算法。

6. MD5加密技术的实践案例分析

6.1 MD5在网站安全中的应用实例

用户密码加密存储方案

在现代网络应用中,用户数据的安全性是至关重要的。MD5作为一种被广泛使用的哈希函数,尽管有其局限性,但在用户密码的加密存储方案中仍有一席之地。

密码存储流程

在用户注册和登录过程中,MD5可以用来对用户密码进行加密处理。以下是使用MD5对用户密码进行加密的流程:

-

用户注册 :用户创建账户时输入密码,该密码在服务器端通过MD5算法进行加密,加密后的哈希值存储在数据库中,而不是明文密码。

-

用户登录 :用户登录时,输入的密码同样通过MD5算法进行加密处理。然后,系统将加密后的哈希值与数据库中存储的哈希值进行比对。

-

比对结果 :如果两个哈希值匹配,说明用户输入的密码正确,允许登录;否则,拒绝访问。

代码实现

下面是一个简单的示例代码,展示如何在C语言中使用MD5算法对用户密码进行加密存储:

#include <stdio.h>

#include <openssl/md5.h>

void printDigest(unsigned char digest[MD5_DIGEST_LENGTH]) {

for (int i = 0; i < MD5_DIGEST_LENGTH; ++i) {

printf("%02x", digest[i]);

}

printf("\n");

}

int main() {

unsigned char digest[MD5_DIGEST_LENGTH];

char password[] = "user_password";

MD5_CTX mdContext;

unsigned char input[MD5_DIGEST_LENGTH];

// 初始化MD5上下文

MD5_Init(&mdContext);

// 更新上下文中的数据

MD5_Update(&mdContext, password, strlen(password));

// 完成数据处理并输出结果

MD5_Final(input, &mdContext);

// 打印出MD5哈希值

printDigest(input);

return 0;

}

在这个示例中,我们使用了OpenSSL库中的MD5函数来对一个字符串(代表用户密码)进行加密处理。 MD5_Init 、 MD5_Update 和 MD5_Final 函数被用于创建MD5上下文、更新数据和获取最终的哈希值。

参数与逻辑说明

-

MD5_Init初始化MD5算法上下文。 -

MD5_Update可以多次调用以处理长度可变的数据。 -

MD5_Final结束消息处理,并输出最终的MD5哈希值。 -

MD5_DIGEST_LENGTH是定义在<openssl/md5.h>中的宏,表示MD5哈希值的长度,即16字节(128位)。

在实际应用中,为了提高安全性,通常会结合盐值(salt)和密钥拉伸技术(如PBKDF2)对密码进行加密,然后再使用MD5进行处理。

数据传输中的MD5应用

在数据的传输过程中,MD5可以用于验证数据的完整性,确保数据在传输过程中未被篡改。

数据完整性校验

MD5通过生成数据的哈希值,允许接收方验证数据是否在传输过程中保持一致。数据的发送方会计算出数据的MD5哈希值,并将其与数据一起发送给接收方。接收方收到数据后,会独立计算数据的MD5哈希值,并与发送方提供的哈希值进行比较,从而验证数据的完整性。

代码实现

以下是一个使用MD5进行数据完整性校验的简单示例:

#include <stdio.h>

#include <openssl/md5.h>

// 假设data是接收到的数据,data_len是数据的长度

// md5_from_sender是发送方提供的MD5哈希值

void validateData(const char *data, long data_len, unsigned char md5_from_sender[MD5_DIGEST_LENGTH]) {

unsigned char md5_from_data[MD5_DIGEST_LENGTH];

MD5_CTX mdContext;

// 使用MD5初始化上下文

MD5_Init(&mdContext);

// 更新上下文,处理接收到的数据

MD5_Update(&mdContext, data, data_len);

// 完成数据处理,获取哈希值

MD5_Final(md5_from_data, &mdContext);

// 比较两个哈希值

if (memcmp(md5_from_sender, md5_from_data, MD5_DIGEST_LENGTH) == 0) {

printf("数据完整,MD5值匹配。\n");

} else {

printf("数据不完整,MD5值不匹配。\n");

}

}

在上述代码中,我们定义了一个 validateData 函数,它接收接收到的数据、数据长度以及发送方提供的MD5哈希值作为参数。该函数计算接收到的数据的MD5哈希值,并与发送方提供的哈希值进行比较,最终输出数据是否完整的结论。

参数与逻辑说明

-

data是接收到的数据。 -

data_len是数据的长度。 -

md5_from_sender是从发送方接收到的MD5哈希值。 -

MD5_Init、MD5_Update和MD5_Final函数的逻辑与密码存储中相同。

实际应用中,MD5哈希值通常会通过一种安全的方式,如HTTPS,与数据一同传输。在数据较大时,可能需要使用分块传输和哈希校验的方式来确保数据的完整性。

6.2 MD5在软件开发中的应用实例

软件更新的校验机制

为了确保用户下载的软件更新是官方发布且未被篡改,开发者会在更新过程中使用MD5哈希值进行校验。

更新文件哈希值校验

在软件的自动更新机制中,通常会在更新服务器上提供一个包含更新文件的MD5哈希值的列表。用户下载更新文件后,软件会计算下载的文件的MD5哈希值,并与服务器上提供的哈希值进行比对,以确认文件的完整性。

代码实现

以下是一个简单示例,展示如何使用MD5对下载的软件更新文件进行哈希校验:

#include <stdio.h>

#include <openssl/md5.h>

#include <sys/stat.h>

#include <fcntl.h>

void calculateMD5ForFile(const char *filePath, unsigned char *result) {

int file_fd;

MD5_CTX mdContext;

unsigned char buffer[1024];

int bytesRead;

// 初始化MD5上下文

MD5_Init(&mdContext);

// 打开文件

file_fd = open(filePath, O_RDONLY);

if (file_fd < 0) {

perror("Error opening file");

return;

}

// 循环读取文件并更新MD5哈希值

while ((bytesRead = read(file_fd, buffer, sizeof(buffer))) > 0) {

MD5_Update(&mdContext, buffer, bytesRead);

}

// 完成数据处理并输出结果

MD5_Final(result, &mdContext);

// 关闭文件

close(file_fd);

}

int main() {

unsigned char md5Result[MD5_DIGEST_LENGTH];

const char *filePath = "path/to/your/downloaded/software-update";

calculateMD5ForFile(filePath, md5Result);

printDigest(md5Result);

return 0;

}

在上述代码中,我们定义了一个 calculateMD5ForFile 函数,它接收文件路径作为参数,并计算该文件的MD5哈希值。该函数使用 MD5_Init 、 MD5_Update 和 MD5_Final 来生成文件的哈希值,并通过 printDigest 函数打印出哈希值。

参数与逻辑说明

-

filePath是待计算MD5哈希值的文件路径。 -

buffer用于读取文件内容的缓冲区。 -

MD5_Init、MD5_Update和MD5_Final函数的逻辑与之前相同。

在软件开发中,更新文件校验机制是保证软件安全性的重要步骤。MD5哈希值的校验通常会结合数字签名技术使用,以提供更高级别的安全性。

开源项目的代码完整性检查

开源项目维护者和贡献者之间经常需要交换代码。为了验证代码的完整性,MD5可用于验证下载或上传的代码包是否与原始代码一致。

代码包完整性验证

当开发者从开源项目仓库下载代码包时,他们通常会获取项目的MD5哈希值。下载代码后,开发者会计算代码包的MD5哈希值,并与开源仓库提供的哈希值进行比较,确保代码包未在传输过程中被篡改。

代码实现

以下是一个简单的示例,展示如何对从开源仓库下载的代码包进行MD5哈希值验证:

#include <stdio.h>

#include <openssl/md5.h>

#include <sys/stat.h>

#include <fcntl.h>

void calculateMD5ForFile(const char *filePath, unsigned char *result) {

int file_fd;

MD5_CTX mdContext;

unsigned char buffer[1024];

int bytesRead;

MD5_Init(&mdContext);

file_fd = open(filePath, O_RDONLY);

if (file_fd < 0) {

perror("Error opening file");

return;

}

while ((bytesRead = read(file_fd, buffer, sizeof(buffer))) > 0) {

MD5_Update(&mdContext, buffer, bytesRead);

}

MD5_Final(result, &mdContext);

close(file_fd);

}

void verifyFileAgainstGivenMD5(const char *filePath, const unsigned char *expectedMD5) {

unsigned char actualMD5[MD5_DIGEST_LENGTH];

calculateMD5ForFile(filePath, actualMD5);

if (memcmp(expectedMD5, actualMD5, MD5_DIGEST_LENGTH) == 0) {

printf("The file matches the expected MD5 hash.\n");

} else {

printf("The file does NOT match the expected MD5 hash.\n");

}

}

int main() {

const char *filePath = "path/to/your/downloaded/code-package";

unsigned char expectedMD5[] = {/* Expected MD5 hash from the source */};

verifyFileAgainstGivenMD5(filePath, expectedMD5);

return 0;

}

在上面的代码中, verifyFileAgainstGivenMD5 函数接收文件路径和期望的MD5哈希值作为参数,并计算实际的MD5哈希值进行比对。如果两者相同,说明文件的完整性得到验证。

参数与逻辑说明

-

filePath是待验证的代码包路径。 -

expectedMD5是从源代码仓库或可信来源获取的期望MD5哈希值数组。 -

calculateMD5ForFile函数用于计算文件的实际MD5哈希值。 -

verifyFileAgainstGivenMD5函数比对实际计算的哈希值和期望值,以确认文件的完整性。

MD5哈希值的校验是开源项目中确保代码包完整性和一致性的常用方法。然而,由于MD5的漏洞,项目维护者也可能会考虑使用SHA-256等更为安全的哈希算法。

7. 未来哈希算法的发展趋势与挑战

随着科技的不断进步和计算能力的飞速提升,哈希算法面临的安全挑战也在不断增加。本章节将探讨当前哈希算法所面临的挑战,并分析未来哈希算法可能的发展方向。

7.1 当前哈希算法面临的挑战

7.1.1 随着计算能力增强的安全挑战

随着硬件技术的发展,尤其是图形处理器(GPU)和大规模并行处理技术的应用,以往认为安全的哈希算法正逐渐失去其优势。例如,GPU可以并行执行大量计算任务,这使得原本需要较长时间的暴力破解攻击变得可行。MD5、SHA-1等传统哈希算法已经不被认为是安全的,因为它们很容易受到高速计算设备的威胁。

7.1.2 对抗量子计算攻击的策略

量子计算机是另一个正在发展的技术,它能够在理论上对当前的哈希算法产生威胁。量子计算机能够运行Shor算法,一种能够在多项式时间内解决大数分解问题的算法,进而能够破解目前广泛使用的非对称加密算法。在某种程度上,量子计算也对哈希算法的安全性构成威胁,因为它可能找到哈希冲突的更快方法。

7.2 哈希算法的未来发展方向

7.2.1 向更长输出长度的演进

为了对抗日益增长的计算能力,未来的哈希算法设计将倾向于使用更长的输出长度。更长的输出长度意味着在同样计算能力下,寻找哈希冲突的难度大大增加。例如,SHA-256已经成为了许多安全协议的选择,它的输出长度为256位,为传统32位输出长度的MD5或SHA-1提供了更强的安全性保障。

7.2.2 与其他安全技术的融合

未来的哈希算法不仅仅将关注自身的计算强度,还将寻求与其他安全技术,如对称加密和非对称加密算法,以及密钥管理和证书系统的结合。这样的融合将创建出更为全面和更为复杂的安全体系。例如,密码学中的一种技术——哈希链,它通过链接多个哈希值,形成一个链条,增强数据的完整性和防篡改能力。

在量子计算时代,哈希算法的进化同样依赖于量子安全密码学的进展。研究人员正在探索基于格(lattice-based)或哈希基(hash-based)的加密技术,这些技术预期对量子攻击有很强的抵抗力。

哈希算法作为密码学的基础构件,其安全性直接影响到整个信息安全的防御体系。因此,对于哈希算法的研究和应用需要不断地随着科技进步而更新,以保持其在安全领域的核心地位。

简介:MD5是一种广泛使用的哈希函数,可将任意长度的数据转换为128位固定长度摘要。C语言实现MD5加密主要用于数据完整性校验、文件校验和密码存储等方面。文章将详细介绍MD5的工作原理,包括初始化、数据处理、padding填充和结果转换四个阶段,并探讨如何在C语言中通过MD5_CTX结构体、MD5_Init、MD5_Update和MD5_Final函数实现该算法。同时指出MD5因存在碰撞攻击已不适用于高安全性场景,建议使用SHA-256等更安全的算法,并提供源代码供学习和项目集成。

1197

1197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?